- ナレッジセンター

- 匠コラム

便利なSaaSをもっと安全に使うには?(Part1)

- 匠コラム

- クラウド

- セキュリティ

- 認証

ビジネス推進本部

第1応用技術部 第1チーム

宮下 徹

SaaSをセキュアに使いこなせていますか?

SaaS (Software as a Service) はとても便利ですが、安全に利用することができているでしょうか?もしくは、便利なのは分かっているけれど情報漏えいが心配で導入に至っていないIT管理者のかたもいらっしゃるかもしれません。SaaSの利用が一般化してくるにつれて、セキュアに利用するためのソリューションも数多くリリースされています。本コラムでは、3つのソリューションにフォーカスし、SaaSを安全に利用する方法について考えていきたいと思います。

- EMM (Enterprise Mobility Manager)

- ID管理(ID Management)

- WIP (Windows Information Protection)

SaaSの利用が増えてきた

冒頭で述べたようにSaaSの利用は増加傾向にあり、この流れは今後も続くと見られています。具体的な数字で見てみましょう。IDCの調査結果では、2020年までに少なくとも50%の新規IT投資はSaaSになり、一方、SaaSではないアプリは20%にまで縮小してくと予想されています。 (By 2020, at Least 50% of Net-New IT Spending Will Be Cloud Based, Shrinking Noncloud Enterprise Applications by 20%)

また、Finances Onlineの調査も、2022年には86%ものビジネスアプリがSaaSになると予想しています。

>SaaSがこれほどまでに選択される理由として、同Finances Onlineは以下のような項目を挙げています。 IT管理者が抱える課題に対して有効な解決策になり得るものが数多くあると思います。

- レガシーなシステムに比べて安い

- 運用コストを削減できる

- 業務プロセスをメンテナンスすることができる

- 巨大で、分散化された組織の中でコラボできる

- セットアップとトレーニングの時間を節約できる

- データにアクセスが容易

- モバイルに適していて、どんな端末からでも利用できる

- アプリ間の連携が容易

- アップグレード、メンテナンス、データの保護の心配を下げる

- トレンドについていける

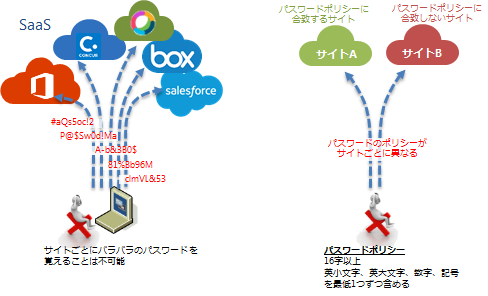

しかしながら、SaaSの利用が増加するにつれて新たな課題も発生しています。その一つがパスワード管理の問題です。上述の予想が正しいとするとビジネスアプリの85%がSaaSになります。仮に20個のアプリを業務で使っていると仮定すると、20個 x 85% = 17個のパスワードを覚えないといけないことになります。パスワードは使い回しをせずに、各サイトごとに別のパスワードを設定することが推奨されますが、17個のパスワードを覚えるのは不可能です。その結果、パスワードの使い回し、ディスプレイに付箋で貼り付ける、メモ帳アプリに記録する、といったパスワードが意味をなさなくなるような行為につながります。

パスワードのポリシーを統一したいIT管理者にしても問題が発生する可能性があります。サイトごとにパスワードに使用できる文字数や種類が異なるので、Aというサイトでは記号が使えて20文字まで設定できるところ、Bというサイトでは記号が使えず12文字までしか設定できないといった具合です。 パスワードポリシーは大文字、小文字、記号、数字を1つ以上含めて、16文字以上にするといったポリシーがある場合に、サイトBではポリシーを満たせないということになってしまいます。

図1. パスワードの管理は大変

パスワード管理問題を解決する方法

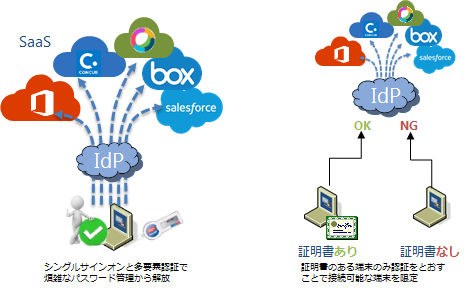

SaaSを利用する際、シングルサインオン(以下、SSOと表示します)を設定するのは必須といえます。SSOを設定すると上述のパスワード管理問題を解決することができるからです。SSOを実現するにはIdentity Provider(以下、IdPと表示します)と各SaaSの間で信頼関係を結びます。ご利用になるSaaSがIdPを信頼することで、一度IdPへの認証が完了すれば、ユーザーはその後再度認証することなく連携先の各SaaSにアクセスすることが可能になります。ちょうど、日本のパスポートを持っていれば他国へのアクセスが可能になることに似ています。

ただ、SSOを実現してもパスワードだけで認証を管理していると、何かしらの理由でパスワードが漏れてしまうと誰でも、すべてのSaaSにアクセスできることになってしまいます。そのため、多要素認証(あるいは二要素認証)も必要になります。多要素認証は要素を2つ以上使って認証をすることを言います。ここで要素というのは以下のとおりです。

- 知識要素 (例:パスワード)

- 所有要素 (例:ICカード)

- 生体要素 (例:指紋)

アクセス元を制限する方法

SaaSがクラウドベースであるために発生する問題がもうひとつあります。それは、どこからでも、どんな端末からでもインターネットを経由してアクセスできてしまうことです。例えばネットカフェに置いてあるパソコンからでもアクセスができてしまいます。ネットカフェのパソコンがすべて悪いということではなく、IT管理者が管理していないパソコンからアクセスされ、さらにデータがダウンロードされる可能性があるところに問題があります。

IT管理者としては、会社支給の端末だけにアクセス元を制限したいという要望が出てきます。こちらもIdPにより実現することができます。確実に実行でき、ユーザーの負担も少ないのが証明書を利用した認証方式です。端末に対してデバイス証明書を配布し証明書が端末にインストールされているかどうかで認証することができます。こうすることで、ネットカフェなどに置いてある端末(つまり証明書がインストールされていない端末)からのアクセスを拒否することができるようになります。アクセスできる端末は会社支給の端末のみになるということです。

図2.パスワード管理からの開放

SaaSからダウンロードしたファイルを端末内で安全に使う方法

ここまでのご説明でSaaSにアクセスできる端末とユーザーを限定することができました。あとは、端末からデータを流出させないように制限できれば、SaaSからダウンロードしても安全に業務に当たることができます。

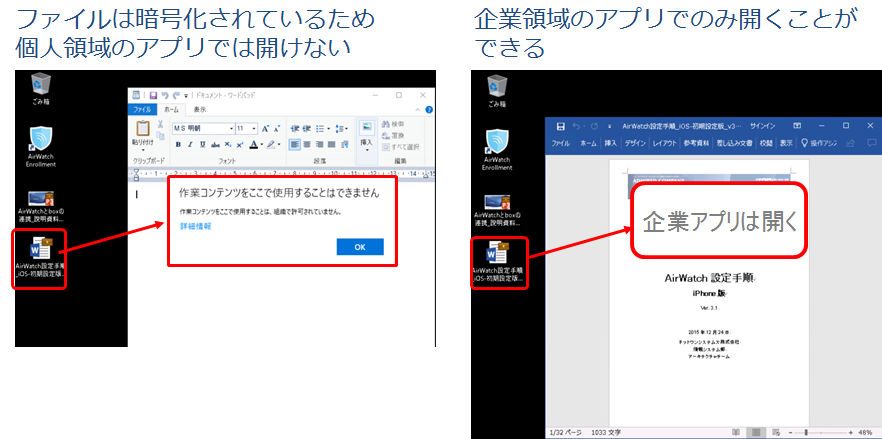

ここではWindows 10が標準で持っているWIP(Windows Information Protection、以下、WIPと表記)を紹介しましょう。WIPはWindows 10 Anniversary Updateから利用が可能になりました。ベースの技術としてはEFS(Encryption File System)を用いてファイルレベルでの暗号化を実施しています。

また動作させるためには、Windows 10 標準の機能であるものの、Enterprise Mobility Management(以下、EMMと標記)が必要になります。EMMはもともとスマートフォン(iOSやAndroid)を管理するためのものでしたが、最近はWindows 10やスマートウォッチ、IoTといったものまで管理できるような製品も出ています。 ※EMMに関してはこちらのコラムもぜひご参照ください

[ネットワンシステムズ 匠コラム:EMMでいこう]

/knowledge-center/blog-column/knowledge_takumi_028/index.html

それではWIPでできることについて、もう少し詳しく見ていくことにします。WIPは、Windowsで動作するアプリケーションが企業用のものかプライベートのものかを判断しします。こちらの設定はEMMで指定します。.exeの置いてあるパスを指定するか、Windows StoreにあるアプリケーションであればIDを指定します。 ※たとえば、Microsoft EdgeであればMicrosoft.MicrosoftEdge_8wekyb3d8bbweです 指定されたアプリケーションが保存したデータは自動的に暗号化され、指定されていないアプリケーションからアクセスさせないようにすることでセキュリティを担保することが可能です。例えばWordは指定アプリ、Wordpadは指定外のアプリだったとします。Wordではファイルを開くことができますが、Wordpadでは開くことができません。さらにコピペまで含んだかたちで制御されるため、Wordでファイルを開いた状態で文字列をコピーしても、Wordpadに貼り付けることはできません。

図3.WIPで暗号化されたファイルの動作

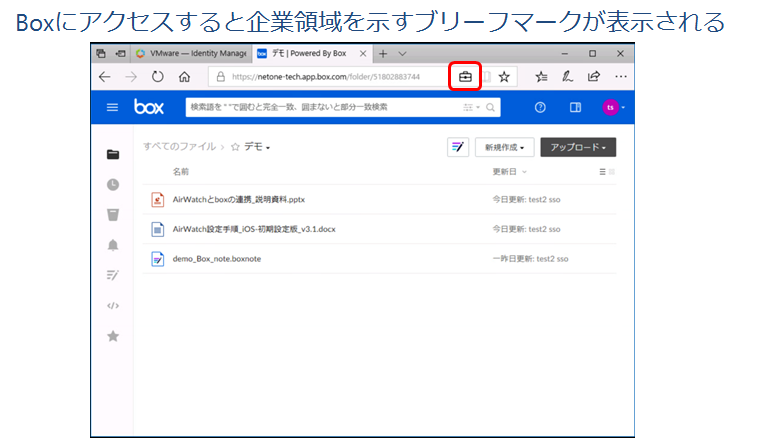

また、WIPの優れている点はアプリ間のデータを制御するだけでなく、アプリケーション内であってもアクセスするサイトごとに企業用とプライベート用に分類できるところです。Microsoft Edgeを例にとってご説明します。Microsoft Edgeでアクセスした企業用のサイトからダウンロードしたファイルは自動的に暗号化する、もしくは、Microsoft Edgeでアクセスした企業用のサイトでコピーした文字列をTwitterなどにペーストされるのを防ぐことが可能です。さきほどのようにアプリ間でデータを制御するのではなくアプリ内でデータを制御するイメージです。このように設定するためには個別にURLを指定します。指定されたURLは企業用のサイトとしてみなされるため、識別するためにブルーフケースのマークがURLの横につきます(設定で非表示にすることも可能です)。

図4.WIPで指定したWebサイトの表示

WIPの注意点

さて、ここまではWIPの良い点を挙げてきましたが、一方で注意するべき点もあります。ひとつはアプリケーションがインターネット接続するためには、アプリを企業用にしないといけない点と、もうひとつは、WIPのAPIが理解できないアプリケーションがあるという点です。

まずアプリケーションがインターネットに接続するためにはアプリを企業用にしないといけない点についてご説明します。VMware Horizon Clientのようにアプリが直接インターネットにつながる場合、アプリケーションとそのアプリケーションが接続するURLを企業用として指定する必要があります。複雑になるのは、一見、一つのアプリケーションであっても実は複数のアプリケーションが利用される場合です。上述のVMware Horizon Clientも接続用のアプリケーションは"vmware-view.exe"ですが、接続後に画面を表示したりマウス操作を司るのは”vmware-remotemks.exe”ですので、こちらの双方を企業用に指定する必要があります。 ※VMware HorizonはVDI(Virtual Desktop Infrastrucrure)サービスを提供するVMwareの製品です。詳細はこちらのリンクをご参照ください。

同様にWebサイトの指定もさまざまなURLにリダイレクトされながらサービスを提供するものも多いため、URLを指定し忘れることによって意図しない動作になる点もご注意が必要です。例えばBox(box.com)であれば、ファイルを閲覧するURLとダウンロードするURLが別になっていますので、ダウンロードしたファイルを自動的に暗号化して保護したいということであれば、閲覧用URLとは別にダウンロード用のURLも指定する必要があります。

また、2つ目の注意点、WIPのAPIを理解できないアプリケーションがあるについてご説明します。APIを理解できないアプリケーションの場合、できる機能が限定されてきてしまいます。上述しましたサイトごとに企業用のURLを指定することができるアプリケーションもInternet ExplorerとMicrosoft Edgeでは実現できることを当社で検証いたしましたが、Google ChromeやFirefoxブラウザは企業用のURLを認識することができませんでした。Google ChromeやFirefoxでは、アクセスするサイトがすべて企業用になってしまうためTwitterやFacebookなどにも企業用のWebサイトの情報を渡すことができてしまいました。このあたりは今後WIPがもっと普及してくれば対応が追いついてくるものと期待しています。

まとめ

いかがでしたでしょうか。今後SaaSの利用も、Windows 10の利用も増えることが予想されています。そのような中でIT管理者の方々はどのようにセキュアに使い勝手の良い環境を整えるかに日々取り組んでいらっしゃると思っています。

当社ネットワンシステムズでは、そのような管理者のかたのお手伝いができるよう検証やデモの環境を準備しています。もし、今回ご紹介した以下のキーワードにご興味がございましたら当社の営業までお声がけいただけますと幸いです。 SBC(ソリューションブリーフィングセンター)といった最先端のソリューションを御覧いただける場をご用意してお待ち申し上げております。 なお、次回は実際にEMM、ID管理、WIPの設定画面を紹介し、より具体的な操作についてイメージを持っていただければと思っています。第2回もご覧いただけますと幸いです。

関連記事

- 便利なSaaSをもっと安全に使うには?(Part2)

- Office 365が危ない!使えるセキュリティ対策

- クラウドサービスの情報漏えい対策~CASB(Cloud Access Security Brokers) の登場~

- モバイルでいこう

- EMMでいこう

- BYODでいこう

- iPhoneもAndroidも危ない!スマートデバイスに対して増加する脅威とその対策

- "Box" – あらゆるコンテンツを「使える」ようにする魔法の箱

執筆者プロフィール

宮下 徹

ネットワンシステムズ株式会社 ビジネス推進本部

第1応用技術部 第1チーム 所属

2004年からサーバー仮想化技術に触れ、翌年VMware社の認定資格VCP-2を取得。その後デスクトップ仮想化(VDI)、クラウドへと手を広げ現在はBusiness Mobilityの技術担当およびビジネス開発に従事し、EMM(Enterprise Mobility Management)を中心にモバイルを活用した働き方を普及させるために邁進する日々を過ごす。

Webからのお問い合わせはこちらから

ナレッジセンターを検索する

カテゴリーで検索

タグで検索