- ライター:吉田 将大

- システムインテグレータでソフトウェア開発業務を経験した後、2018年にネットワンシステムズに入社。

前職での経験を活かした開発案件の支援や、データ分析基盤製品・パブリッククラウドの導入を支援する業務に従事。

保有資格: AWS認定ソリューションアーキテクトプロフェッショナル

目次

複雑なハイブリッドクラウドネットワークのセキュリティ課題

昨今、アマゾン ウェブ サービス(以下、AWS)などパブリッククラウドの活用により、企業のネットワークは、オンプレミスネットワークに加えて多くのAmazon VPC(以下、VPC)が混在しています。そのため、セキュリティポリシーの管理コストの増加や、増加するトラフィックに対するスケーリングが大きな課題となっております。

また、オンプレミスからパブリッククラウドへの移行の際には、既存のオンプレミス環境で実績のあるセキュリティアプライアンスでの運用を変えたくないというお客様も多くいらっしゃいます。

今回は、当社でご提供しているセキュリティ統合管理ソリューションをご紹介致します。

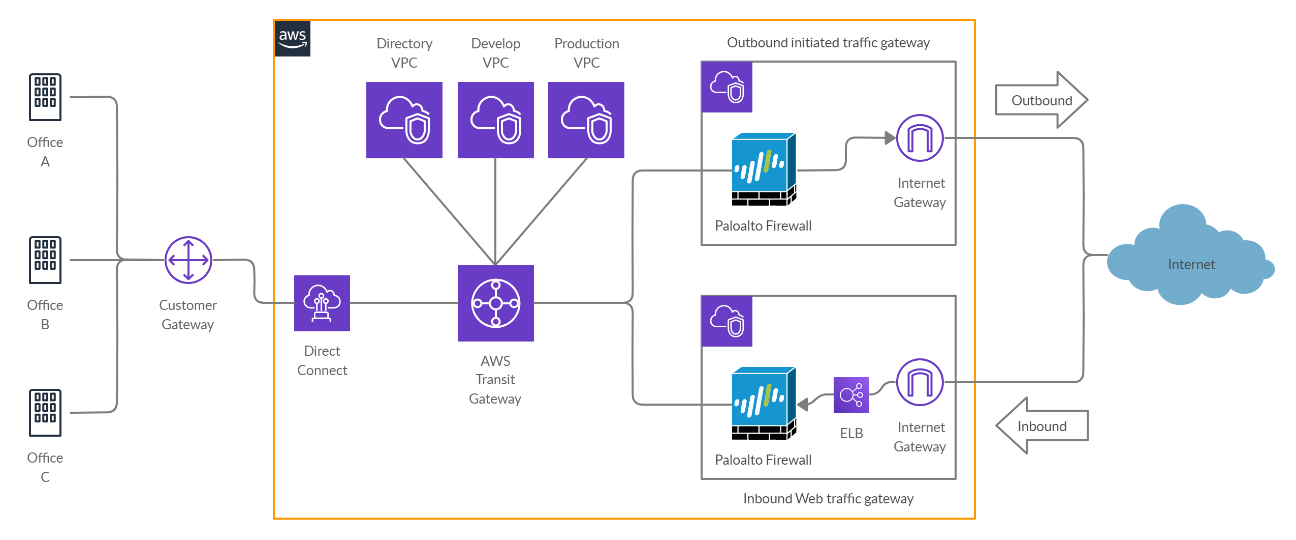

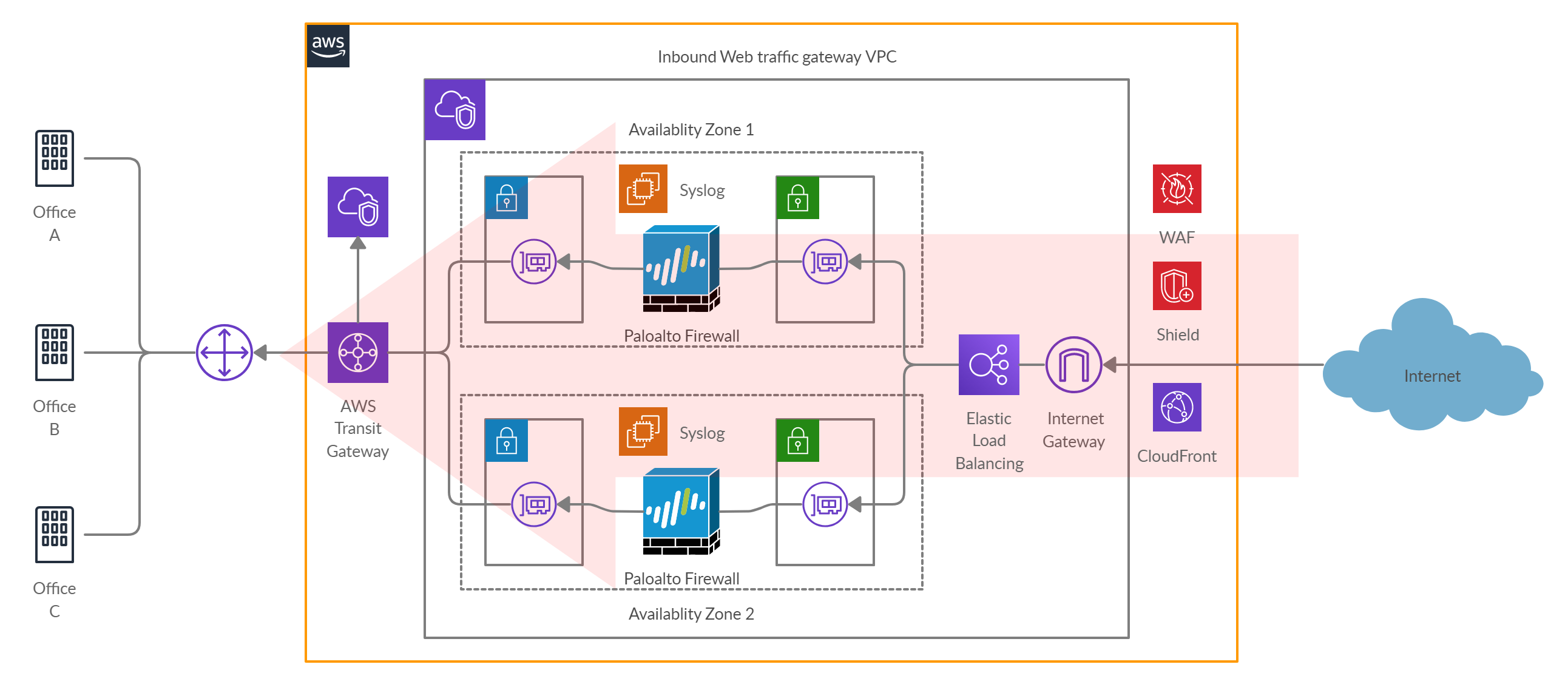

AWS Transit Gatewayを用いて、複数のVPCとオンプレミスネットワークで構成される複雑なネットワークを束ねることで、セキュリティの統合管理を実現するソリューションです。

セキュリティ統合管理の3つのポイント

本ソリューションのポイントは、以下の3つです。

- オンプレミス、パブリッククラウドを含めた企業ネットワーク全体のセキュリティを一元的に管理する。

- セキュリティを統合管理するゲートウェイを、オンプレミスではなくスケーリングしやすいパブリッククラウド上に構築する。

- 実績のあるセキュリティアプライアンスを使用する。

オンプレミスネットワークからインターネットへの通信(Outbound通信)と、インターネットからのオンプレミスの公開サーバへのWebトラフィック(Inbound通信)という2種類の通信を、それぞれハブとなるAWSクラウド上の2つのVPCを経由させます。それにより一元的にセキュリティポリシーを管理できるようにしています。

ゲートウェイはAWSクラウド上に設置することで、オンプレミスネットワークに配置する場合に加えて柔軟にスケーリングしやすく、かつハードウェアメンテナンスのコストを削減できます。

ゲートウェイ内のセキュリティアプライアンスには、弊社でも多くの導入実績があるPalo Alto Networks社製VM Series次世代ファイアウォールを使用してポリシーを管理し、既存のナレッジを活かすことで移行・運用コストを抑えることが可能です。

またサードパーティ製品とAWSサービスを組み合わせて、セキュリティを多層化することはAWSでも推奨されています。

企業のネットワークからインターネットへの通信(Outbound通信)

Outbound通信

まず、オフィスのデスクトップでのインターネット閲覧やサーバのパッチ更新など、企業ネットワークからインターネットへの通信(Outbound通信)についてご説明します。

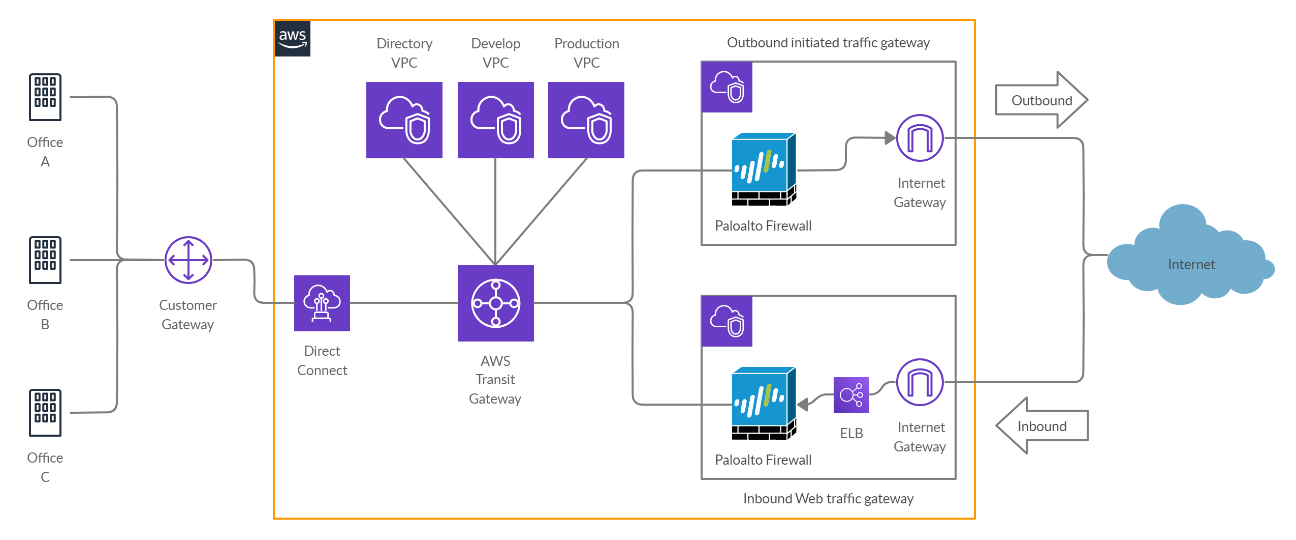

AWSクラウド内のVPC、オンプレミスネットワークを含めた企業のネットワークから開始された全てのインターネット向けのトラフィックは、AWS Transit Gatewayのルートテーブルによって、Outbound通信用のセキュリティアプライアンスが配置されたゲートウェイVPCにルーティングされます。

ゲートウェイVPC内では、Palo Alto Networks社製ファイアウォールによって管理されたセキュリティポリシーに従い、許可された通信のみがインターネットに送信されます。

ファイアウォールは複数のAvailability Zoneにまたがって冗長化されており、信頼性を向上させています。

ゲートウェイVPCには企業ネットワークからの全てのインターネット向けトラフィックが通過するため、このVPCにセキュリティアプライアンスを配置すれば、モニタリングやフィルタリングが可能です。

図の例ではWebプロキシサーバなども合わせてゲートウェイVPC内に配置しています。

インターネットから企業ネットワークへの通信(Inbound通信)

Inbound通信

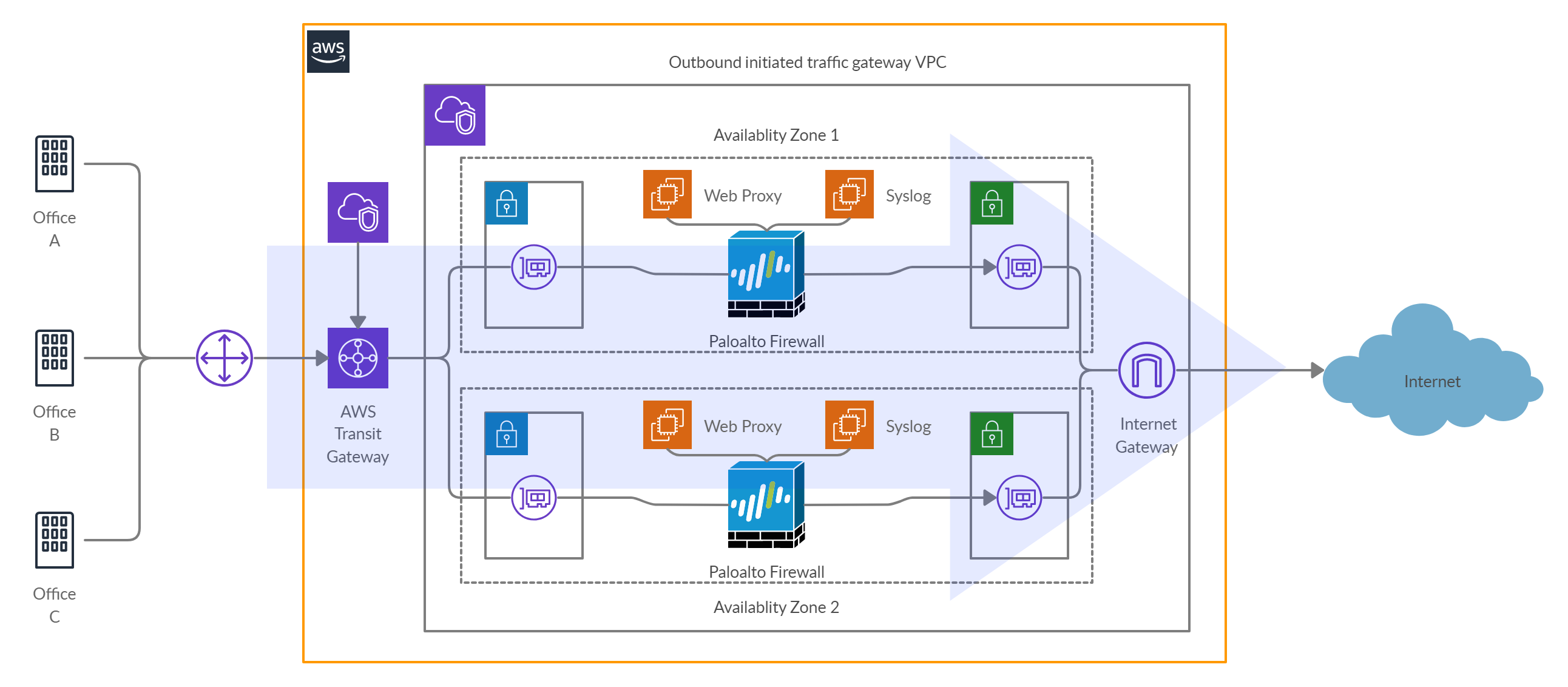

次に、インターネットに公開しているWebサーバへのユーザからのアクセスなど、インターネットから企業ネットワークへの通信(Inbound通信)についてご説明します。

インターネットから企業ネットワーク向けのトラフィックは、Elastic Load Balancerサービスによって、Inbound通信用のセキュリティアプライアンスが配置されたVPC内のPalo Alto Networks社製ファイアウォールにルーティングされます。

Outbound通信と同様にファイアウォールによって管理されたポリシーに従って、許可された通信のみがAWS Transit Gatewayに送信され、各ネットワークにルーティングされます。

また他のAWSのセキュリティサービス組み合わせて使用することも可能で、Inbound通信においては、Amazon CloudFront、AWS WAF、AWS Shieldなど、AWSのサービスも併用してさらにセキュリティを高める構成としています。

おわりに

本記事では、AWS Transit Gatewayを使って複数VPC構成かつ、オンプレミスネットワークが接続された大規模なハイブリッドクラウドネットワークでセキュリティを統合管理する方法をご紹介しました。

マルチテナントのサービスを提供しているエンタープライズのお客様や、大規模なサービスを開発しているお客様で、ネットワークのセキュリティにお困りのお客様にご興味をもっていただければ幸いです。

AWS Transit Gatewayを使用して複数VPC構成のネットワークを構築する方法やメリットは、こちらの記事で書いておりますので合わせてご覧ください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。