- ライター:川原 尚人

- ネットワンシステムズに入社以来、インフラSEとしてコラボレーション製品、仮想デスクトップ製品の設計構築に従事。最近では、エンドポイント領域とハイブリッドクラウド領域のセキュリティのあるべき姿を追い求める日々に奮闘している。

【保有資格/認定】

CISSP #653099

CCSP #653099

Palo Alto Networks CYBERFORCE Hero #447

AWS All Certifications Engineers

目次

~はじめに~

昨今のサイバーセキュリティ対策と言えば、侵入されることを前提とした『事後(侵入後)対策』にフォーカスされています。例えば、XDR(Extended Detection & Response)のようなテクノロジーは早期に脅威からの侵入を検知する仕組みの代表例と言えます。著者自身も正しいアプローチだと思いますが、脅威の侵入を未然に防ぐ『事前(侵入前)対策』も重要という点を忘れてはいけないと考えています。

ASM(Attack Surface Management)の概念だけの説明だと退屈だと思いますので、実際のASMツールの画面やASMツールの良さも触れたいと思います。なお、本ブログでは、Palo Alto Networks社のCortex XpanseというASMツールを例にして紹介します。Cortex XpanseはCortex XSIAMのコンポーネントであり、第三者機関からの評価も高いASMソリューションです。

~ASMが求められる背景~

改めてとなりますが、ASMが注目される背景には、攻撃者が狙いやすい脆弱なシステムを事前に把握することで、脆弱な侵入経路の把握と対策が行えるという点があります。組織の規模が大きくなるにつれて、目の届かない範囲で脆弱なシステムを構築することが多いです。例えば、お客様に導入する前の検証環境を、IaaSやPaaSを利用して構築すると、情報管理部では把握できない可能性があります。オンプレミスからクラウドシステムの利用やリモートワーク環境の整備により、多くの資産が外部に晒されるようになりました。

従来の脆弱性管理や資産管理は、社内ネットワーク内に存在することを前提としているため、外部に露出する資産に対するケアまでは行き届きません。著者自身、幾つかのお客様の資産管理の実態を見ていますが、外部資産やシステム構成について100%自信を持って把握していると回答するお客様は少ないのが実態です。

ASMは、企業の外部から見える攻撃対象面を継続的に検出・評価し、変化を追跡することで、未知の資産や影のIT(シャドーIT)を可視化し、攻撃者の視点でリスクを減らす仕組みです。即ち、セキュリティ対策の投資を効果的に配分(戦略的な投資へシフト)できます。ASMは、境界防御が曖昧になった現代の環境において、攻撃者より先に自らの“露出”を把握するための「攻めの防御戦略」として利用できるツールと言えます。

次の章ではCortex Xpanseの導入の仕方や管理画面に触れていきたいと思います。

~Cortex Xpanseの導入の仕方~

Cortex Xpanseのマッピング(検出した資産と組織の紐付け)は機械学習と専門家(アナリスト)による対応誤検知が少ないのが特徴の一つです。詳しい仕組みを説明する前に、検出できる資産を紹介したいと思います。以下5つの資産を検出できます。

- IPアドレス(例:IPv4とIPv6のグローバルアドレスやアドレスレンジ)

- ドメイン名

- 証明書

- サービス(例:Apache、IISなど)

- MCPサーバーやインスペクター

なお、漏洩しているユーザIDやパスワード類のアカウント情報などは検出できません。

そのような要件に対しては、Unit42のサービスを利用するのが良いでしょう。

Cortex Xpanseは幾つかの仕組みを利用して資産を検出しています。

- スキャン(複数の高度なスキャン技術を組み合わせた特許技術で資産に影響を与えない仕組み)

- IPレジストリの登録情報

- ASNアドバタイズメント情報

- 証明書

- DNSレコード情報(グローバルDNSを参照)

- Palo Alto Networks社の独自データベース

残念ながら、それぞれの仕組みの内部ロジックやアーキテクチャは非公開なものが多く、本ブログでは記載できないのですが、スキャンについては公開されていますので、少しだけご紹介したいと思います。Cortex Xpanseのスキャンは2段階に分かれており、アクティブスキャンと、パッシブスキャンが存在します。アクティブスキャンにより、全世界のIPv4アドレスへのスキャンを行い、Palo Alto Networks社内でデータベース化しています。データベース化が完了したら、パッシブスキャンを行い、資産の深い情報(例えば、サービス名やサービスのバージョンなど)を収集します。

資産を検出した後に重要なのは、その資産の脅威度(健全状態)を確認することです。検出しただけだと、管理者やセキュリティ担当者がどのような対策が必要なのか理解することができないためです。

~資産に対する脅威度を把握~

検出した資産に対して脅威判定をしていくわけですが、大きく分けると3つの方法で実現しています。

- ルールベース:Palo Alto Networks社の脅威データベースを利用してアラートを発報します。(Attack Surface Rule)

- 脆弱性チェック:NVD(National Vulnerability Database)を利用して資産に対して脆弱性が存在する可能性を検出します。

- コンプライアンス準拠:NISTやCMMCのルールが内包されています。

Palo Alto Networks社はサイバーセキュリティの業界を牽引する企業であり、全世界で流行しているサイバー攻撃を収集しています。その価値ある脅威情報をAttack Surface Ruleという仕組みでCortex Xpanseに組み込んでいます。Attack Surface Ruleについては次の章に詳細を記載しています。

~Cortex Xpanseの管理画面~

Cortex Xpanseにログインすると、管理者にとって重要な機能であるダッシュボード画面が最初に表示されます。トップ画面で様々な情報を見ることができるのですが、ユーザごとにダッシュボードで表示する項目もカスタマイズできますので、ご安心ください。

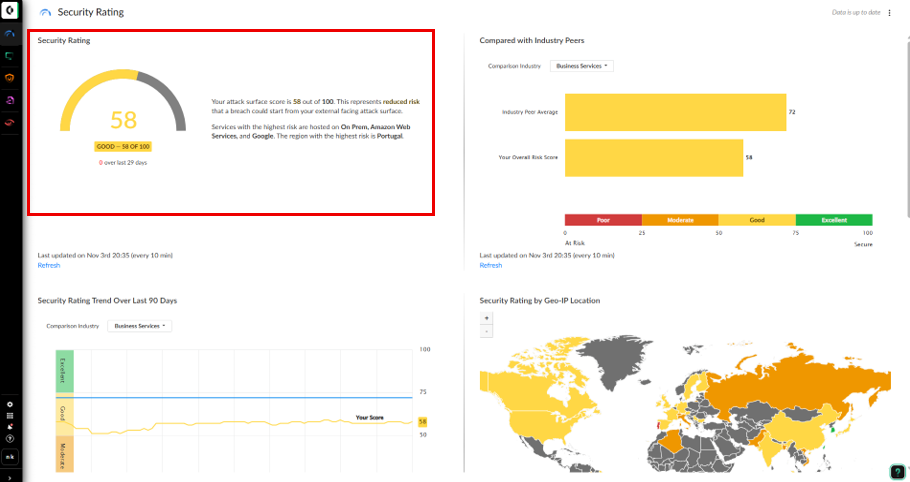

細かなことは不要で、自社の危険度を把握するには、セキュリティレイティング(点数)を見ると把握できます。セキュリティレイティングの点数は同業他社との比較も行えるので、セキュリティレイティングを意識して運用を考えるのが良いでしょう。

図1. セキュリティレイティング

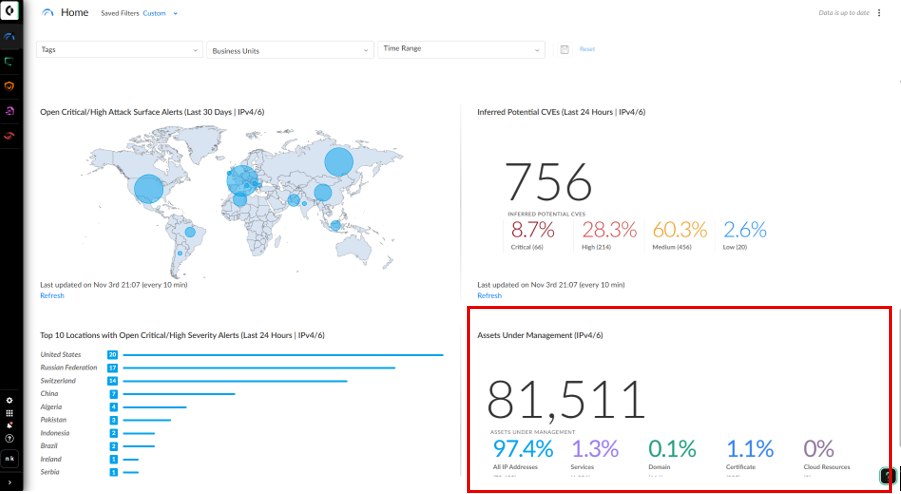

組織に帰属する資産を画面で確認するには、Assets Under Management(IPv4/6)が役立ちます。IPアドレス、証明書(Certificate)、ドメイン、サービス(例:http、dns etc)、クラウド資産(Cloud Resources)の5カテゴリの資産で検出された個数を確認することができます。アセスメントやPoCなどで組織に帰属しない資産がある場合は、この時点で除外するのがお勧めです。

図2. Assets Under Management (総資産数)

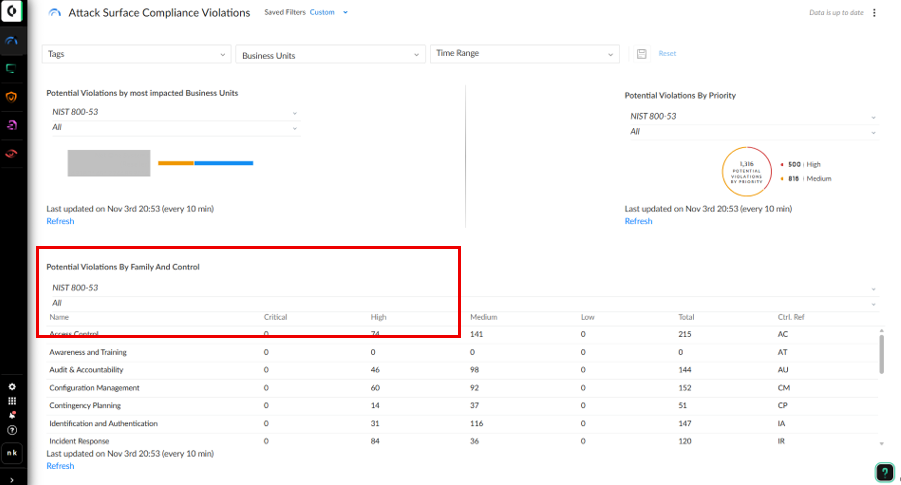

Cortex Xpanseでは既定で3つのコンプライアンスルールが内包されています。

- NIST SP 800-53

- NIST SP 800-171

- CMMC Level 1から5

経済産業省が提供するガイドラインには、NIST SP 800のコンプライアンスへの準拠は重要と記載されています。既定で内包されているので、独自ルールの作成・カスタマイズが不要な点は管理者にとっては嬉しいことだと思います。

【参考】ASM(Attack Surface Management)導入ガイダンス~外部から把握出来る情報を用いて自組織のIT資産を発見し管理する~https://www.meti.go.jp/press/2023/05/20230529001/20230529001.html

図3. コンプライアンス準拠

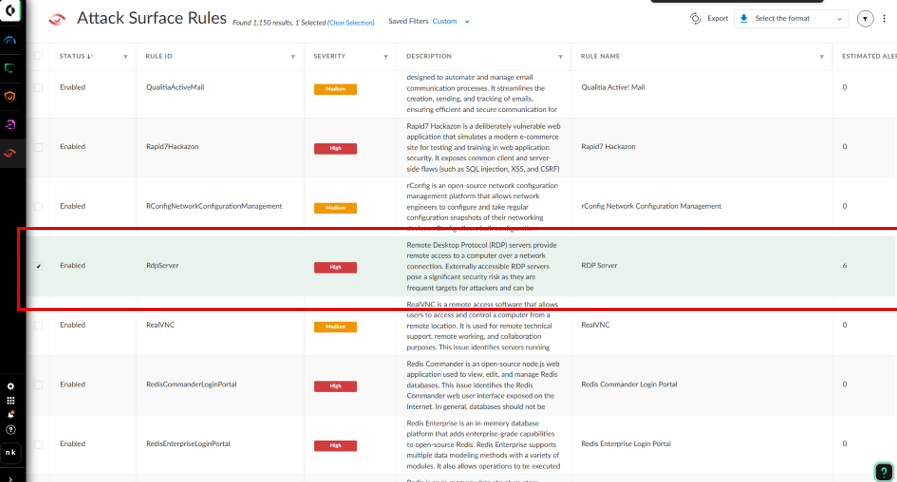

資産を検出した後、Palo Alto Networks社が保有するAttack Surface Rule(攻撃対象領域ルール)に基づいて。実際のルールを見た方が分かり易いと思いますので、今回はRDPサーバーのルール例として記載します。なお、実際の画面は英語になりますが、今回は日本語に翻訳した内容で記載しています。

- ルール名:RDP Server

- Severity:High

- ルール概要:

リモートデスクトッププロトコル(RDP)サーバーは、ネットワーク接続を介してコンピュータへのリモートアクセスを提供します。外部からアクセス可能なRDPサーバーは、攻撃者の標的となることが多く、様々な脆弱性が存在する可能性があるため、重大なセキュリティリスクをもたらします。

- 推奨アクション

- ベストプラクティスとして、RDPをインターネット上で公開せず、信頼できるローカルネットワークでのみアクセスできるようにしてください。

- リスクベースのアプローチを導入し、既知の武器化されたエクスプロイトが発見されたRDPの脆弱性へのパッチ適用を優先します。

- RDPアクセスを特定のユーザーグループに制限し、ロックアウトポリシーを実装することで、攻撃者がよく使用するRDPブルートフォース攻撃から保護するための追加対策となります。さらに、古いバージョンではデフォルトで無効になっているNLA(ネットワークレベル認証)を有効にしてください。

- RDPまたはターミナルサービスへのリモートアクセスが業務要件である場合は、企業ネットワークへの多要素認証(MFA)を備えた安全な仮想プライベートネットワーク(VPN)接続、またはゼロトラスト・リモートアクセス・ゲートウェイ経由でのみアクセスできるようにする必要があります。

図4. Attack Surface Rules画面

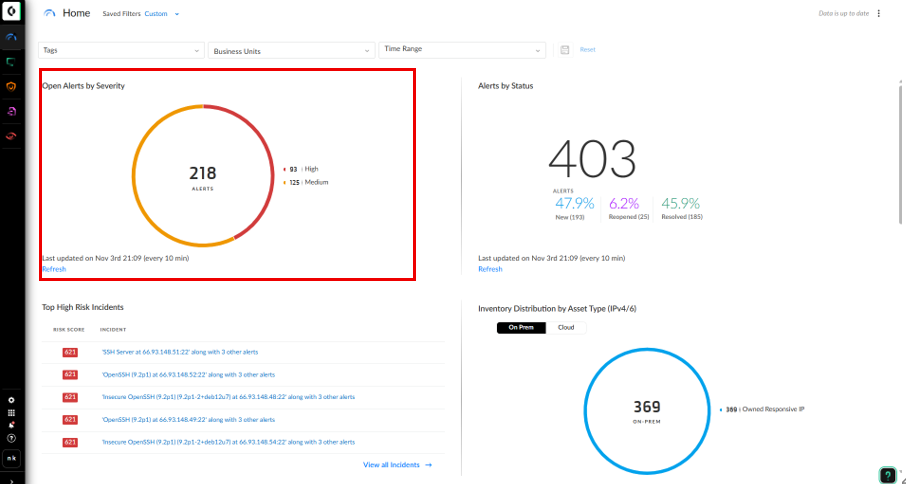

Attack Surface Ruleに合致すると、アラートとして管理画面に表示されます。管理者にメールやSlackなどで通知も行うことができます。

図5. アラート画面

まとめ

本ブログではCortex Xpanseを用いてASMの概要からCortex Xpanseの実画面を紹介しました。当たり前のことですが、把握できていない資産は守ることはできません。逆に言えば、把握ができれば適切な対策が施せます。

当社ではCortex XpanseのアセスメントやPoCをお客様に実施した経験が豊富にあり、ナレッジが蓄積されています。「自社組織の資産を適切に把握できているか不安」であり、無償アセスメントにご興味がある方は、当社営業までお問い合わせください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。