ランサムウェアは、サーバやシステムのファイルを暗号化するなどして使用不能にした後、復旧と引き換えに「身代金」を要求する不正なマルウェアです。

システムを稼働させているサーバが感染した場合に感染前のデータに戻すという意味でバックアップは有効な手段です。しかし攻撃者側も巧妙化してきており、バックアップ期間を意識した長い潜伏期間を設定することで、バックアップデータを実質的に無効化しようとする場合もあります。

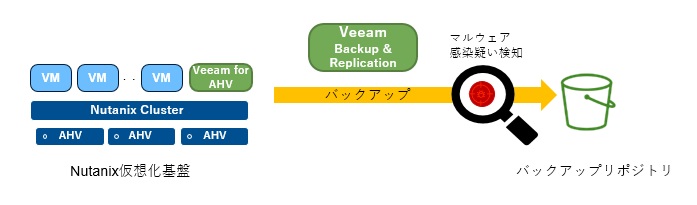

今回は、仮想化基盤にNutanixのAHVを利用しているシステムにおいて、Veeam Backup & Replicationによってランサムウェアの早期検知と対策について記載します。

- ライター:三木 亮弘

- ITインフラ技術のSEに従事して二十年以上になります。

現在は、クラウドアプリケーションの技術支援を担当しています。

目次

バックアップデータによるランサムウェアの検知

Veeam Backup & Replicationでは、サーバのバックアップを取得するだけでなく、バックアップデータを検査することで、そのシステムイメージがランサムウェアに感染していないか、また感染の予兆がないかどうかを確認する機能があります。

インラインランサムウェア検知では以下の様な内容でマルウェア感染の予兆を解析しています。

- データの乱雑さを解析して、バックアップ対象のディスクイメージが暗号化によってデータの乱雑さが増加していないかどうかを確認します。ランサムウェアなどのマルウェアでデータが暗号化されてしまっているリスクを検知できます。

- バックアップイメージ内のテキストファイルを分析し、ダークWebアドレスやマルウェア関連のテキストを検知します。マルウェアがダークWebとやり取りするために仕込まれたアドレスが記載されている場合に検知することができます。

- ファイル拡張子を分析し、既存ファイルの大量の削除や名前変更、拡張子変更を検知します。ファイル単位で、ファイルを暗号化したり名前を変更したりする動作の検知となります。

この様なマルウェア感染や予兆となる疑わしい事象が検知された場合、バックアップデータを検査することで通知することが可能です。

検証構成

今回検証を実施した構成イメージ図となります。

マルウェア感染の通知

Nutanix AHV仮想基盤上で動作しているサーバを日時バックアップして運用している想定で、マルウェアに感染した場合に通知されることを確認します。

環境の準備と疑似マルウェアの感染

Nutanix AHV仮想基盤をVeeam Backup & Replicationを使ってバックアップする環境を用意します。業務用サーバを想定した仮想マシンとしてWindowsサーバを用意し、このサーバの日時バックアップが通常運用として取得できていることを確認します。

業務用サーバを想定した仮想マシンで疑似マルウェア感染として、今回はランサムウェアシミュレータをインストールし実行します。Thor、Locky、DjVu、Phobosなどいくつかのランサムウェア実行シミュレーションによって、業務サーバ内に暗号化ファイルが作成され、ランサムウェア感染を疑似することができます。

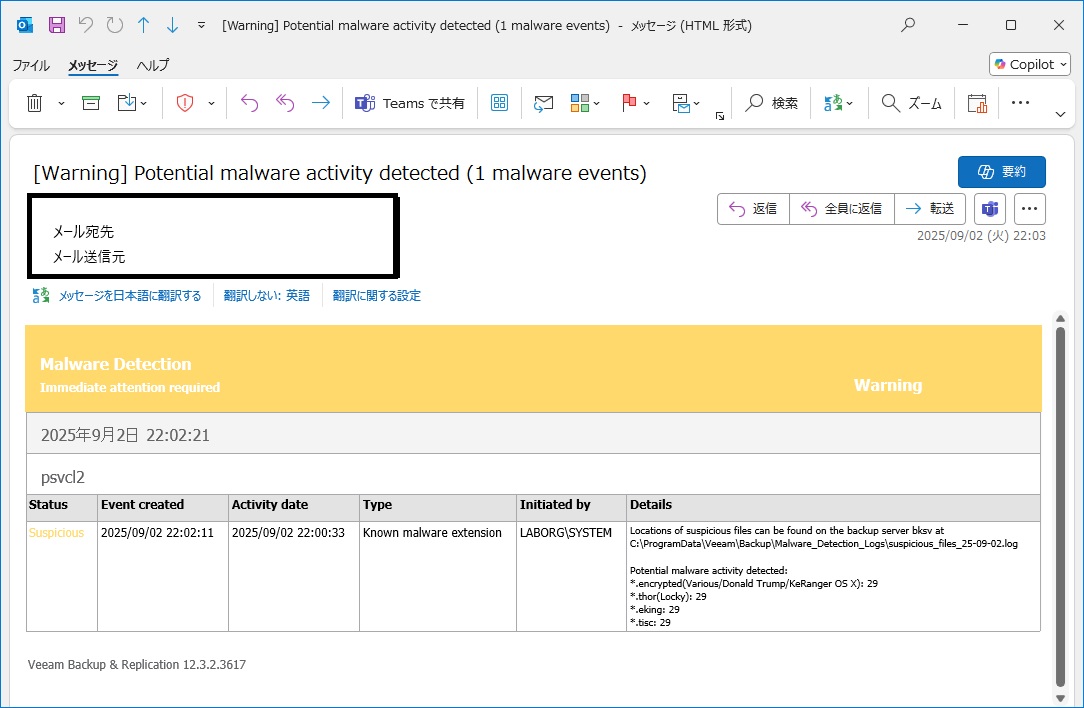

感染疑いの通知

Veeamバックアップによって通常に日次バックアップジョブが実行され、その中でInline Malware Detection(バックアップ中にエントロピー解析等を実行)、Suspicious File Screening(バックアップ完了後にチェーン全体をスキャン)が実行されます。ランサムウェア感染が疑わしい(suspicious)箇所を発見した場合、疑いがあるという通知メールが送信されます。

この例では、拡張子分析によって、Lockyなどへの感染の可能性、疑いを示唆しています。

感染疑い内容の精査

メール通知の本文に記載のあるバックアップサーバ内に保持されている詳細ログファイルを確認すると、業務サーバでアラームの対象になったファイルやフォルダパスを確認することができます。

バックアップ担当者は、このログファイルの提供や、いつ感染の予兆が発生したのかバックアップデータの履歴から確認することができます。

Veeamサーバ上のログに詳細が記録されます。今回の例では、

C:\ProgramData\Veeam\Backup\Malware_Detection_Logs\suspicious_files_25-09-02.log

に格納されているログファイルを業務サーバのシステム担当者に提供し、確認して貰うことになると想定しています。

バックアップを運用するシステム担当者と、業務システム環境のシステム担当者、セキュリティ担当者で、連携し、疑いのある当該ファイルやファイルパスの正当性を確認することになります。

感染検出後の対応

感染前の状態にリストア

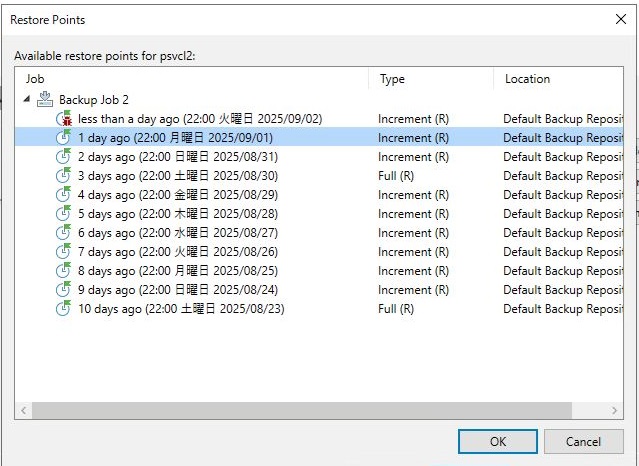

業務システム担当者、セキュリティ担当者と協議の上で、感染前の状態にリストアするという判断になった場合、バックアップデータから、リストアすることとなります。

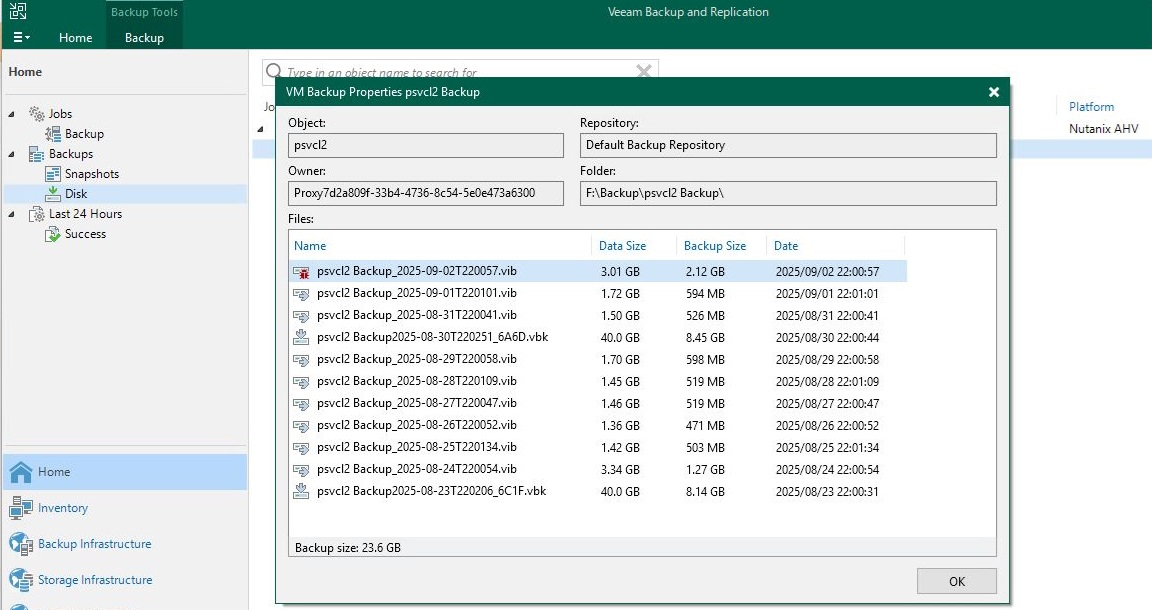

バックアップデータのバックアップ世代を確認すると感染が疑われるタイミングに“感染疑いマーク”がついており、どの時点のデータが感染前の確実なデータなのか判断しやすくなっています。リストアポイントとして、感染前の日時を選択し、リストアを実行します。

通常運用状態

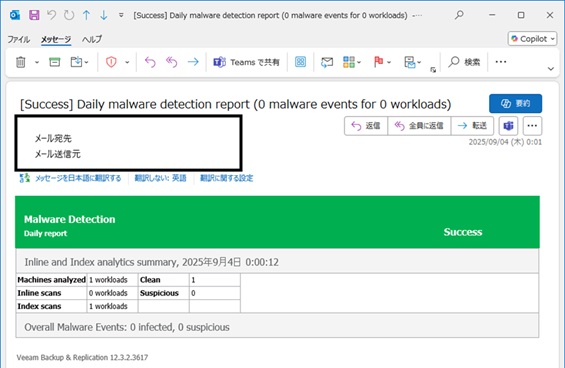

データバックアップ後のマルウェア検知結果をダイジェストでメール受信することが可能です。

まとめ

今回は、Veeam Backupのバックアップデータを使ってランサムウェアを検知し、対応する方法をご紹介しました。

本番の業務システムにアクセスすることなくバックアップデータを有効に利用してランサムウェアスキャンすることで、業務システムに負荷をかけることなく、かつ早期に検知できることは、大きなメリットと言えます。

データ保護としてのバックアップに加えて、セキュリティを向上させるうえで、バックアップデータを活用したマルウェアスキャンは今後益々重要になってくるソリューションと言えると思います。尚、今回Nutanix仮想基盤を利用した例でご説明しましたが、Veeamがサポートする仮想化基盤全般で同様に利用可能です。本記事はVeeam Backup & Replication 12.3.2.3617 Enterprise Plus Editionを用いて検証した情報となります。システムデータ保護の実装のご参考になれば幸いです。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。