- ライター:片岡 武義

- ネットワンシステムズに入社以来、セキュリティ製品担当として、主にCisco製品の評価・検証・技術サポート業務に従事。検証では、オンプレ環境やパブリッククラウド(AWSやAzure)環境などお客様のニーズに沿うよう考慮した形での検証を心がけています。

目次

前回公開したブログ「Cisco Secure Accessの AI向けセキュリティ機能とブラウザベースRDP&SSH機能を試してみた」では、DLPのAI Guardrails機能やAgentless ZTNAのRDP&SSH対応をご紹介しました。

その後もCisco Secure Accessには新機能が続々と追加されています。本記事では、Cisco Secure Accessの導入を検討されている方や、すでにご利用中で新機能の活用を検討されているインフラ・セキュリティご担当者向けに、注目度の高い2つの新機能を実機検証した結果をご紹介します。

1つ目はZero Trust Access(以下、ZTA)モジュールの保護範囲をインターネットアクセスまで拡張する「ZTA for All Internet Destinations」、2つ目はクラウドアプリケーションのリスクに基づきアクセスを自動制御するSecure Internet Access(以下、SIA)のポリシー機能「App Risk Profile」です。

なお、本記事で取り上げる「ZTAモジュール」とは、端末にインストールするエージェントソフトウェア「Cisco Secure Client」に含まれるZero Trust Access機能のことを指します。

今回も前回同様、設定方法や動作確認の結果を画面キャプチャを交えて解説していきます。

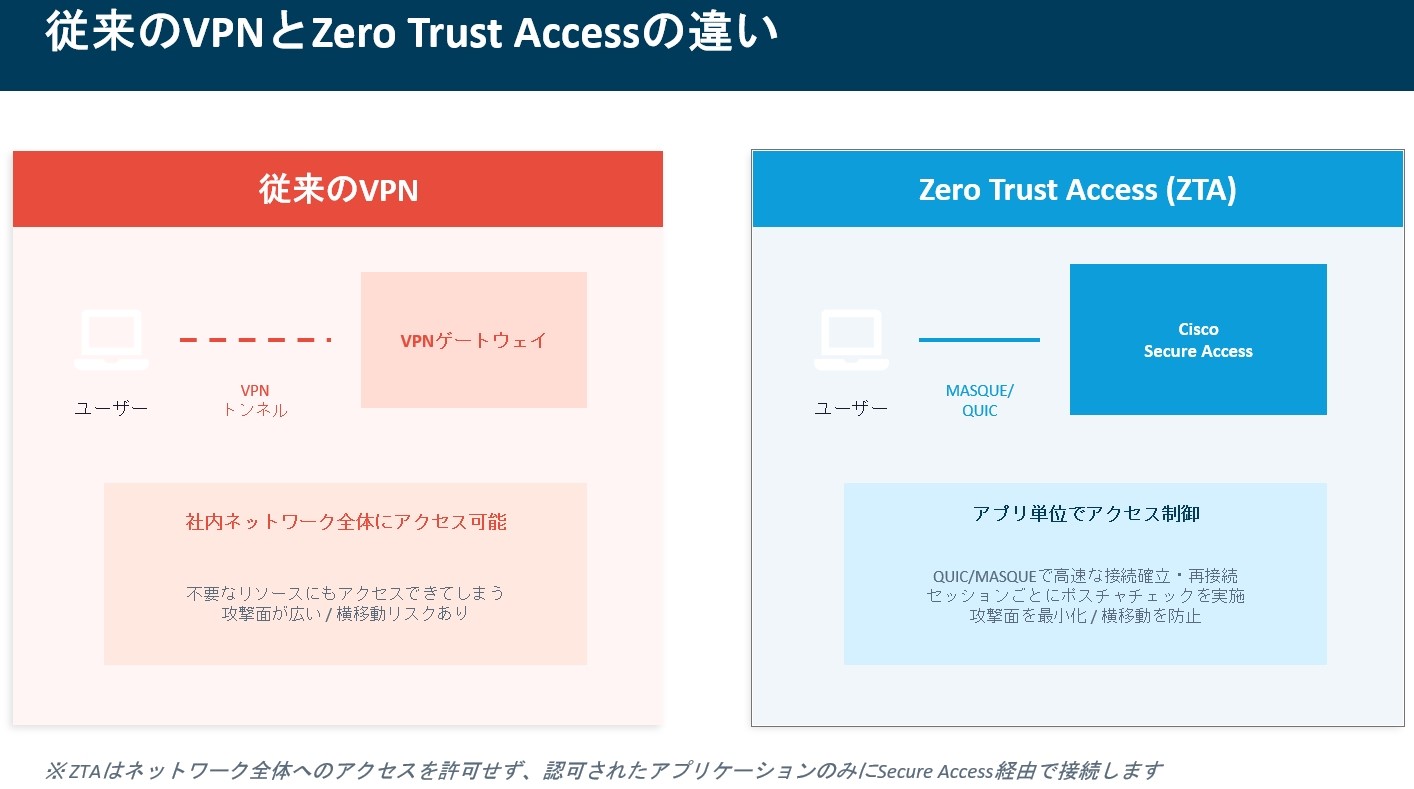

ZTAと従来型VPNの違い

1つ目の機能であるZTA for All Internet Destinationsの内容に入る前に、ZTAと従来型VPNの違いを押さえておくと理解がしやすくなりますので、ここで両者の違いを簡単に整理します。

Cisco Secure Accessでは、リモートアクセスVPN(VPNaaS)を利用することで、プライベートリソースへのアクセスとインターネットアクセスの保護をまとめて実現できます。VPNaaSは従来のVPN資産との親和性も高く、多くの企業にとって有力な選択肢です。

一方で、ZTAモジュールはHTTP/3のQUICプロトコルをベースとするMASQUEトンネリングを採用しており、接続の確立や再接続が高速に行えます。この特性を活かし、ZTAではアプリケーションへのセッションごとにデバイスポスチャのチェックを実施するため、アクセスの都度デバイスの健全性を確認しながら、セキュリティポリシーを継続的に適用することが可能です。

下記に両者の違いを図で整理します。

〈図1〉

ZTA for All Internet Destinations 検証内容

機能概要

これまでZTAモジュールの保護範囲は社内のプライベートリソースへのアクセスが中心でしたが、「ZTA for All Internet Destinations」により、インターネットアクセスまで保護範囲が拡張されました。

これにより、ZTAモジュール1つで、プライベートリソースとインターネットの両方への通信に対して、SWG(Secure Web Gateway)、FWaaS(Firewall as a Service)などの機能を統合的に適用できるようになります。

VPNaaSからの段階的な移行を検討されている場合にも、ZTAモジュール1つでアクセス保護を集約できる選択肢が広がります。

なお、本機能「ZTA for All Internet Destinations」はSecure Internet Access(SIA)サブスクリプションをお持ちのお客様であれば、追加ライセンスなしでご利用いただけます。

検証構成

ZTA for All Internet Destinationsの設定および動作確認は、〈図2〉の構成にて実施します。

〈図2〉

リモートユーザーPCにCisco Secure Client(ZTAモジュール)をインストールし、ZTAモジュール経由で全インターネット宛てのTCP/UDP通信をCisco Secure Accessに転送します。Secure Access上でSWG、FWaaS、DLPなどのSIA機能が適用された上で、インターネットへの通信が行われます。

設定イメージ

以下の流れで設定を進めていきます。

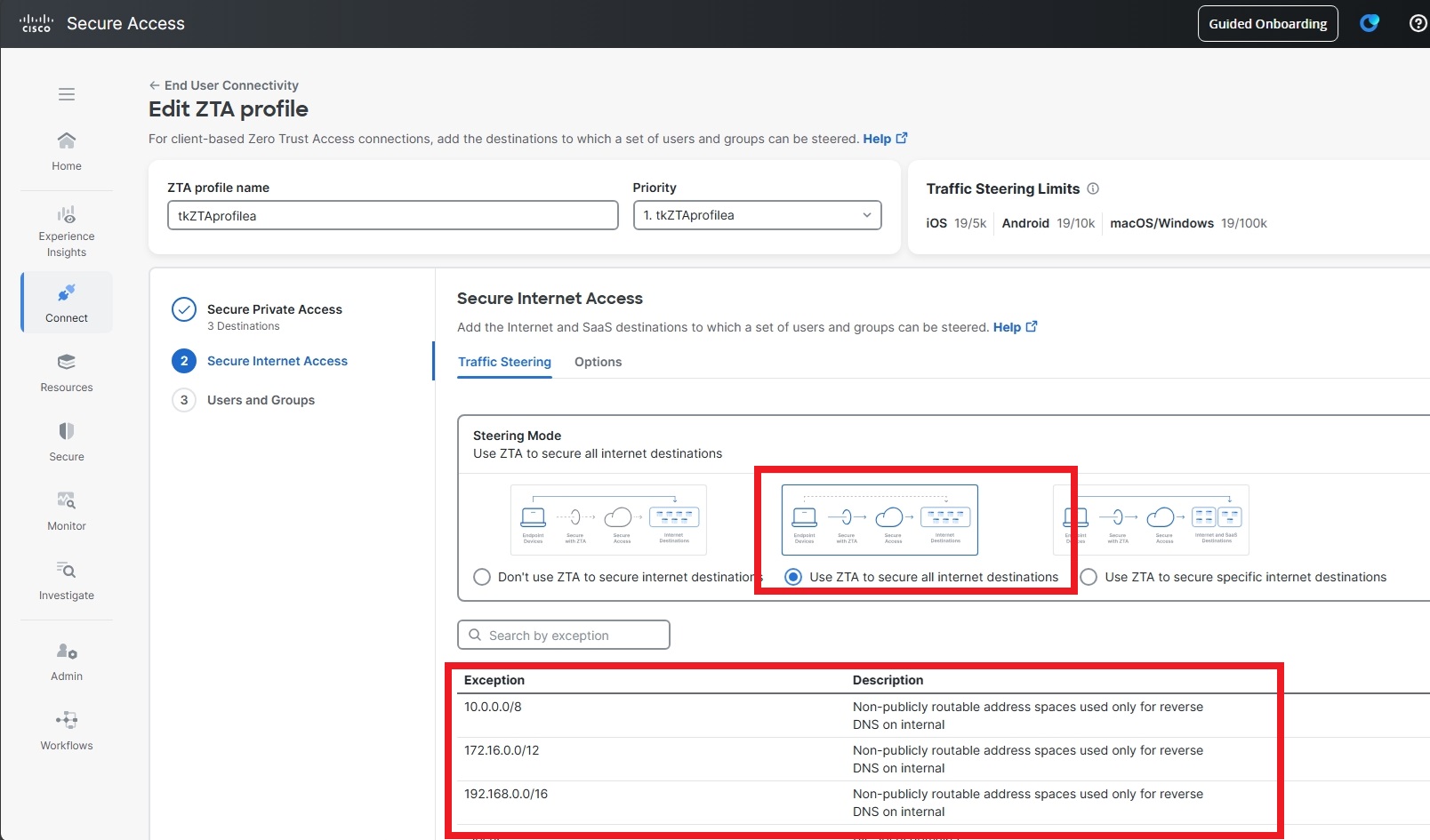

- Secure Accessダッシュボードにログインし、「Home」→「Connect」→「End User Connectivity」→「Zero Trust Access」に移動します。

- 「任意のZTA ProfileのEdit」または「+ ZTA Profile」を選択し、「Secure Internet Access」の項目に移動します。

- 「Traffic Steering」タブにて、「Use ZTA to secure all internet destinations」を選択します。また、除外設定として、ZTAによるセキュリティ適用から除外したいIPアドレス、CIDRなどを必要に応じて追加します。

〈図3〉

- 設定を保存します。

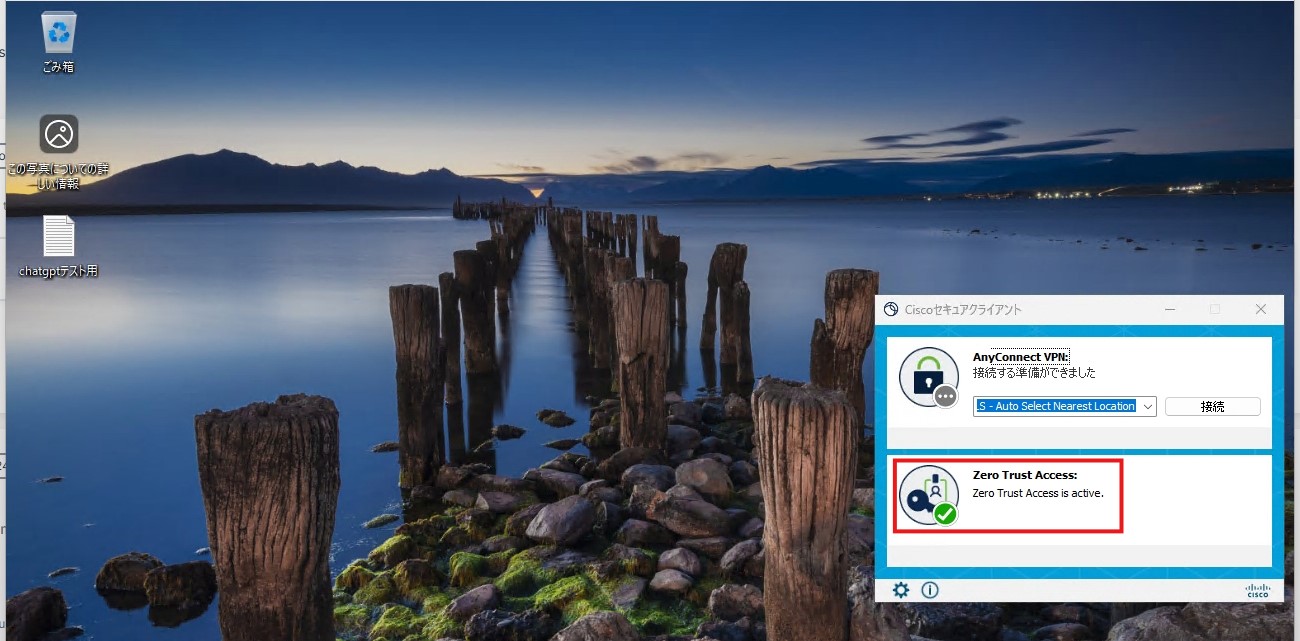

動作確認

1)ZTA for All Internet Destinationsを有効にした状態で、Cisco Secure Clientを確認します。ZTAモジュールが「Zero Trust Access is active」と表示され、インターネットアクセスの保護が有効になっていることを確認します。

〈図4〉

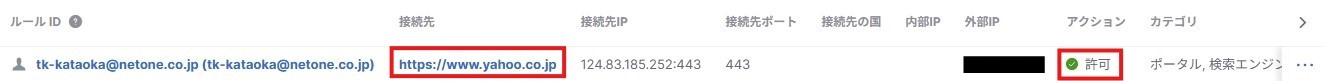

2)ブラウザにてインターネット上のWebサイトにアクセスします。この通信がSecure Access経由で処理されていることを、Secure Accessダッシュボードの「Activity Search」にてログが記録されていることで確認します。

〈図5〉

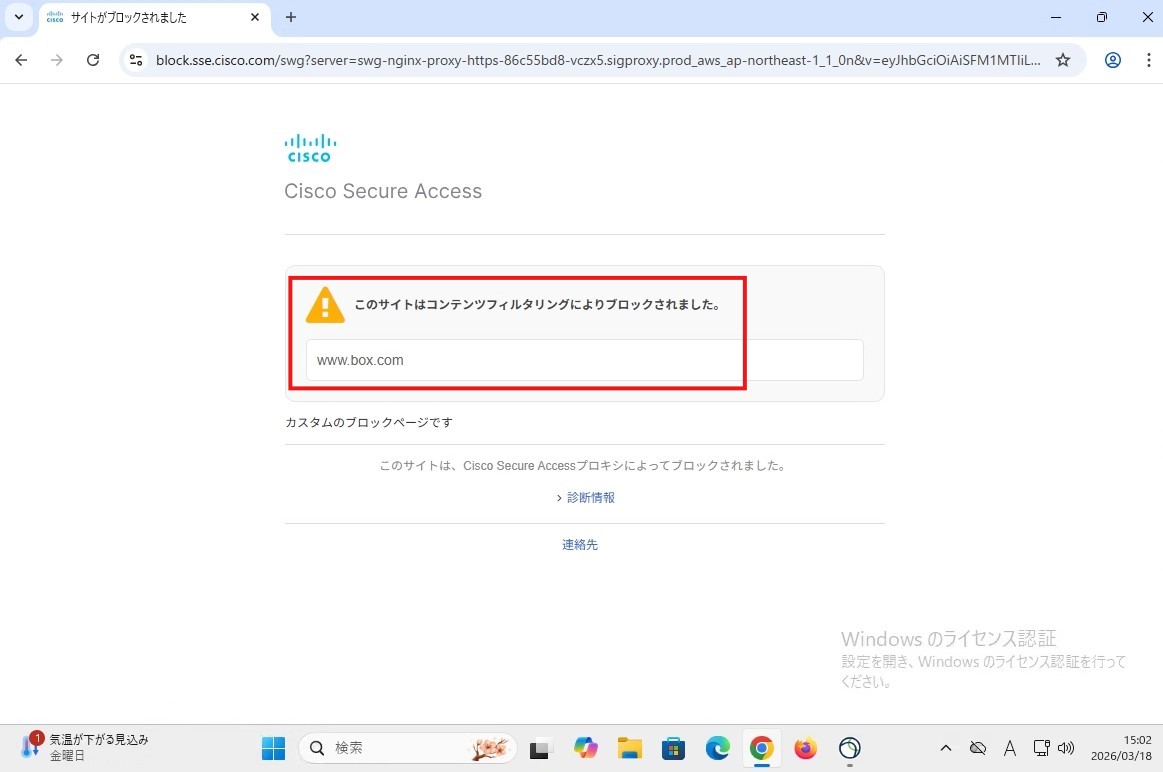

3)SIA機能として設定しているインターネットアクセスポリシーが、ZTAモジュール経由の通信にも適用されることを確認します。今回は検証用にBoxへのアクセスをブロックするテストポリシーを設定しています。ブロック対象のWebサイトにアクセスすると、ブロックページが表示されます。

※Boxは本来安全なサービスですが、本検証ではインターネットアクセスポリシーの動作確認を目的として、テスト的にブロック対象に設定しています。

〈図6〉

上記のように、ZTAモジュール経由でインターネットアクセスがSecure Accessの機能により制御されていることが確認できました。

App Risk Profile 検証内容

課題と背景

従業員が利用するSaaSアプリケーションは年々増加しており、その中にはセキュリティ対策が不十分なアプリケーションも含まれます。IT管理者が個々のアプリケーションのリスクを手動で評価し、アクセスポリシーに反映することは大きな負荷となっていました。

この課題への対策として、Cisco Secure Accessに「App Risk Profile」という機能が追加されました。この機能はSIA(Secure Internet Access)のポリシー機能として提供されており、ZTAモジュール利用時に限らず、VPNaaSや拠点接続など、Secure Access経由のインターネットアクセス全般に適用可能です。

機能概要

App Risk Profileは、クラウドアプリケーションのリスクに基づいてアクセス制御を自動化する機能です。アプリケーションのリスクスコア、セキュリティ属性、監査ステータスなどを組み合わせたリスクプロファイルを定義し、インターネットアクセスルールに適用することで、リスクの高いアプリケーションや会社のポリシーに反するアプリケーションへのアクセスをブロックまたは監視できます。

評価に利用できる属性例は以下のとおりです。

| 属性(値の例) | 概要 |

|---|---|

|

Label Status (Unreviewed/Approved/Not Approved/Under Audit) |

IT管理者がSecure Accessダッシュボード上の「App Discovery Report」にて各アプリケーションに手動で付与する承認ステータスです。 組織のポリシーに基づき、利用を許可するアプリには「Approved」、許可しないアプリには「Not Approved」を設定します。初期状態では「Unreviewed」(未レビュー)となっています。 |

|

Application Risk Score (Very Low/Low/Medium/High/Very High) |

各クラウドアプリケーションのビジネスリスク・利用リスク・ベンダーのコンプライアンス状況などを総合的に評価し自動算出するスコアです。 |

上記のほかにも、Data Security(TLSバージョン、暗号化対応)、Access Control(MFA対応、SSO対応)、Known Vulnerabilities(既知の脆弱性の有無)などの属性も利用可能です。

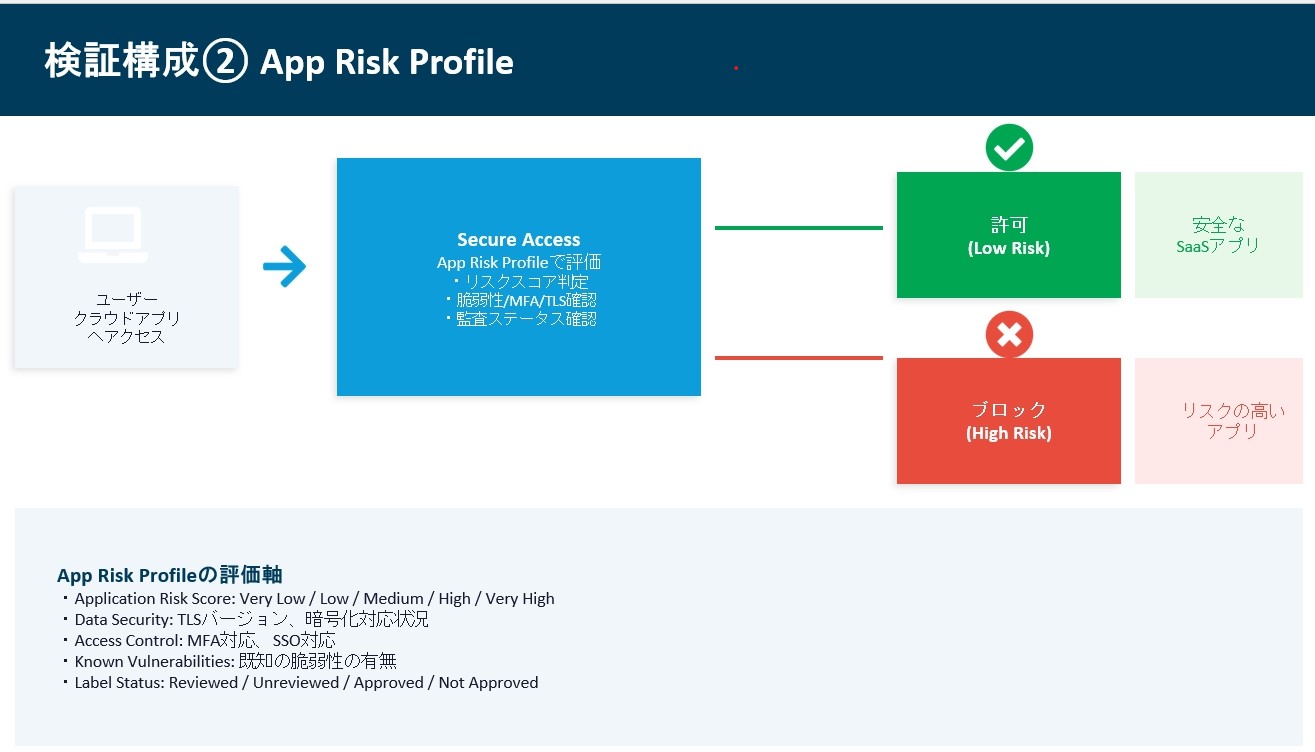

検証構成

App Risk Profileの設定および動作確認は、〈図7〉の構成にて実施します。

〈図7〉

リモートユーザーPCからクラウドアプリケーションにアクセスした際、Cisco Secure AccessがApp Risk Profileに基づいてリスク評価を実施し、条件に該当するアプリケーションへのアクセスをブロックします。

設定イメージ

以下の流れで設定を進めていきます。

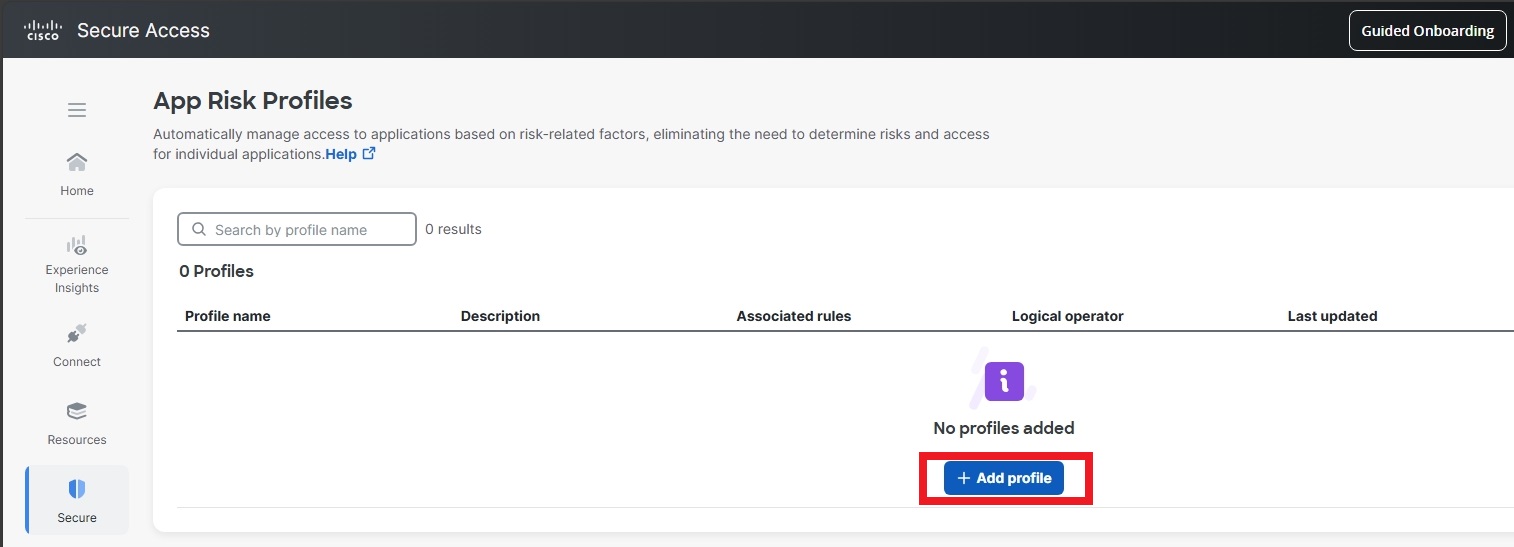

- Secure Accessダッシュボードにログインし、「Secure」→「Profiles」→「App Risk Profiles」に移動し、「Add profile」を選択します。

〈図8〉

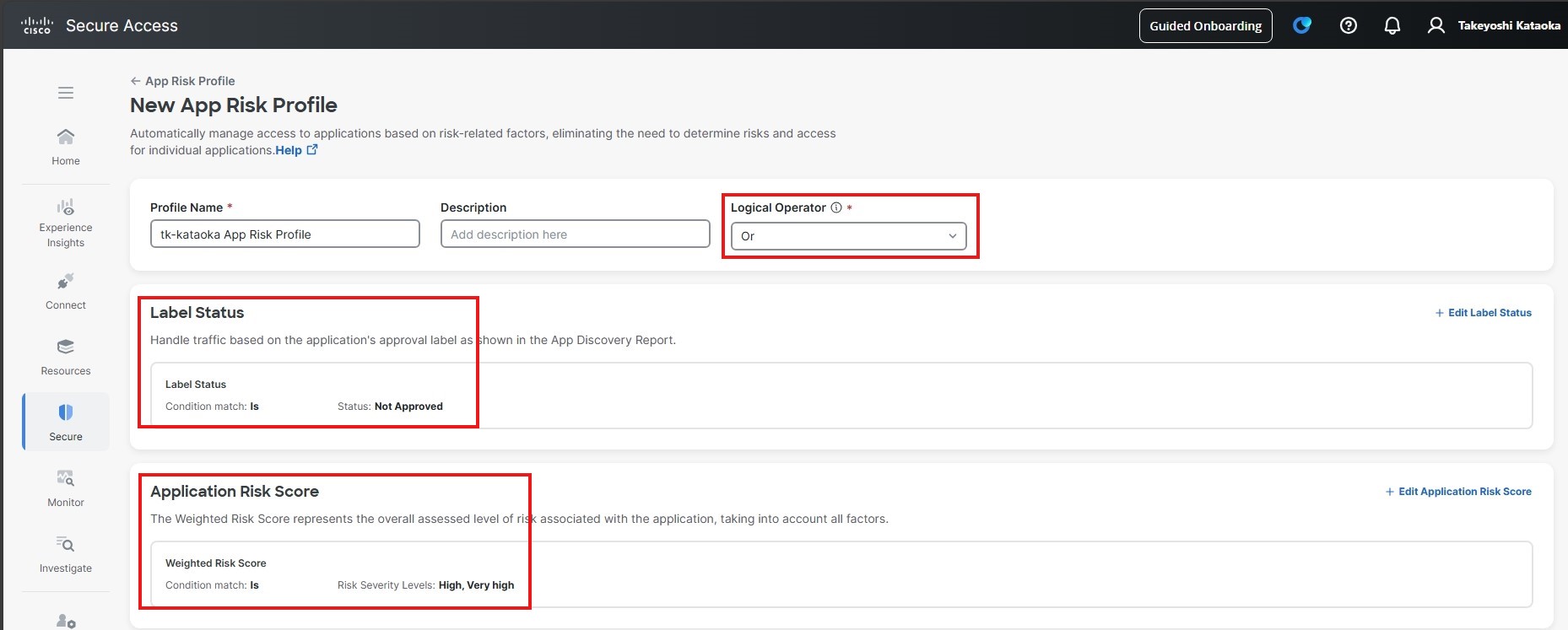

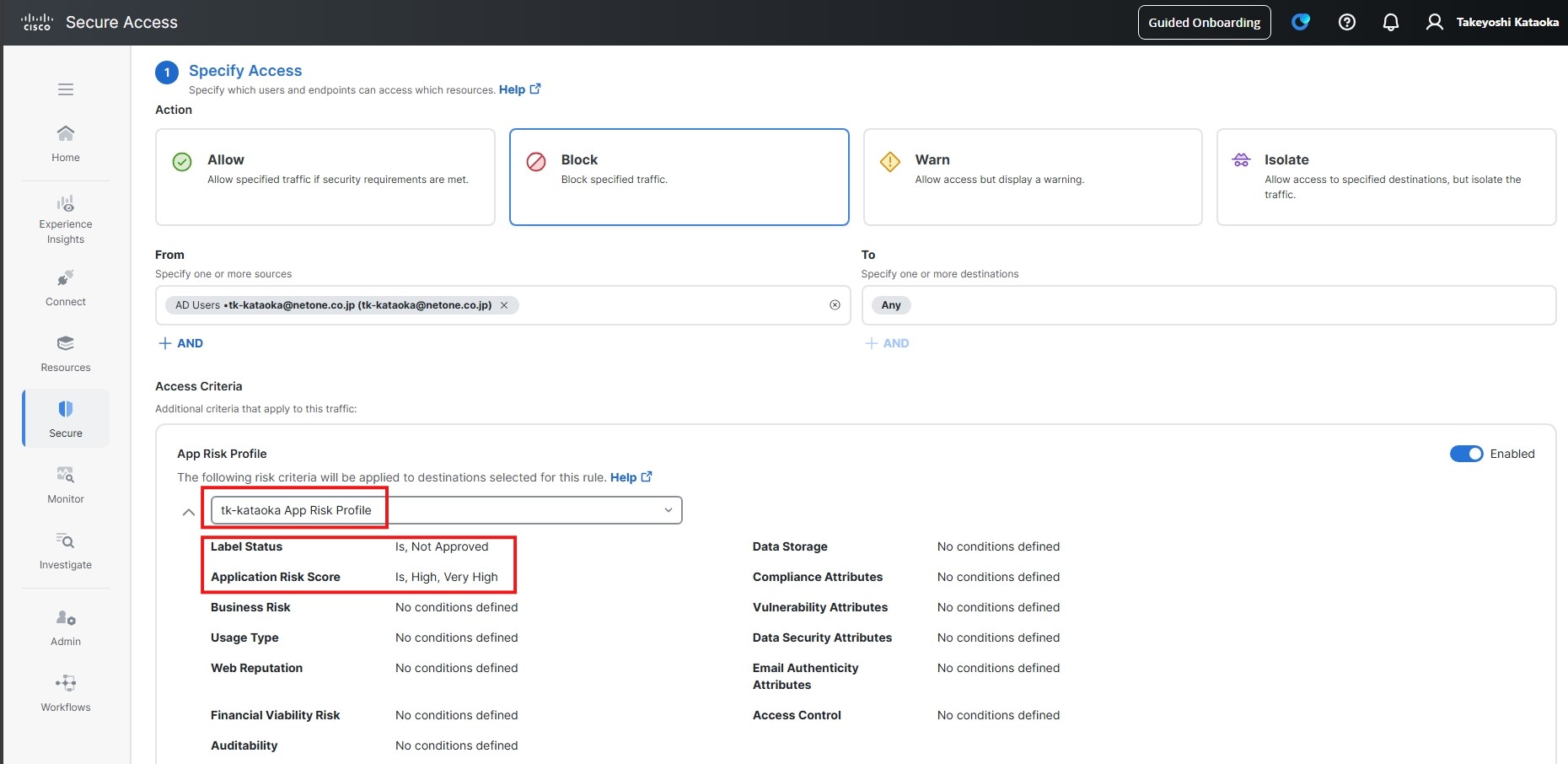

- プロファイル名と説明を入力し、Logic Operator(AndまたはOr)を選択します。Logic Operatorは、複数の評価属性をどのように組み合わせて判定するかを指定します。今回は「Or」を選択し、いずれかの条件に該当すればブロック対象とします。

- 「Label Status」にて、ラベルステータスの条件を設定します。今回は、ラベルステータスが「Not Approved」のアプリケーションを対象とします。 さらに「Application Risk Score」にて、リスクスコアの条件を設定します。今回は、リスクスコアが「High」または「Very High」のアプリケーションを対象とするプロファイルを作成します。

〈図9〉 - プロファイルを保存します。

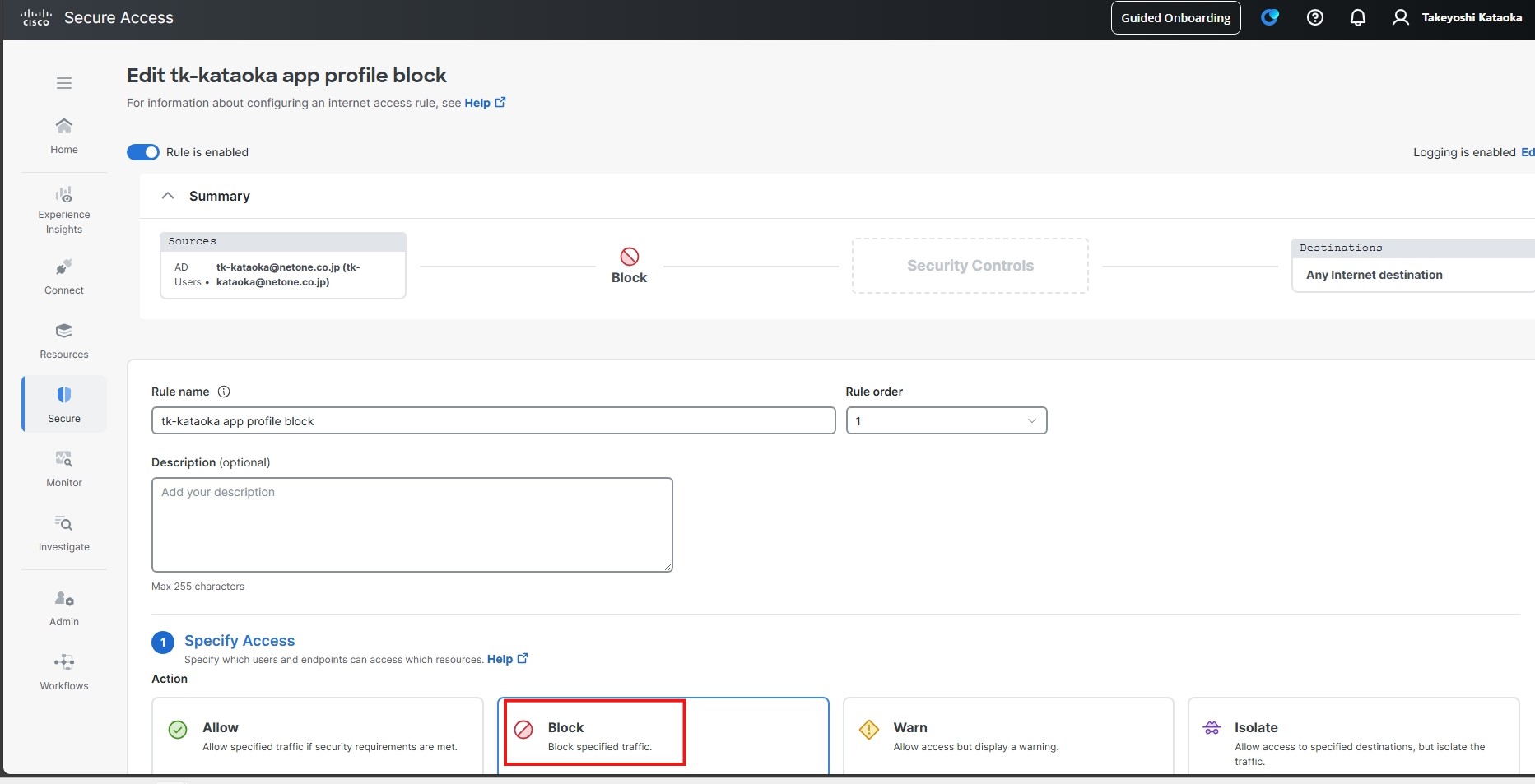

- 次に、「Secure」→「Access Policy」→「Internet Access」にて、インターネットアクセスルールを作成または編集します。

- ルールの条件として「App Risk Profile」を選択し、先ほど作成したプロファイルを指定します。Actionとして「Block」を選択します。

〈図10〉

- 以上が基本的な設定となります。

動作確認

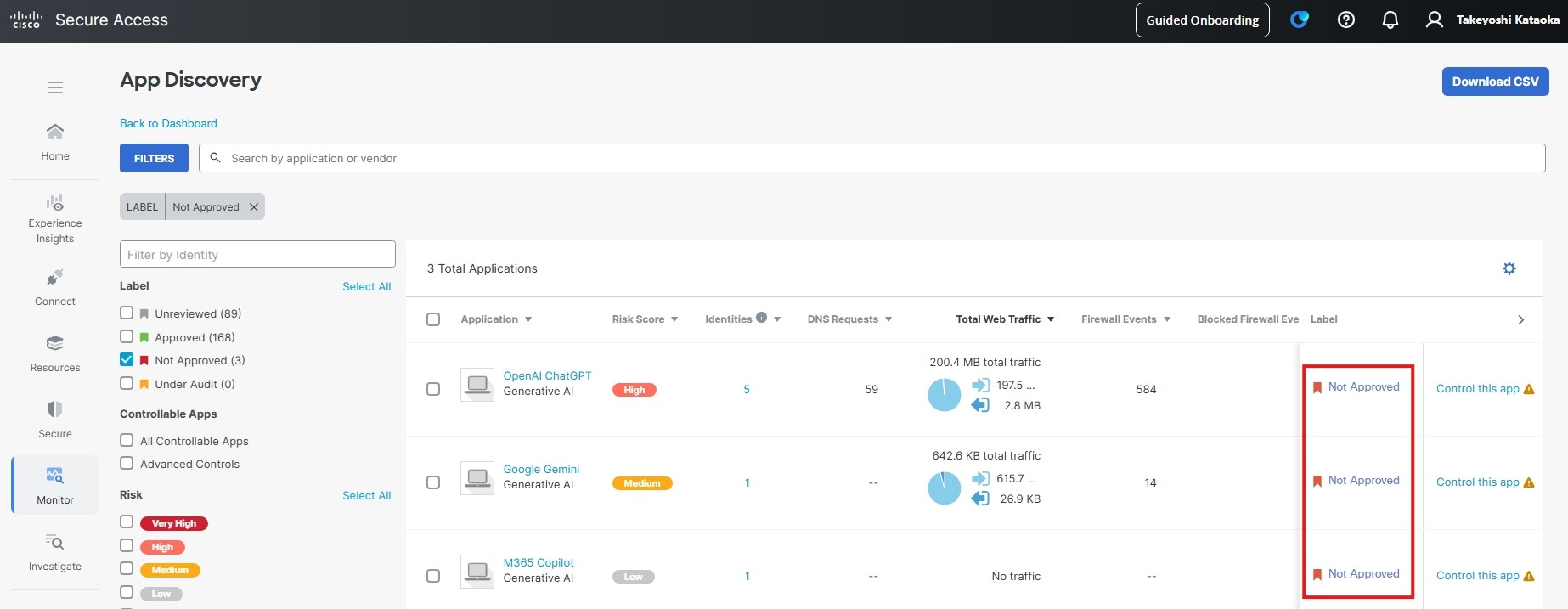

本検証では、App Risk Profileの動作を確認するため、Secure AccessダッシュボードのApp Discovery Reportにて、複数のAI関連クラウドアプリケーションのLabelを以下のように手動設定しています。

- 検証用にLabelを「Not Approved」に設定したアプリ: ChatGPT、Copilot、Gemini

- 検証用にLabelを「Approved」に設定したアプリ: Grok など

※上記はあくまで本検証用のテスト設定であり、各サービスの安全性を評価するものではありません。

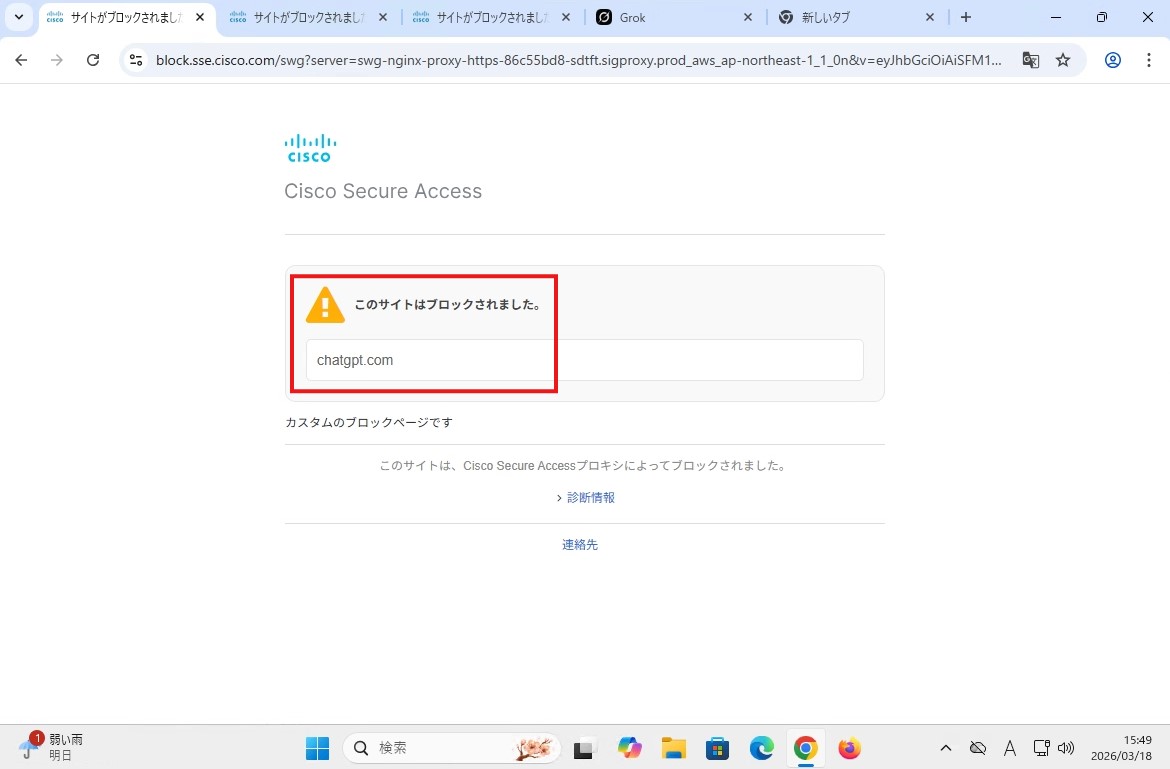

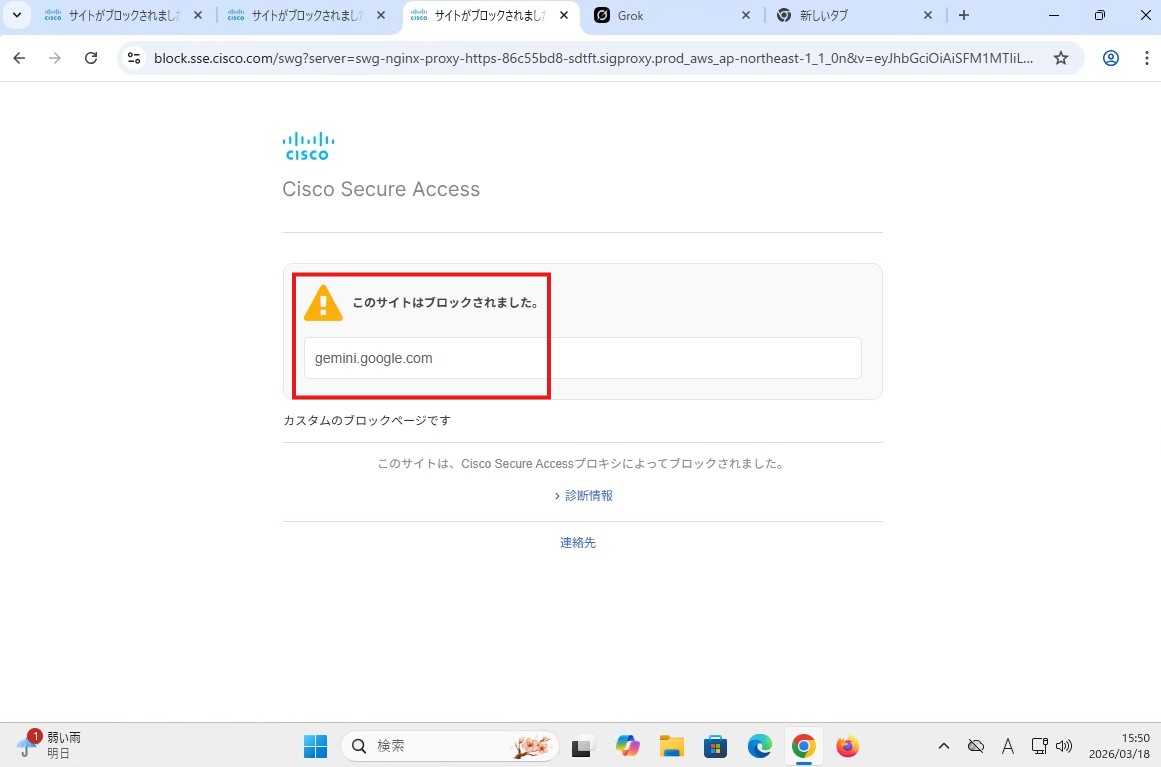

1)App Risk Profileを適用したインターネットアクセスルールが有効な状態で、Labelが「Not Approved」のAI関連のクラウドアプリケーションにアクセスします。承認されていないアプリケーションのため、アクセスがブロックされることを確認します。

〈図11〉

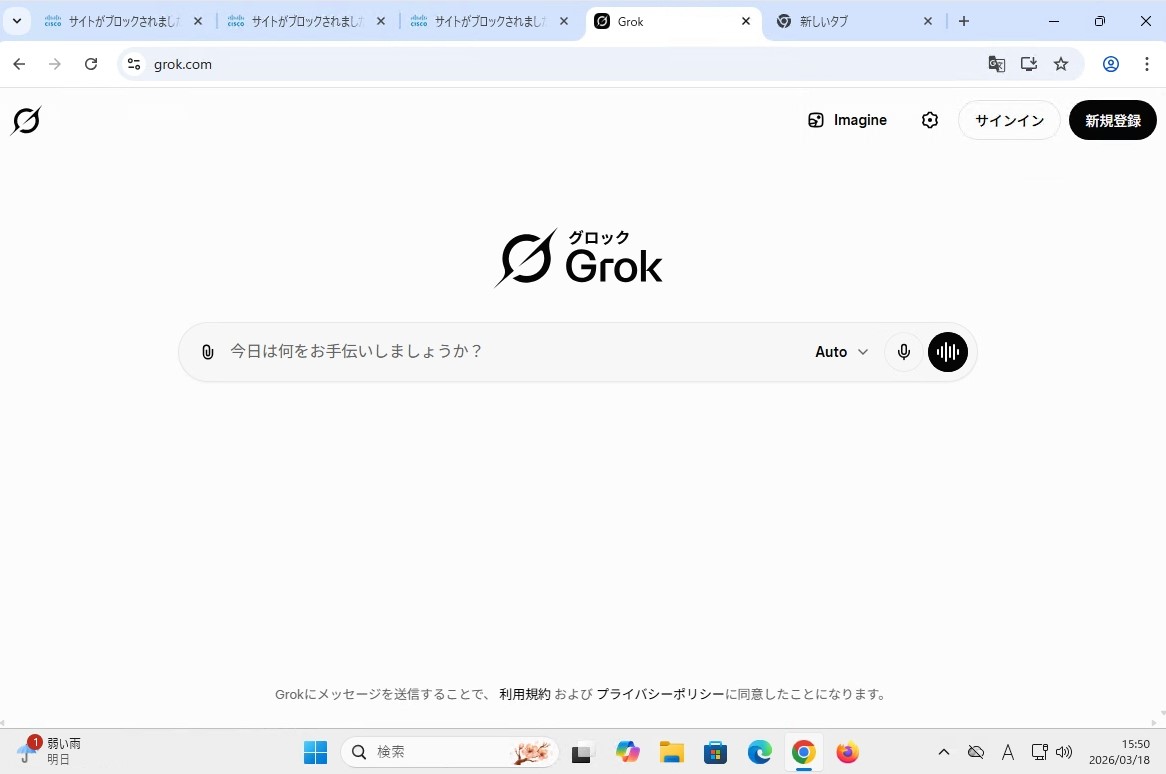

2)次に、Labelが「Approved」に設定されているAI関連のクラウドアプリケーションにアクセスし、承認済みのクラウドアプリケーションのためアクセスできることを確認します。

〈図12〉

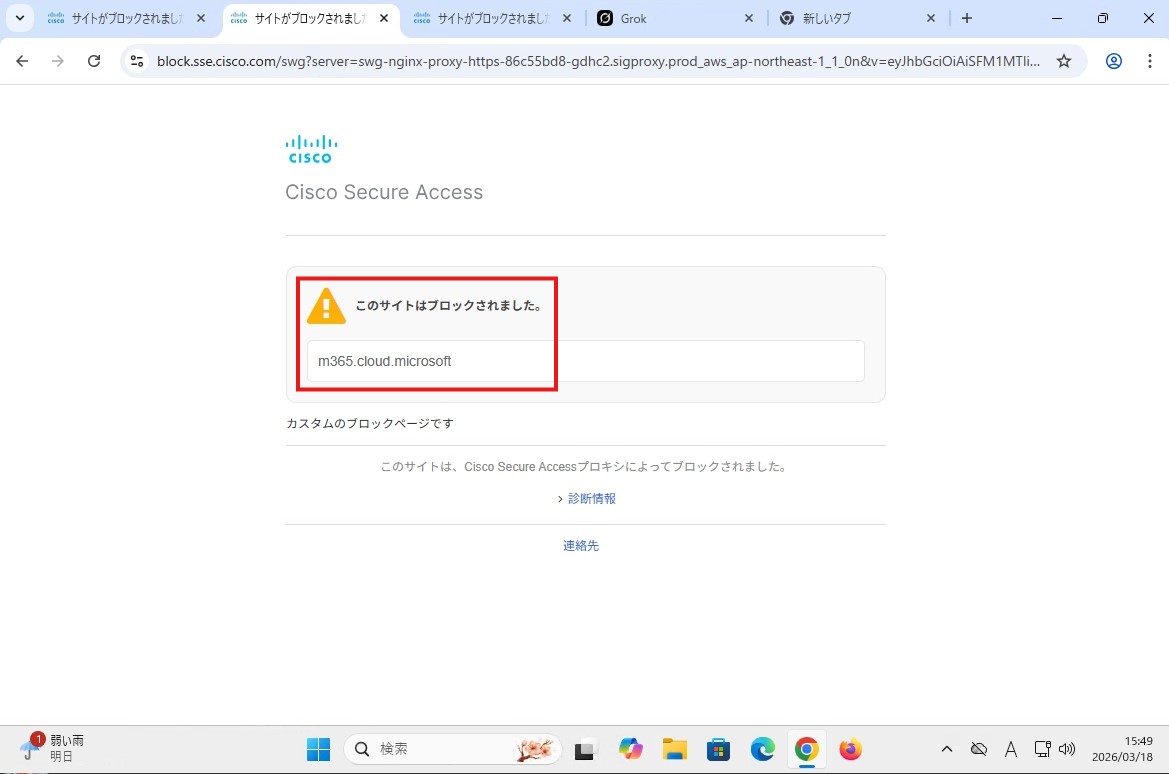

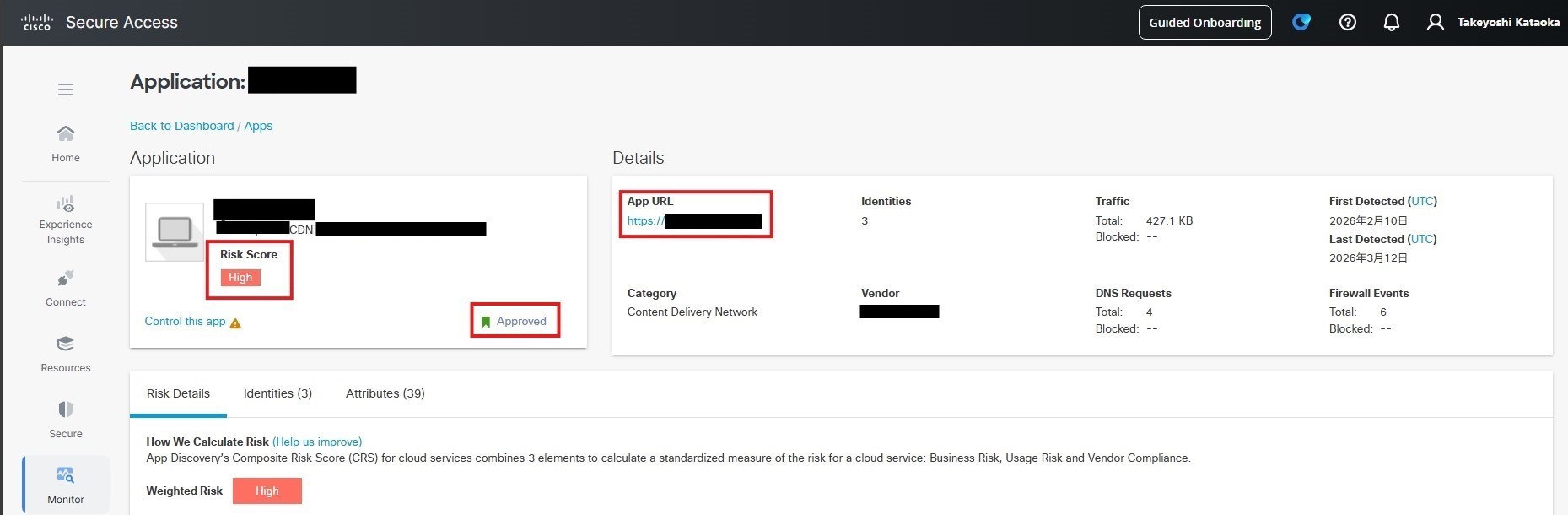

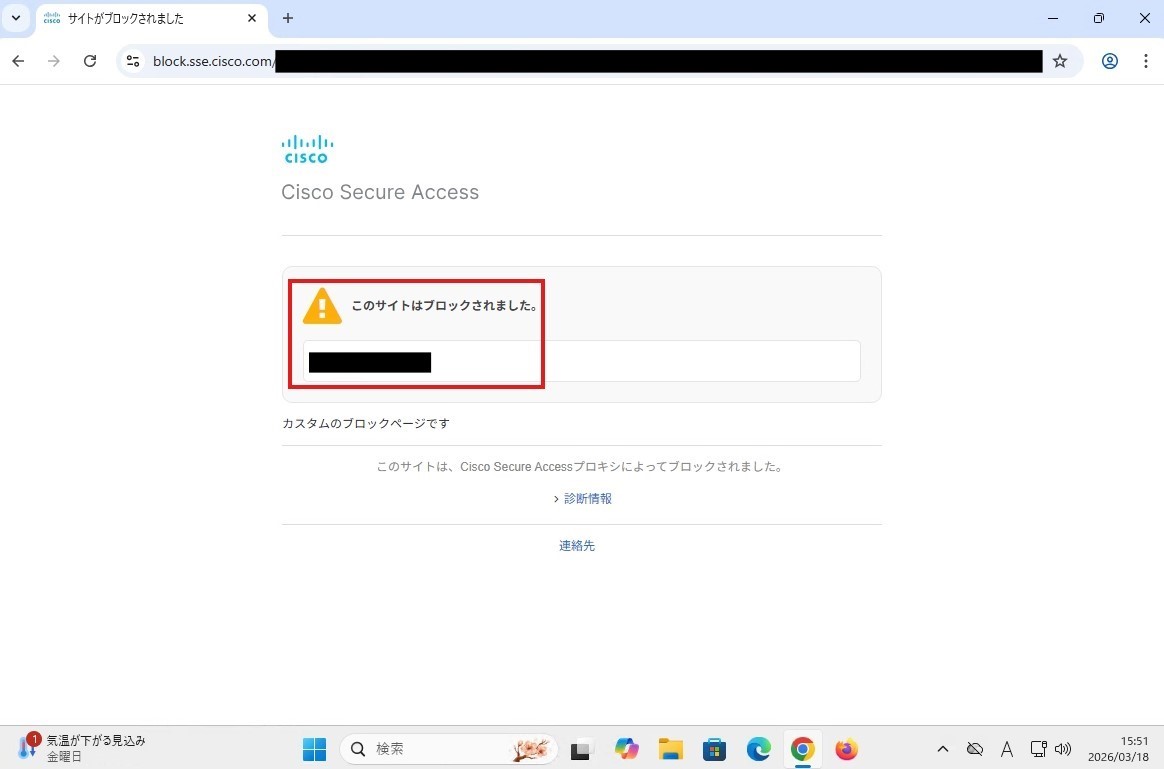

3)次に、リスクスコアが「High」以上のクラウドアプリケーションにアクセスします。App Risk Profileの条件に該当するため、アクセスがブロックされ、ブロックページが表示されることを確認します。

※リスクスコア「High」=どの企業様にとっても危険なアプリケーションとは一概に言えず、会社のポリシーや利用環境などにも関連するため、上記の検証画面サンプルからは、宛先アプリケーション名及びURLは誤解を招く可能性があるため、マスキングさせていただいております。

〈図13〉

上記のように、Labelが「Approved」に設定されているクラウドアプリケーションであっても、仮に運用途中でリスクスコアがHighに変わった場合は、通信をブロックできる形になることが確認できます。

このようにApp Risk Profileにより、クラウドアプリケーションのリスクスコアやLabel Statusに基づいて自動的にアクセス制御が行われることが確認できました。IT管理者がアプリケーションごとに個別のルールを作成する必要がなく、リスクプロファイルに基づく一括制御が可能となるため、運用負荷の大幅な軽減が期待できます。

さいごに

「ZTA for All Internet Destinations」により、ZTAモジュールでプライベートアクセスとインターネットアクセスの両方をカバーできるようになりました。VPNaaSからの段階的な移行を検討されている場合にも、ZTAモジュールへの集約という選択肢が広がります。

「App Risk Profile」により、増加するクラウドアプリケーションのリスク管理を自動化し、IT管理者の運用負荷を軽減しながらセキュリティレベルを維持できます。本機能はSIAのポリシー機能として、ZTAに限らずVPNaaSや拠点接続などSecure Access経由のインターネットアクセス全般でご活用いただけます。

Cisco Secure Accessは引き続き機能拡張が行われており、今後もAIやZTAなどの新機能が追加されることが期待されます。引き続き最新情報を追いかけながら、新たな機能の検証結果をご紹介できればと思います。

Cisco Secure Accessの導入や新機能の活用にご関心をお持ちの方は、ぜひお気軽にお問い合わせください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。