- ライター:松浦 申多

- 自社クラウドサービスの運営および、セキュリティ基準PCI DSSに関するコンサルティングを担当

PCI DSS QSA (206-309)

CISSP、CCSP (568999)

CISA (221733386)

目次

「インターネットVPN」(以下、VPN)は、インターネットを利用する性質から、回線手配が早いことや、暗号化による機密性を容易に確保できることから、組織ネットワークでのパブリッククラウド接続や拠点間接続に多く利用されています。

また直近AIによるAX/DX推進から、パブリッククラウド上で安全にAIサービスを利用するために、急遽ネットワーク接続を整備する場面もあるかと思います。

しかしながら、インターネット媒体ゆえの通信品質の限界や、VPNを終端する機器の脆弱性によるセキュリティ侵害など、ビジネス影響への不安を持たれているITご担当者様は多いのではないでしょうか。

今回はVPNについて、ビジネスのためのインフラ機能としての可用性やセキュリティの考えを交え、上手な利用方法をご提案します。

ビジネス安定稼働の課題

まず大きな考え方として、ビジネスのためのネットワークインフラでは、

「VPNでなければならない部分のみVPNを使い」つつ、そのVPN用途や終端機器種別は「管理できる範囲」に収めることが重要となります。

VPNの回線手配の容易さや維持にかかる回線コストの低さは魅力的です。

そのためネットワーク接続の必要性が出た場合に選択しやすいのですが、使い方によっては中長期のビジネス安定稼働に影響を及ぼしかねない課題が2つ発生してしまいます。

1つ目の課題は、通信品質の確保です。

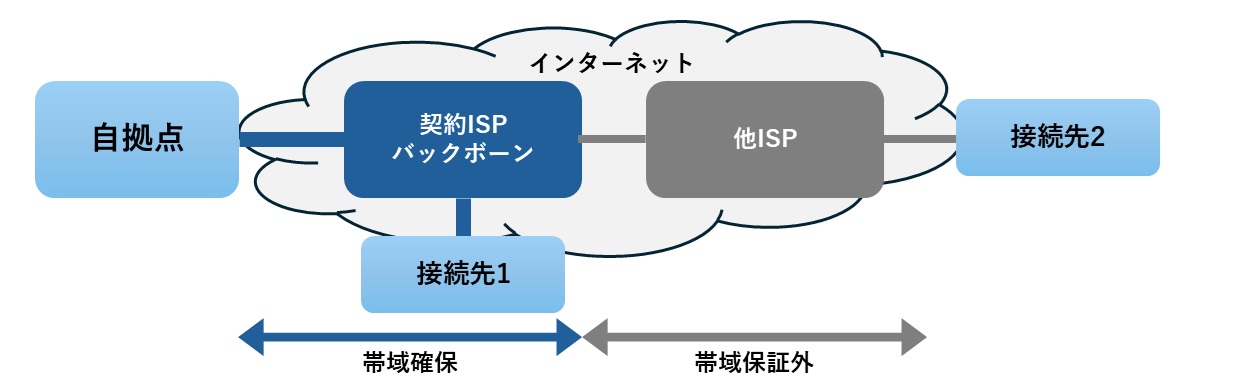

インターネットサービスプロバイダ(以下、ISP)のインターネット回線では、法人向けに通信帯域確保の品目も提供されています。

しかし、複数のISP同士が繋がりあって出来ているインターネットの性質上ISPのバックボーンの外に出ていく部分までは保証されないため、VPN接続先までの間に通信混雑や回線品質の影響を受け期待した性能が出ない可能性が残ってしまいます。

不安定になっても自分たちではどうすることもできない、それが突然起こってしまうかもしれない。なかなか悩ましい課題です。

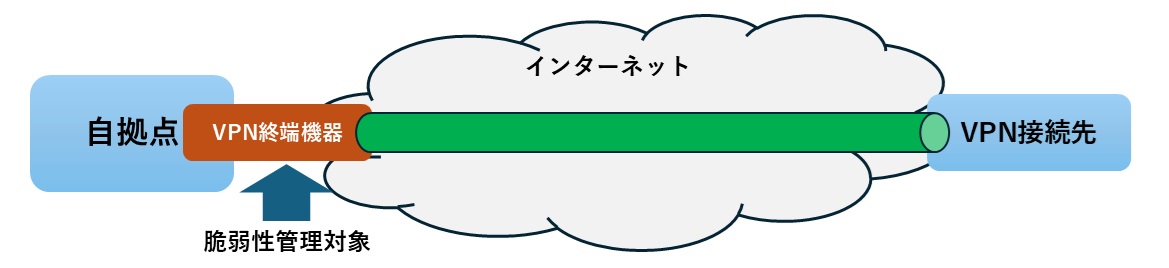

2つ目の課題は、インターネットに接しているVPN終端機器に関する脆弱性対応です。

VPNを実現する暗号化プロトコル(IPsecなど)やアルゴリズム(AESなど)は、現在有効性のあるものを使うことで十分安全と考えられ、特別に注意する必要はないでしょう。

注意すべきは、実際の機器固有の実装に由来する脆弱性です。いかなる機器であっても実装に由来する脆弱性は少なからず存在するためです。

近年は国内複数組織でランサムウェア攻撃によるビジネス影響について報道されていますが、調査内容の中には攻撃の発端としてVPN終端機器の脆弱性を突かれているケースも多く見られます。

そのため脆弱性には即時の対応、主にファームウェアの更新が迫られます。

一方で、ファームウェア更新となると作業による通信断、新バージョン由来の別不具合など業務影響を考慮する必要があり、即時の対応はなかなか難しいのが現実です。

すぐやりたい、でも検証などの十分な準備がないと…VPN機器の脆弱性対応は頭が痛い課題です。

課題への対応

これら課題に共通する対応方針「VPNでなければならない部分のみVPNを使う」こと、「管理できる範囲」にすること、を掘り下げます。

VPNでなければならない部分の代表ケースとして、増設・統廃合の頻繁な中小拠点接続や、専用線接続サービスのエリア外の拠点接続、海外拠点などがあります。

逆に、基幹オフィス間やデータセンター間、メガクラウドとの接続など重要部分については、VPNよりも専用線利用にメリットがあります。

専用線のメリットは、通信混雑も発生しない高品質回線による業務通信の安定化です。

VPNの「管理できる範囲」については、専用線とVPNの使い分けとVPN終端機器の統一を進めることで、VPNの総数・種別を減らし、管理が行き届く範囲に収めることです。

VPN終端機器の種類が増えれば増えるほど、日頃注意すべき脆弱性管理対象が増えることから、情報収集・パッチ適用判断・検証・作業と管理負担が高まり、本来対処すべき脆弱性を見過ごしかねません。

まとめ

VPNは非常に便利ですが、便利な一方、品質とセキュリティにリスクの側面があります。

VPNの数は抑えて、重要な箇所には専用線も選ぶことで、ビジネス安定稼働を実現しましょう。

ご参考

VPNのリスクを低減するために、当社では以下の2つをはじめとしたサービスをご提供しています。

まず一例として、メガクラウドへのネットワーク接続部分では、専用線相当機能とVPN機能それぞれ以下のメニューがあります。

| メガクラウドの例 | 閉域接続 (専用線相当) | VPN接続 |

|---|---|---|

| AWS (Amazon Web Services) | AWS Direct Connect | AWS Site-to-Site VPN |

| Microsoft Azure | Azure ExpressRoute | Azure VPN Gateway |

| Google Cloud (GCP) | Cloud Interconnect | Cloud VPN |

| Oracle Cloud Infrastructure (OCI) | OCI FastConnect | OCI Site-to-Site VPN |

上記名称は2026年2月現在のものです。

業務通信の安定化とVPN管理対象数の抑制する手段としては、メインの接続は閉域接続を利用し、必要に応じてVPN接続は閉域接続のバックアップ利用に推奨します。

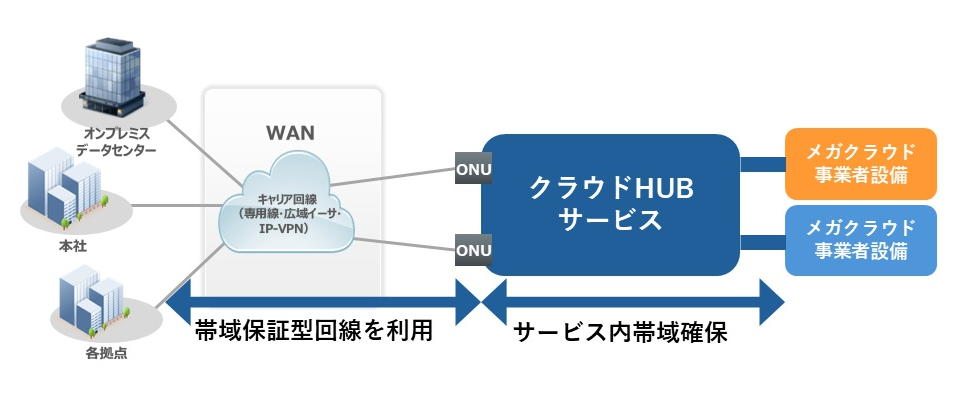

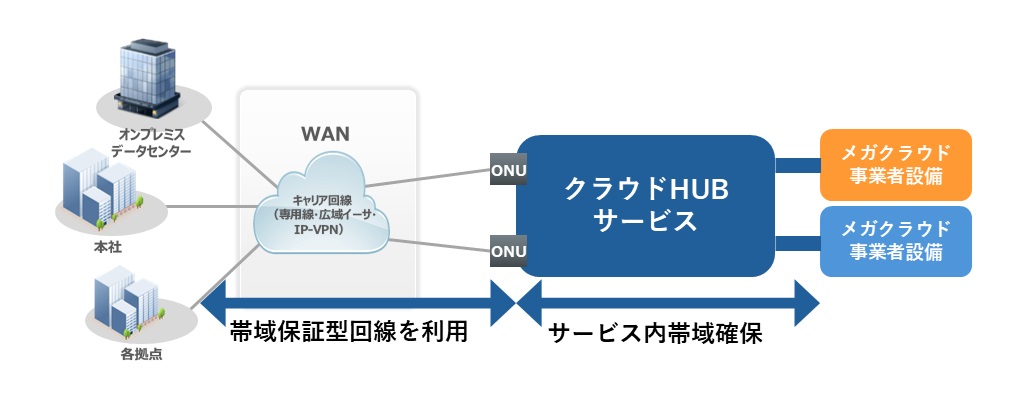

ネットワンシステムズの提供サービスでは、マルチクラウドに対応した閉域接続を完全マネージドで提供する、「クラウドHUBサービス」により、安定したネットワーク提供でお客様ビジネス生産性に貢献します。

マルチクラウド接続サービス:クラウドHUB | ネットワンシステムズ

それでも残るVPN終端機器の脆弱性管理については、

「netone Managed Distributed SASEファイアウォール運用管理サービス」にて、

VPN終端機器の管理負担軽減に貢献します。

このサービスでは、お客様環境FW/VPN機器の脆弱性情報収集/通知・推奨バージョン選定・バージョンアップ手順をご提供、さらに検証環境のお貸し出しにより管理負担を軽減し、重要な見過ごしを防ぐことでお客様のビジネス継続性に貢献します。

「netone Managed Distributed SASEファイアウォール運用管理サービス」は、2026年2月現在 Fortigateに対応しています。

VPNなどネットワーク接続方式に関するご不安やご相談は、お問い合わせフォームよりご連絡ください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。