- ライター:尾山 和宏

- ネットワン入社以来、セキュリティ製品の担当として、ベンダー製品の評価・検証・技術サポート業務に従事。CISSP#502642、CCIE Security#64214。第3回 シスコテクノロジー論文コンテスト 最優秀賞。

目次

はじめに:SaaS利用のセキュリティ課題

近年、企業における業務のクラウド化が急速に進み、Microsoft 365、Google Workspace、Salesforce、Slack、Boxなど、さまざまなSaaSが日常業務の基盤として活用されています。SaaSは迅速な導入と高い利便性を実現する一方で、利用サービスの増加に伴い、セキュリティ管理の複雑化という新たな課題も生じています。

共有責任モデルのもとでは、プラットフォームの堅牢性はSaaS側が担保しても、テナント設定・権限設計・外部共有・アプリ連携・ログ保持などは企業側の責務であり、ここに発生する設定不備や運用の抜け漏れが、セキュリティインシデントの起点になります。

以下は、SaaSを標的にした代表的な攻撃事例と、その手口・教訓の概要です。

- Microsoft 365の「同意フィッシング(OAuth)」攻撃

攻撃者が悪意あるEntra IDアプリへの同意をユーザーに促し、メール・ファイル・連絡先への権限を獲得。MFAやパスワードを迂回してデータを継続取得できる。

教訓:外部アプリ承認の審査・高リスクスコープのブロックが必須。 - Oktaのサポートシステム侵害(2023)

サポートケースに添付されたHARファイル等からセッショントークンが窃取され、複数顧客の管理コンソールが乗っ取られた。

教訓:サポート運用のセキュリティ、トークンの扱いと失効、セッション保護の強化が重要。 - Dropbox Sign(旧HelloSign)侵害(2024)

サービスアカウント資格情報が悪用され、顧客情報や文書関連データが流出。

教訓:サービスアカウントの厳格な管理、キーの保護・ローテーション、データ最小化。

これらの攻撃に共通するのは、アイデンティティとトークンの管理ミス、連携アプリやサプライチェーン経由での攻撃拡大、そして利便性優先の設定が長期的なセキュリティリスクを引き起こすという点です。しかし、SaaSの数が増え、設定や管理が複雑になる中で、手動でこれらのリスクを管理するのは非常に困難です。特に、権限管理やトークンの有効期限、共有設定の監視など、手作業では誤りが生じやすく、攻撃に対する耐性が弱くなります。専用ツールがあれば、これらの問題を効率的に検出し、迅速に対応できるため、セキュリティを保つために不可欠です。

SaaSセキュリティの強い味方「SSPM」

このような背景の中で注目されているのが、SaaS Security Posture Management(SSPM)です。以下に、SSPMの主な機能をまとめます。

- SaaS資産の自動ディスカバリとインベントリ(ユーザー・権限・共有・連携アプリ)

- ポリシーベースライン適用と設定評価、ドリフトの継続監視

- 過剰権限・公開/外部共有・OAuthスコープ等のリスク検出と是正

- 異常行動の検知(大量エクスポート、外部自動転送など)と監査レポート

SSPMは、複数のSaaSツールにおける設定、権限、共有状態を一元管理し、リスクを素早く発見して修正することで、セキュリティ体制を強化します。設定の変更が頻繁に行われる中でも、常時監視することにより、設定のズレや異常を早期に発見し、運用や監査の手間を軽減します。

本稿では、代表的なSSPMソリューションであるCrowdStrike社の「Falcon Shield」を実際に操作して得られた所感も交えながら、その特徴や有効性についてご紹介します。

CrowdStrike Falcon Shield触ってみた

1. SaaSの登録

Falcon Shieldは、CrowdStrike社が提供するSSPM製品です。設定ミスや不正アクセスといったセキュリティリスクを継続的に監視・検知し、リスクの修正を支援します。

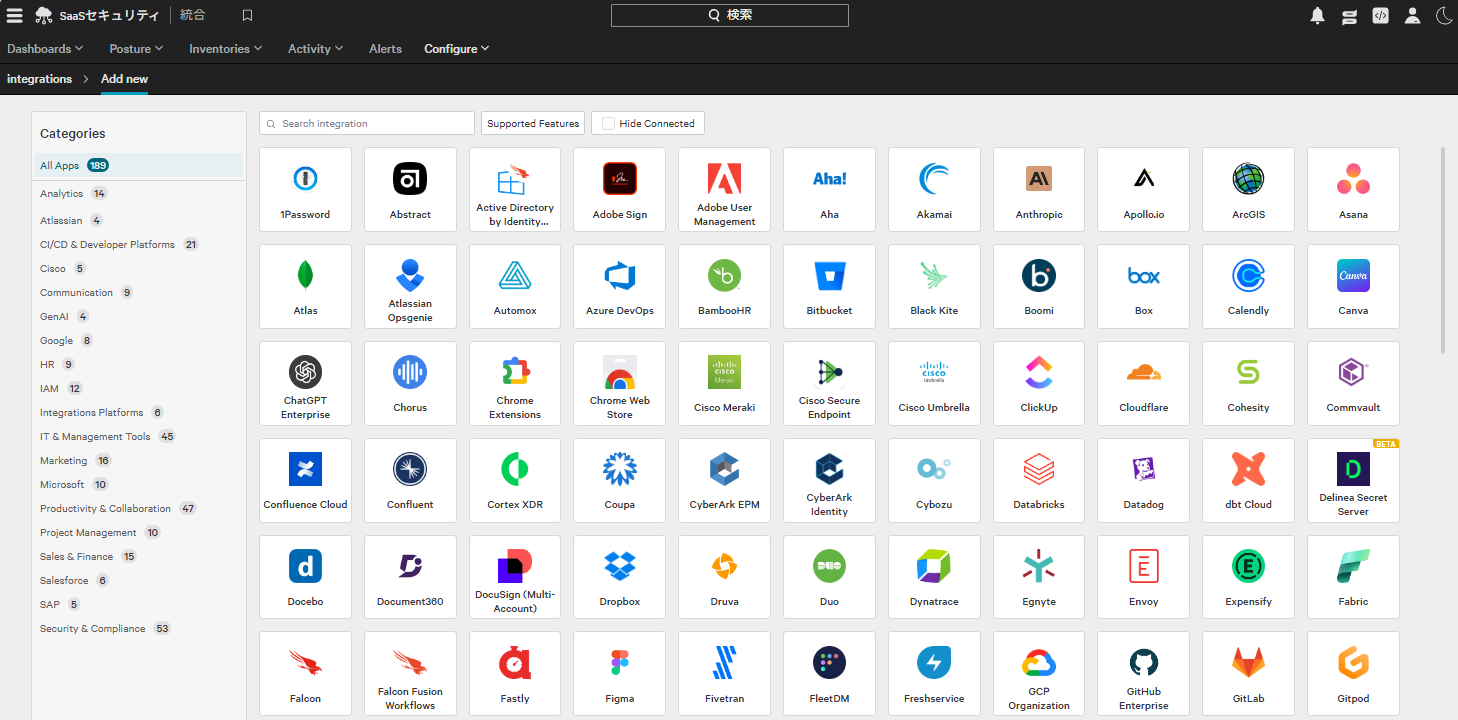

まずは監視対象とするSaaSを登録します。Configure > Integrationsから、新たに設定したいSaaSを選択します。2026年2月時点で、189のSaaSに対応しています(図1)。一般的なSSPM製品(通常10〜数十のSaaSに対応)であるため、非常に広範囲なSaaSをカバーすることが分かります。

(図1.IntegrationのSaaS選択)

対象とするSaaSを選択した後は、画面に表示されるガイドに沿って設定を進めます。今回、Microsoft 365および複数のSaaSを設定しましたが、いずれも数分程度で完了しました。設定自体は容易ですが、SaaS側でAPIキーやトークンの発行が必要となる場合があるため、各SaaSの管理者や担当者の協力が必要となります。

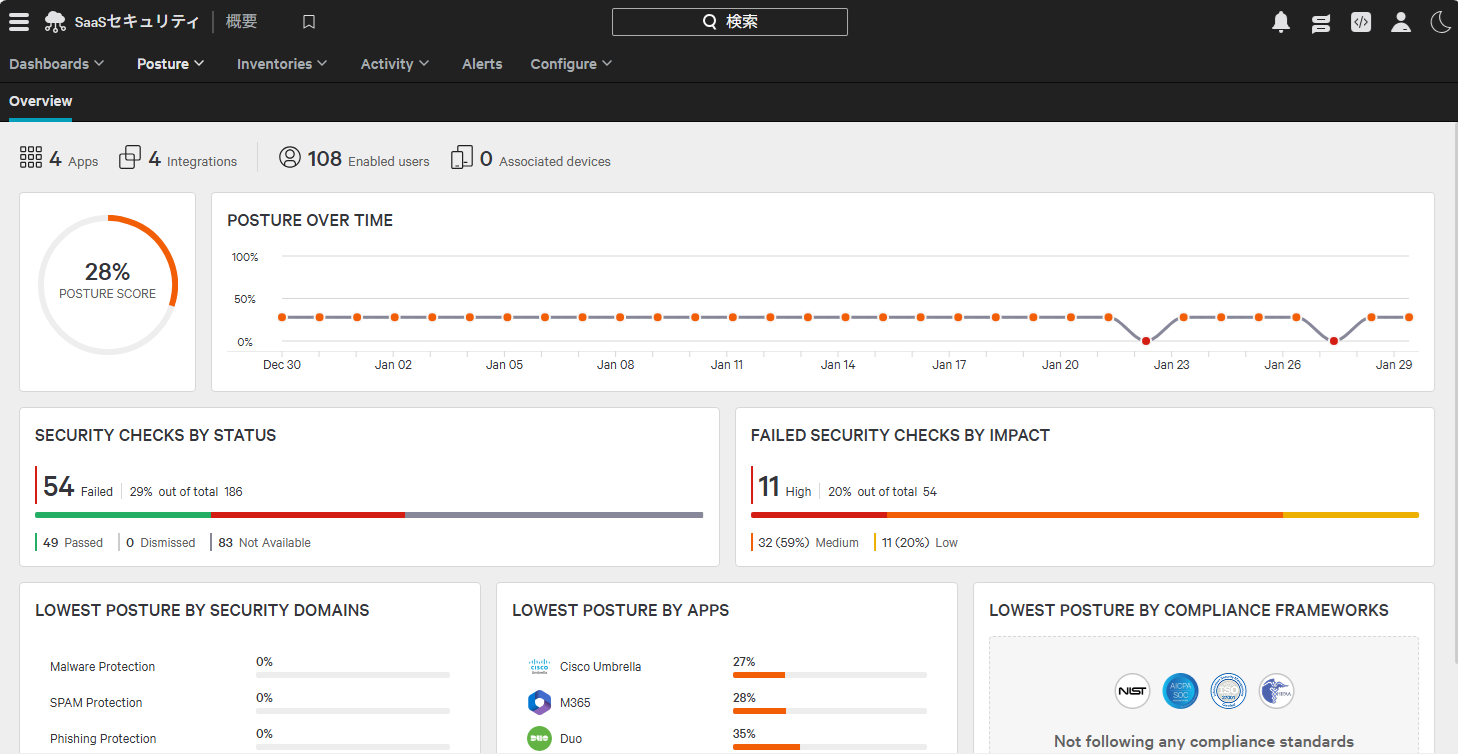

SaaSの登録後、一定時間が経過すると、Overview画面に組織全体のポスチャースコアやスコアの時系列推移、セキュリティチェックの状況およびそのインパクト、アプリケーションごとのスコア、各種コンプライアンス基準への準拠状況などが表示されます(図2)。

(図2.Overview)

次に、具体的な機能についてご紹介します。

2. SaaSの誤設定管理

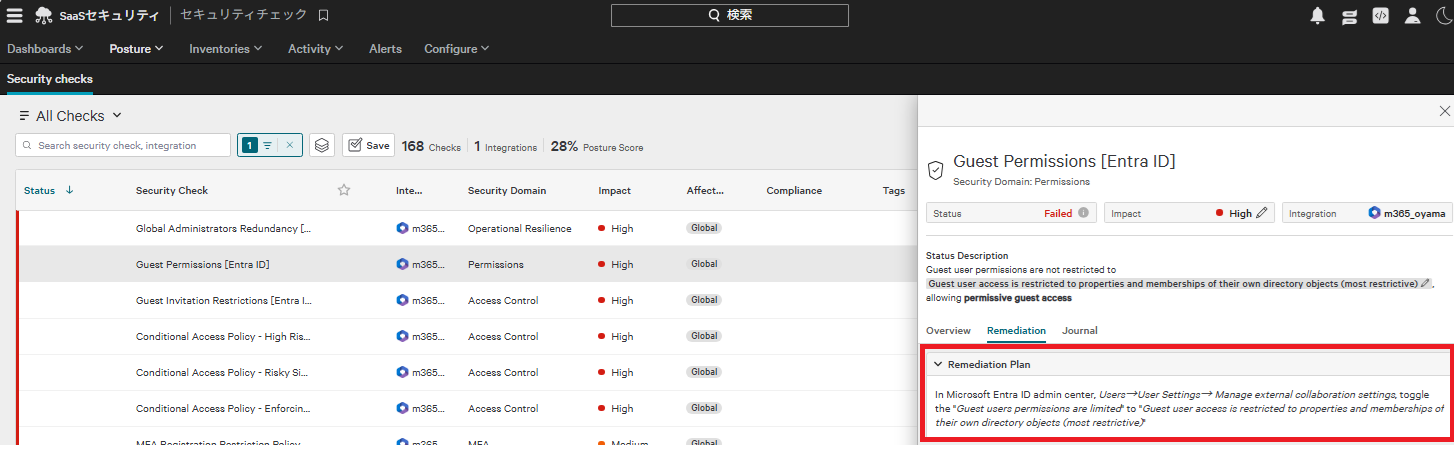

Falcon Shieldの中核となる機能が、セキュリティチェックです。各SaaSに対して、ベストプラクティスに基づいたさまざまなチェック項目が用意されています。例えば、Microsoft 365に対しては、2026年2月時点で168項目のチェックが提供されています。このセキュリティチェック項目数の豊富さもFalcon Shieldの強みです。一般的なSSPMがAPIでのみ情報を取得するのに対して、Falcon ShieldはAPIに加えて管理者権限での情報収集も行うため、より広範で深い情報に基づくチェックが可能となっています。

各チェック項目について、要件を満たしている場合は緑色で「Passed」、満たしていない場合は赤色で「Failed」と表示され、一目で状況を把握できるようになっています。

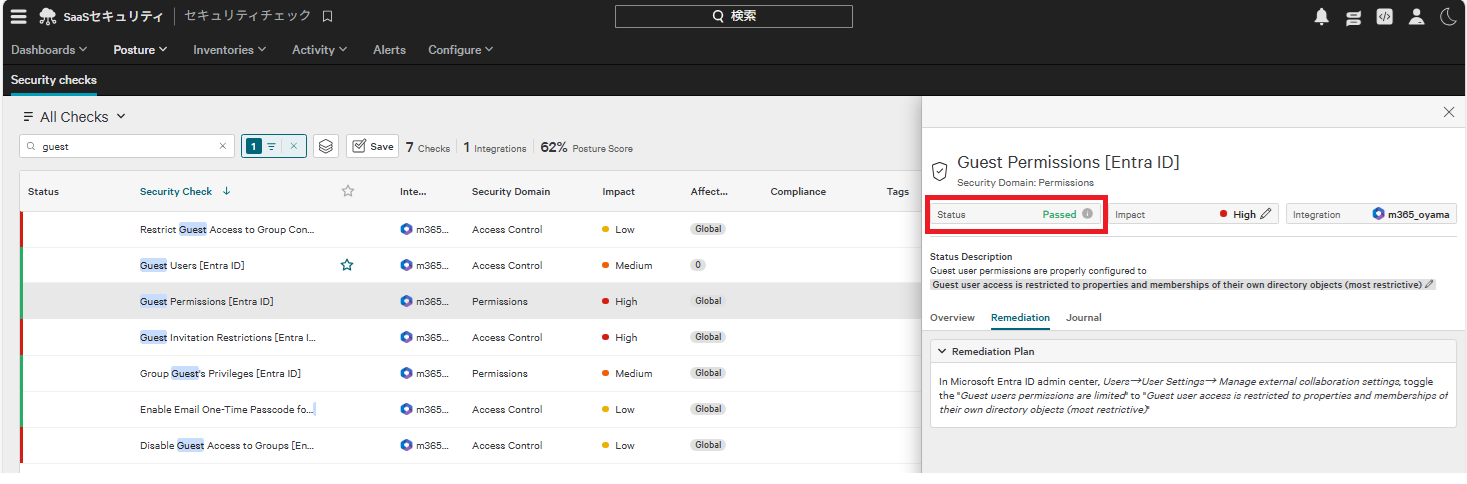

さらに、各セキュリティチェックのOverviewタブでは、チェック内容や背景に関する説明が記載されており、何を確認しているのかを理解できる構成になっています。また、Remediationタブでは、具体的な修正手順がステップ・バイ・ステップで示されているため、対象SaaSに十分な知識がない場合でも対応しやすい設計となっています(図3)。

(図3.セキュリティチェックとRemediation)

今回、実際にRemediationに記載された手順に沿って、いくつかのチェック項目の修正を試してみましたが、手順どおりに問題なく対応することができました。

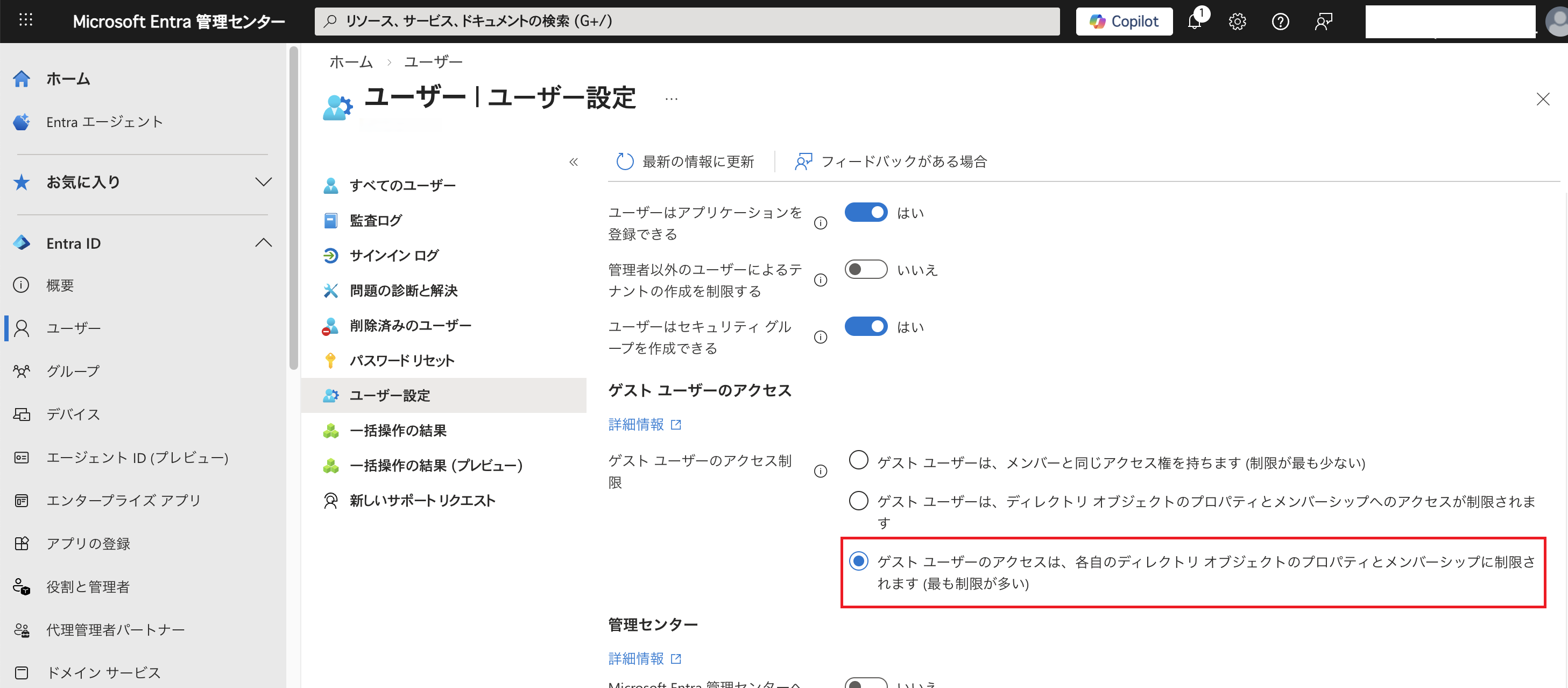

以下は「Guest Permissions[Entra ID]」を修正した際の画面です。Remediationに示されているステップ・バイ・ステップの説明どおり、「ユーザー」>「ユーザー設定」の配下に該当の設定項目があることを確認できました(図4)。

このように、具体的な操作手順が明確に示されているため、設定箇所を迷うことなく修正作業を進められる点も、実運用における大きな利点といえます。

(図4.Microsoft Entra管理センター ユーザ―設定)

設定変更後、しばらくすると該当のチェック項目のステータスが「Failed」から「Passed」へと更新されます。あわせて、対象SaaSのポスチャースコアも向上していることを確認できました(図5)。

このように、設定の改善がスコアとして可視化されるため、対策の効果を定量的に把握できる点も大きな特徴です。

(図5.Guest Permissions [Entra ID]のステータス変化)

このように、問題のある設定を検出・修正し、組織全体のポスチャースコアを高い水準で維持していくことが、平常時における基本的な運用となります。

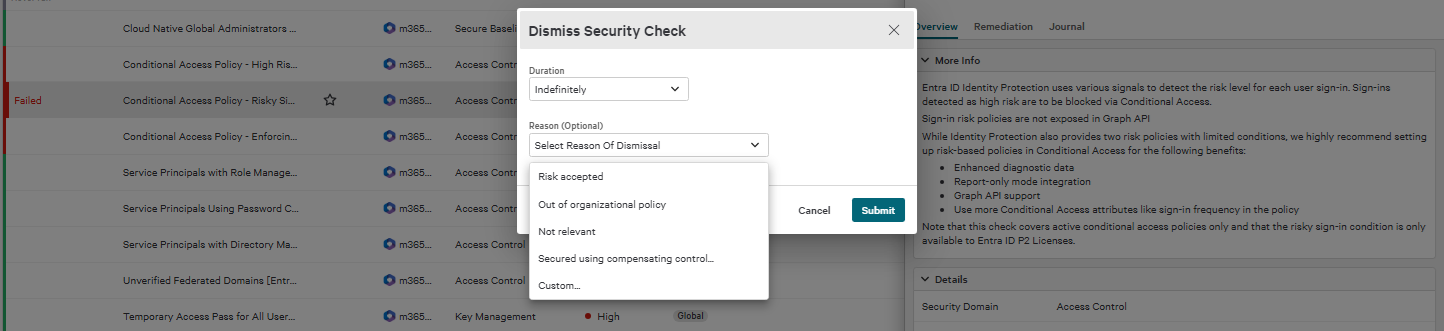

一方で、組織のセキュリティポリシーやSaaSの利用方針によっては、すべてのチェック項目に対応できないケースも想定されます。そのような場合には、Dismissオプションを利用することで、個別のチェック項目を無効化することも可能です(図6)。

これにより、実情に即した柔軟な運用を行いながら、重要なリスクに優先的に対応することができます。

(図6.セキュリティチェックの無効化)

3. インベントリ(ユーザー、デバイス、アプリケーションの可視化と管理)

Falcon Shieldは、ユーザー、デバイス、アプリケーション(OAuthアプリ、AI Agents、APIトークンなど)を検出・可視化するインベントリ機能を備えています。インベントリの対象は多岐にわたりますが、ここでは代表的な項目をいくつかご紹介します。

・ユーザー

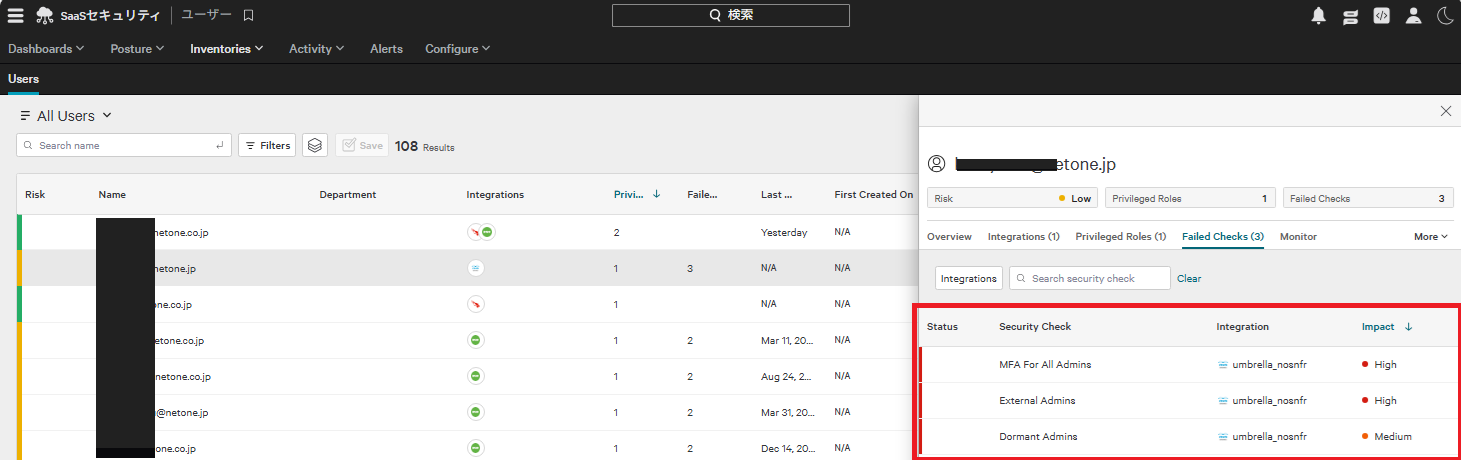

ユーザーインベントリでは、複数のSaaSにまたがるユーザー情報を統合して管理でき、ユーザーの詳細情報、アクセスレベル、設定状況、権限などを横断的に確認・分析することが可能です。

各ユーザーについては、リスクレベル、連携しているSaaS、付与されている権限ロール、未対応(Failed)のセキュリティチェック項目などを把握できます。下図の赤枠部分には、対象ユーザーが利用しているSaaSおよび未対応のセキュリティチェックが表示されています(図7)。

(図7.ユーザーインベントリ)

・デバイス

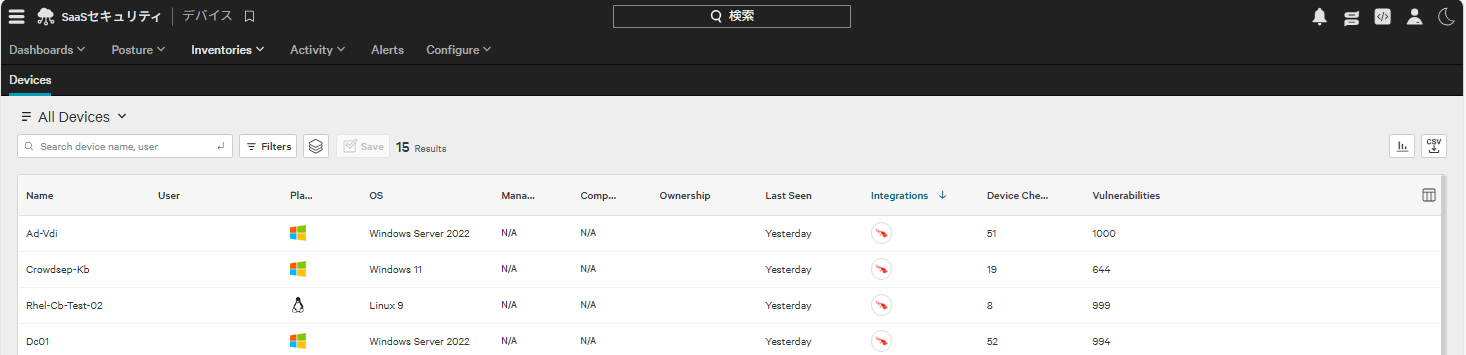

デバイスインベントリでは、複数のMDM、EDR、XDRなどのSaaSから組織全体のデバイス情報を統合し、各デバイスのポスチャ、詳細情報、適用ポリシー、管理状態を一元的に追跡できます。

主な機能の一つは、デバイスとユーザーの関連付けです。これにより、デバイスを通じたSaaSへのアクセス状況や特権付与を可視化することが可能になります。下図では、CrowdStrikeのセンサーによって取得された端末情報が表示されており、OSバージョン、デバイスチェックの状況、脆弱性情報などを確認できます(図8)。

(図8.デバイスインベントリ)

・アプリケーション

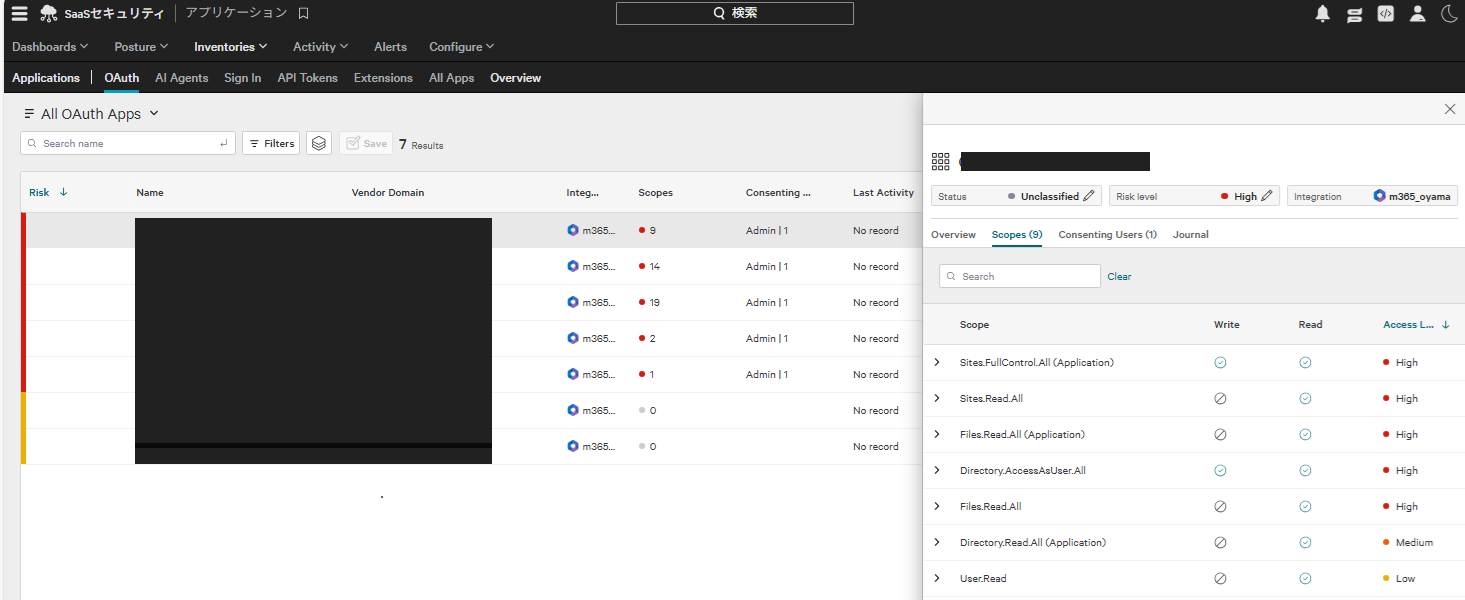

アプリケーションインベントリでは、SaaSアプリケーション環境を一元的に可視化し、接続状況の追跡や同意の管理、潜在的なリスクの特定に活用できます。OAuthアプリ、AI Agents、サインイン情報、APIトークンなどを検出することが可能です。

過去のOAuthをついた攻撃事例が示すように、OAuthアプリを可視化し、必要最小限の範囲で権限を付与することは非常に重要です。今回の操作では、Microsoft 365のOAuthアプリが一覧で表示され、それぞれのスコープや権限を詳細に確認することができました(図9)。

(図9.OAuth Appsの表示)

ここまでご紹介した機能は、平常時に行うプロアクティブなセキュリティ運用といえます。

次に、インシデント発生時に活用できる対策機能についてご紹介します。

4. 脅威の検知と対応

Threat Centerでは、複数のソースから収集された不審なイベントを相互に参照・分析することで、高度な攻撃者によるアイデンティティ中心の脅威を正確に検出できます。

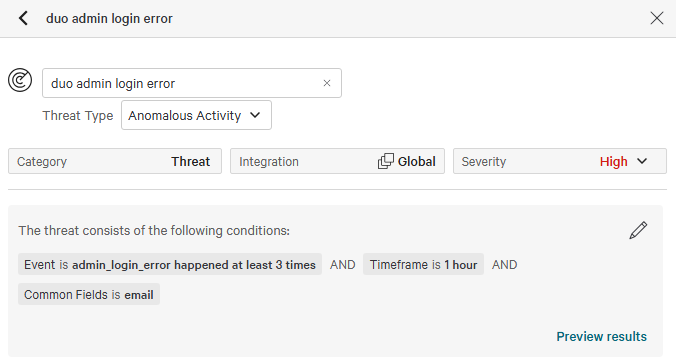

標準でさまざまな脅威検出ルールが用意されていますが、今回はテストしやすいように、SaaSに対して管理者アクセスが1時間に3回以上失敗した場合を検出するカスタム条件を作成しました(図10)。

(図10.脅威検出ルールのカスタム定義)

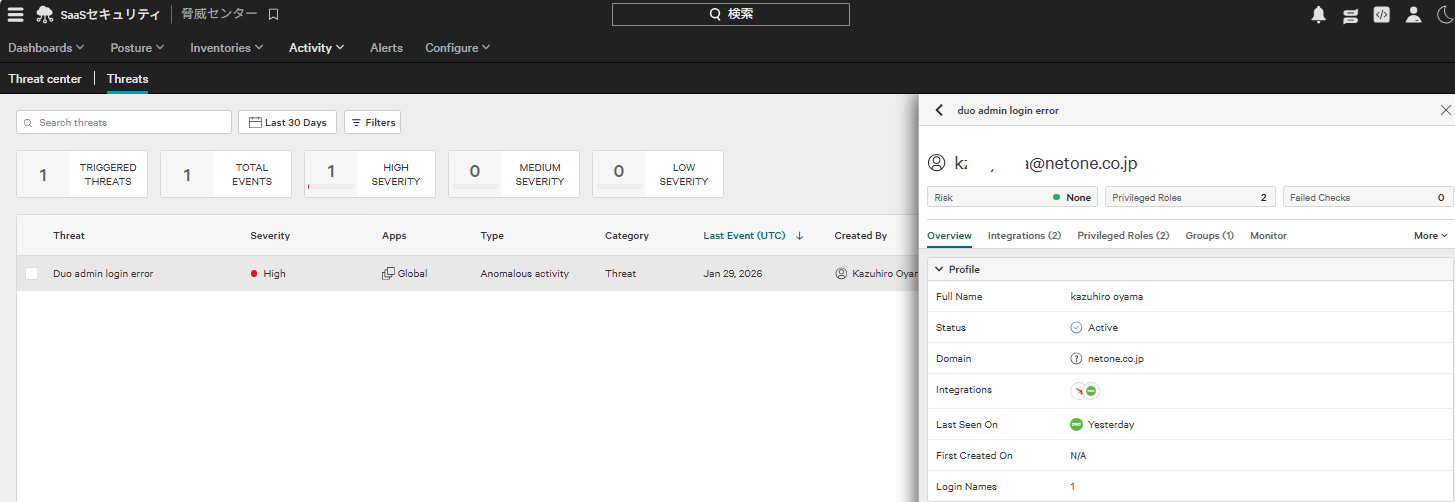

実際に管理者アクセスを3回失敗させてみたところ、問題なくアラートが上がることを確認できました。

さらに、単にアラートを通知するだけでなく、対象ユーザーが利用しているSaaS、付与されている権限やグループ情報、ほかのSaaSを含めたモニタリング結果なども同じ画面で確認できます。これにより、「他のSaaSにおいて対象ユーザーに対する不審なアクセスは発生していないか」といった追加の確認も容易に行うことが可能です(図11)。

(図11.Threat Centerでの脅威検出)

5. Falcon Platformとの統合

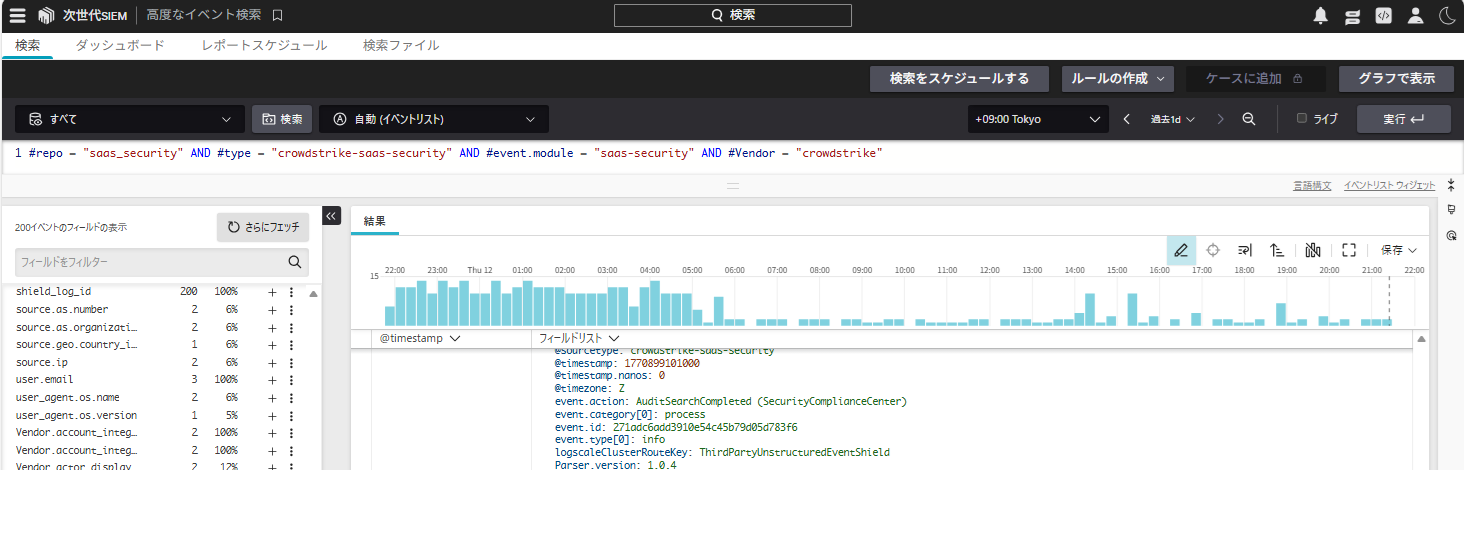

ここまでFalcon Shield単体での機能を紹介してきましたが、Falcon Shieldは他のCrowdStrike製品と同様に、Falcon Platformとしてシングルコンソールに統合されています。サイバー攻撃からの保護領域はSaaSのみにとどまりません。エンドポイント、アイデンティティ保護、NG-SIEMなどと組み合わせることで、包括的なサイバーセキュリティが実現できます。例えば、Falcon ShieldのログがNG-SIEMへ標準で送信されるため、複数製品にまたがる横断的な脅威検出が可能です(図12)。

(図12.NG-SIEMでのFalcon Shieldログ参照)

また、CrowdStrikeでは企業のセキュリティ運用を効率化するためのAgentic AI機能を多数リリースしています。AI投資には莫大な費用がかかるため、SSPMのみを提供するベンダーが開発するには限界があります。こうした最新のAIテクノロジーを用いることができるのもメリットといえるでしょう。

まとめ:

近年、SaaSの利用拡大に伴い、設定・権限・共有・連携の管理が複雑化し、設定不備などがセキュリティインシデントの原因となっています。この課題を解決するのがSSPMです。SSPMは、設定評価と是正、資産の可視化とリスク検出、異常監視により、SaaSのセキュリティを継続的に強化します。

今回、Falcon Shieldを実際に操作し、SSPMの価値を机上ではなく運用の視点から確認できました。あわせて、初期導入の容易さや具体的な運用イメージも明確になりました。Falcon Shieldは、他社と比べて対応SaaSの数の多さやセキュリティチェック項目の豊富さが強みです。また、SaaSの設定監査にとどまらず、インベントリの可視化や脅威検出など、幅広い魅力的な機能を備えている点も確認できました。

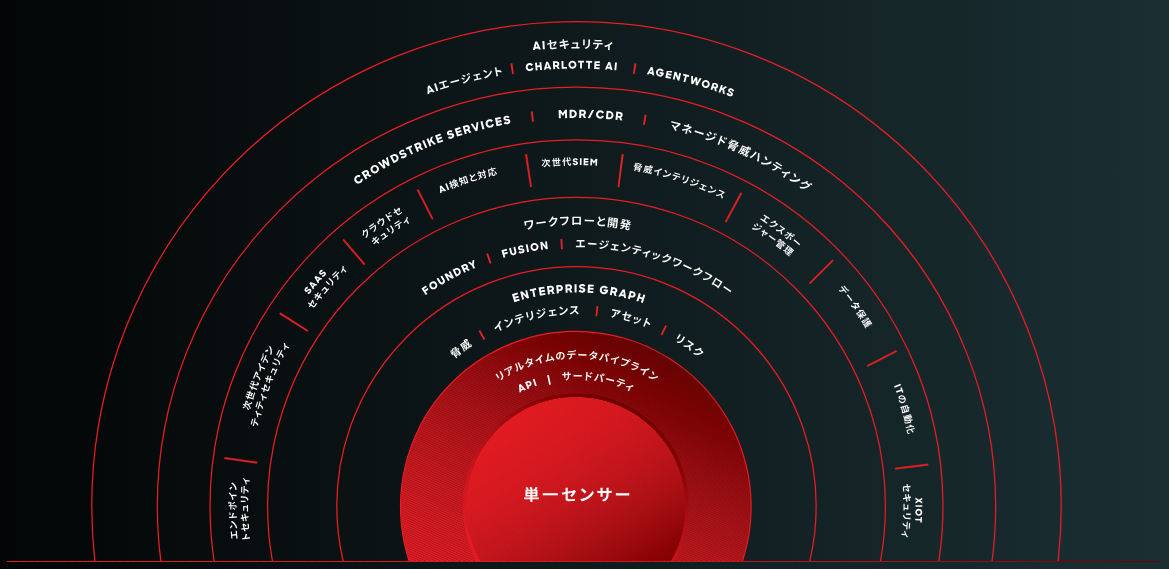

さらに、CrowdStrikeの統合的なセキュリティプラットフォームの中で、NG-SIEMやAgentic AIなどと組み合わせて活用することで、包括的かつ効率的なサイバーセキュリティ運用が実現できます。これは、他社のSSPMにはない大きな差別化ポイントといえるでしょう。下図はCrowdStrike社のセキュリティプラットフォームの全体像です(図13)。

(図13.CrowdStrike社のセキュリティプラットフォーム)

最後に

現在、CrowdStrike社ではMicrosoft 365を対象とした無償のSaaSセキュリティリスクレビューを実施しています。これを機に自社のSaaSのセキュリティ状況を可視化してみてはいかがでしょうか?

当社はCrowdStrike社の認定パートナーとして複数の資格保有者を有しており、製品販売やマネージド・ディテクション&レスポンス(MDR)サービスを展開しています。セキュリティリスクレビューをご希望の方、Falcon Shieldやその他のCrowdStrike製品にご興味のある方は、当社営業担当までお問い合わせください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。