AD ではなく Entra ID に参加したデバイスが オンプレミスに SSO できます。

- ライター:渥美 淳一

- セキュリティアーキテクト。「ID で守り、ID を守る」がセキュリティの本質であり、未来への入口だと考えている。

目次

はじめに

Active Directory(以下 AD)は狙われています。

ランサムウェア攻撃で AD 管理者権限が奪われると組織全体が制御不能になります。

とはいえ、すぐに AD をなくすことはできません。

段階的な移行をめざして、まずは AD と Entra ID をつないで使いましょう。

移行を円滑に進めるために、特に注目すべき技術が「クラウド Kerberos 信頼」です。

従業員は生体認証で Windows ログインするだけで、クラウドにもオンプレミスにも SSO(シングルサインオン)できるようになります。

クラウド Kerberos 信頼とは?

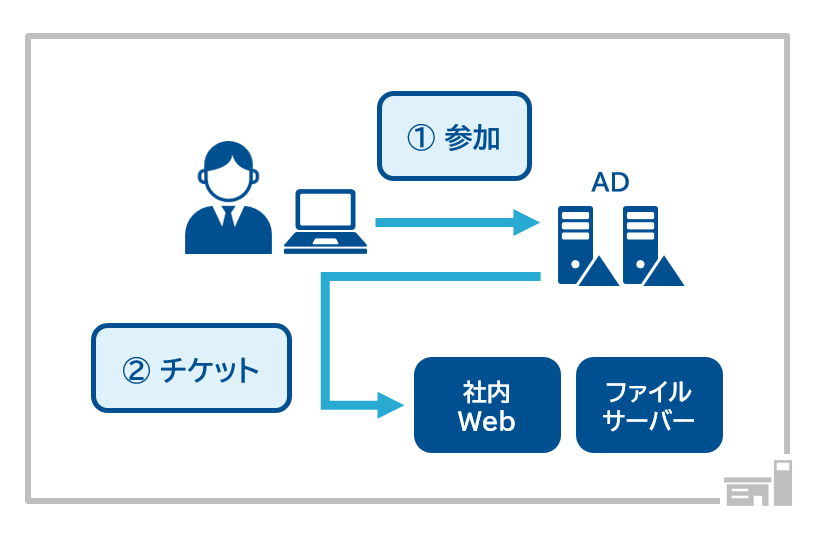

従業員は AD に参加している Windows にログインすると発行される Kerberos チケットを使い、社内 Web やファイルサーバーなどにパスワードなしで SSO できます。

これが認証プロトコル「Kerberos」です。

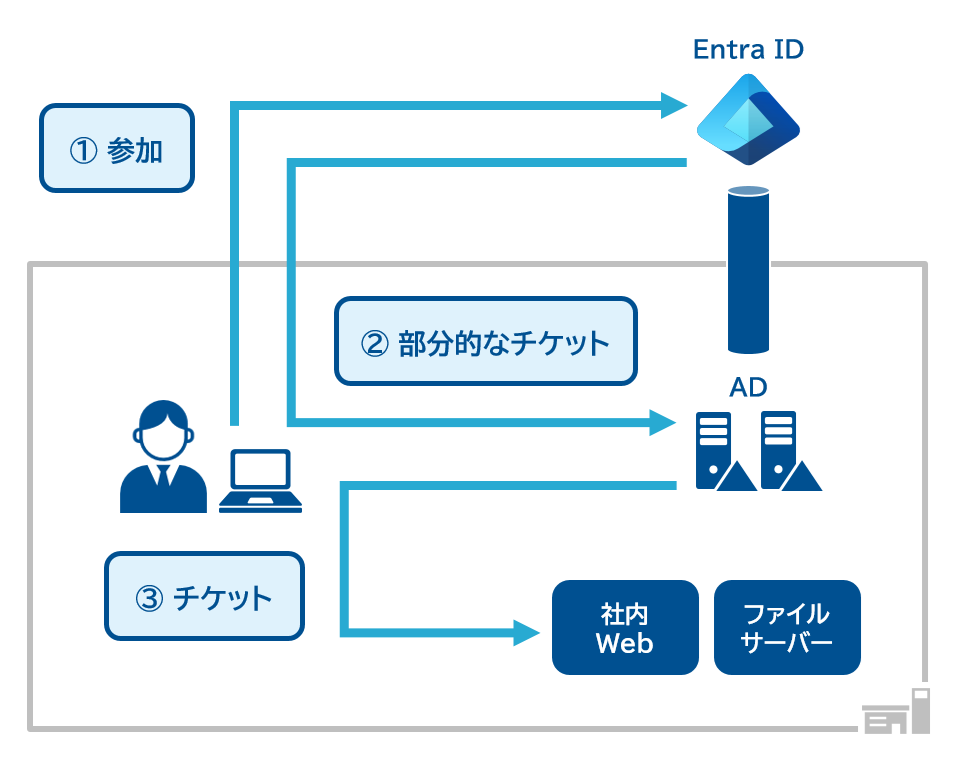

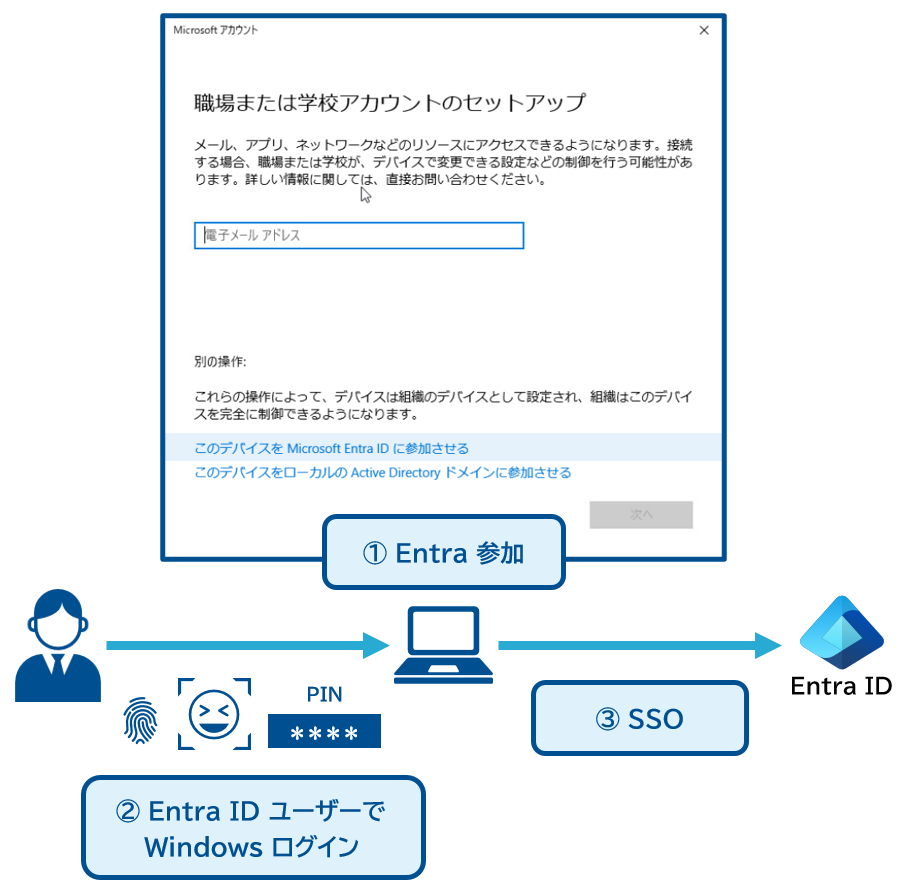

これを AD ではなく Entra ID に参加している Windows で実現するのが、クラウド Kerberos 信頼です。

通信フロー

- 従業員は Entra ID ユーザーで Entra 参加デバイスにログイン

(Windows Hello for Business で生体認証) - Entra ID が部分的な Kerberos チケットを発行

- 部分的なチケットを受け取った AD が Kerberos チケットを発行

(従業員はそれを使って社内 Web やファイルサーバーなどに SSO できる)

メリット

- パスワードを使わない

- クラウドにもオンプレミスにも SSO できる

- 生体認証(または PIN)で Windows ログインするだけでよい

- AD が管理しているデバイスを段階的に Entra ID 管理に移行できる

設定方法

AD で Windows PowerShell を「管理者として実行」します。

AzureADHybridAuthenticationManagement モジュールをインストールします。

PS C:\> Install-Module -Name AzureADHybridAuthenticationManagement

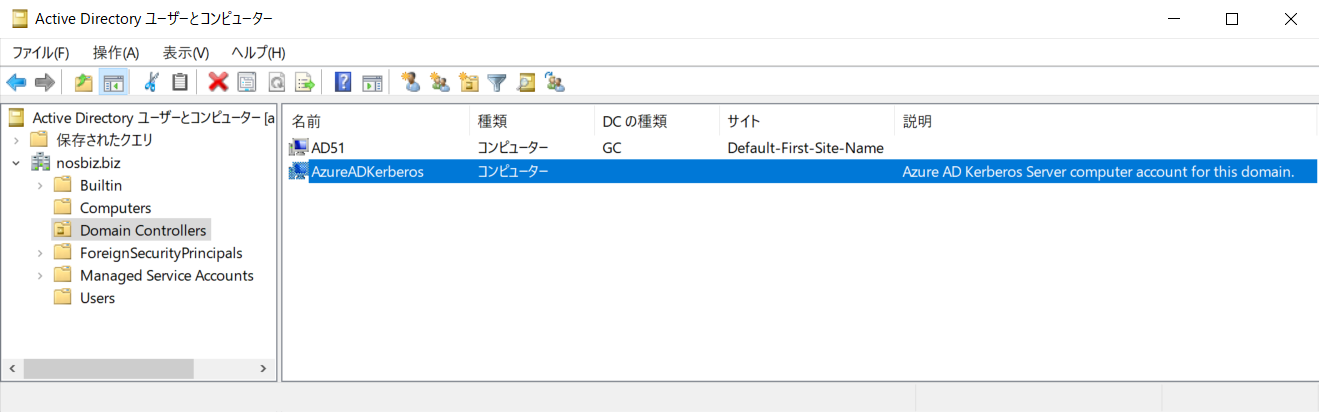

Kerberos Server オブジェクトを作成します。

PS C:\> Set-AzureADKerberosServer -Domain ドメイン名 -UserPrincipalName

グローバル管理者名 -DomainCredential (Get-Credential)

AD に AzureADKerberos オブジェクトが作成されました。

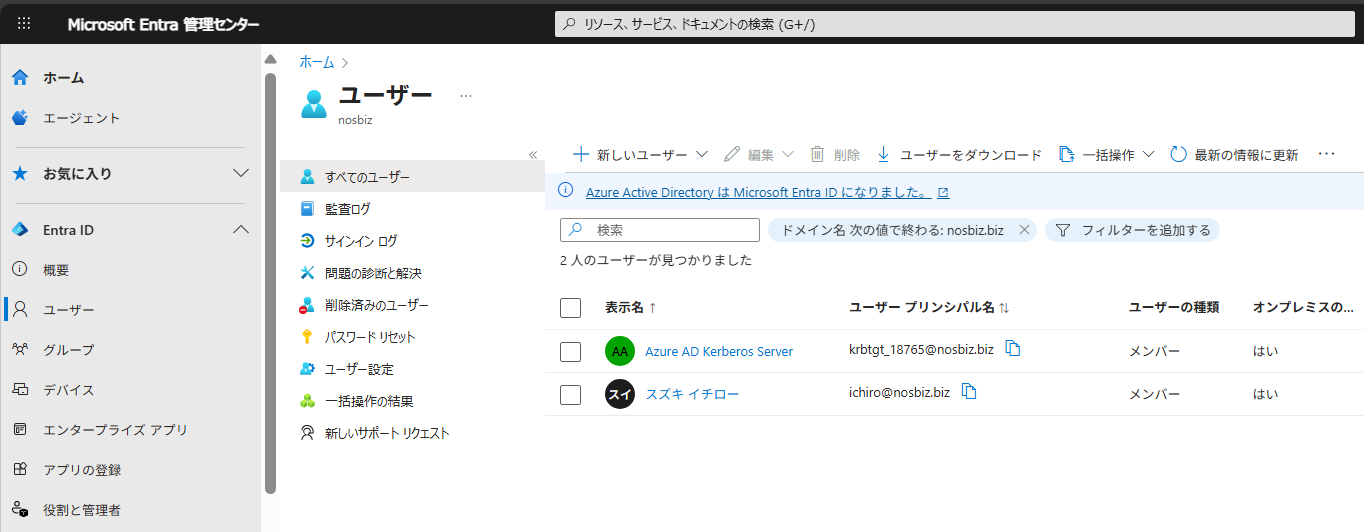

Entra ID に Azure AD Kerberos Server ユーザーが追加されました。

Intune を使って Entra 参加デバイスのクラウド Kerberos 信頼を有効にします。

設定のポイント

- オンプレミス認証で Cloud Trust を使用する「有効」

- Windows Hello For Business を使用する (デバイス) 「true」

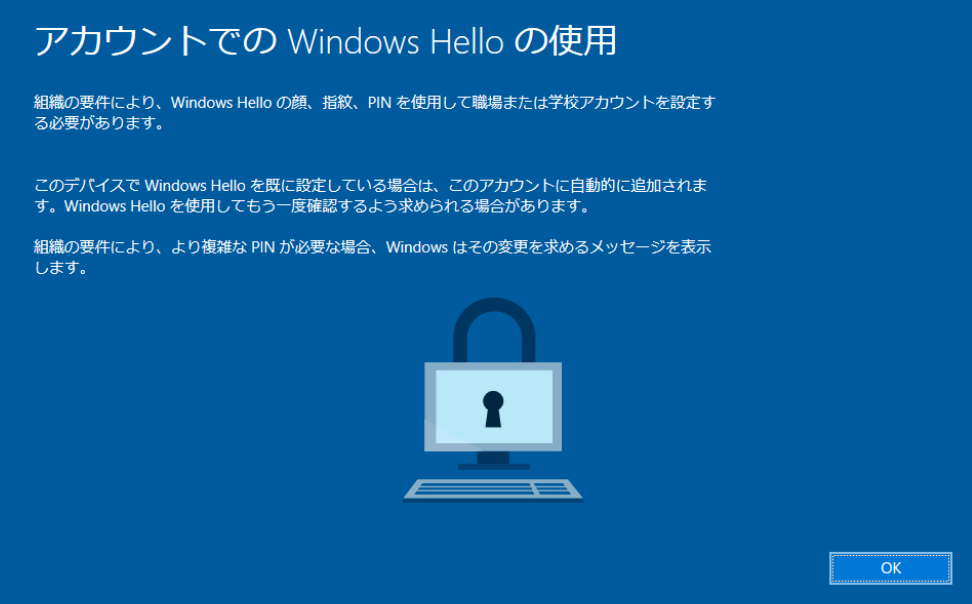

Entra 参加デバイスに Windows ログインしますと Windows Hello for Business 設定画面になり、設定した顔、指紋、PIN で Windows ログインできるようになります。

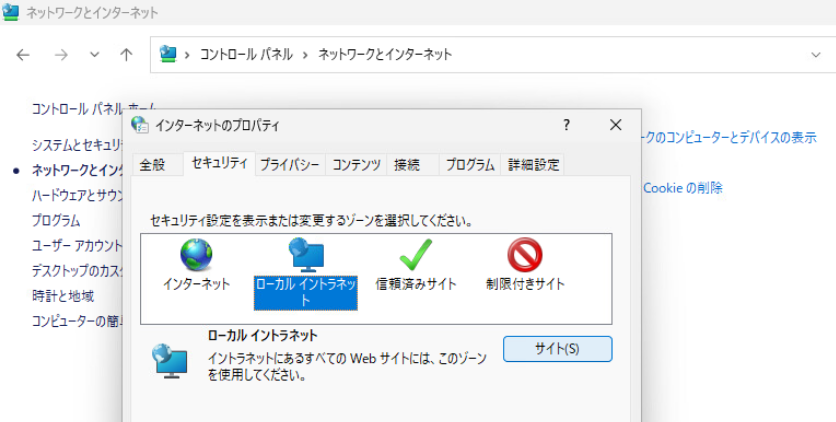

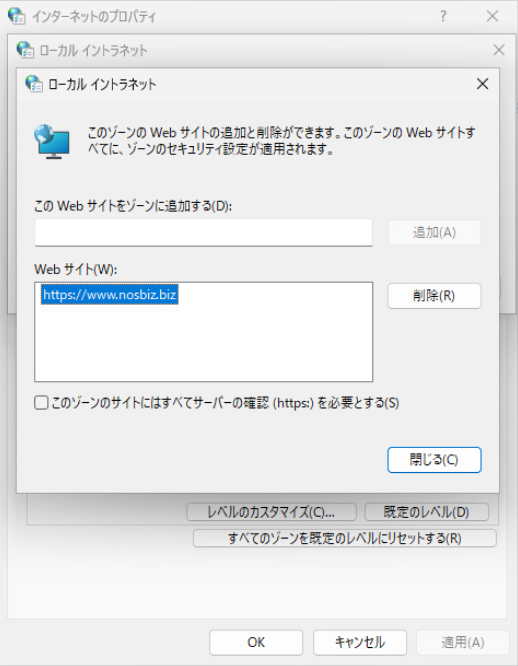

Entra 参加デバイスのローカル イントラネットの「サイト」を設定します。

社内 Web の URL を「追加」します。

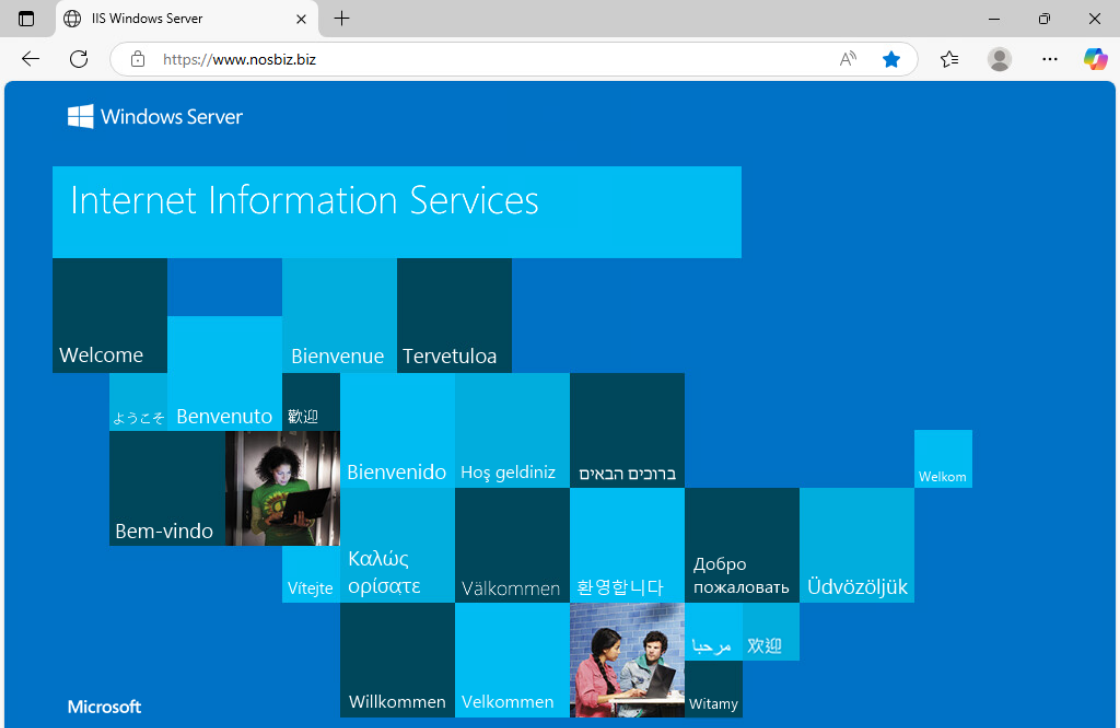

(例)https://www.nosbiz.biz

これにより Entra 参加デバイスはこの URL を「社内の安全なサイト」と認識し、Kerberos チケットを使って SSO できるようになります。

最後に

Windows デバイスを Entra ID に参加させることで、従業員は生体認証(または PIN)で Windows ログインするだけで Entra ID に SSO できます。つまり Entra ID と連携するすべてのアプリにも SSO できます。

さらにクラウド Kerberos 信頼により Kerberos チケットも発行され、オンプレミスのアプリにも SSO できるようになりましたので、AD 参加よりも Entra 参加が当たり前になるかもしれません。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。