──前回は、サイバー対処能力強化法(以下、強化法)が掲げる「官民連携の抜本強化」に焦点を当て、①基幹インフラ事業者の予兆段階での報告義務、②情報共有協議会による“ギブ&テイク”の仕組み、③経営層にも刺さるストーリー付きインテリジェンスの提供、という3つのポイントを整理しました。今回はその連携を下支えするもう一つの柱──政府による「通信情報の取得・分析」がテーマです。情報システム部門としてはプライバシーへの影響や自社への実務的な要請が気になるところ。高村様のインタビューをもとに解説します。

- ライター:板倉 恭子

- 2009年 中途入社しネットワークアカデミーでCisco認定インストラクターとしてCCNA、CCNPなどの認定コースやネットワークを中心としたコースを提供。その後、商品開発部においてCiscoルータやCisco SD-WAN製品の商品化を担当。市場戦略部やパブリック事業戦略部にて教育委員会向けのプリセールスを担当し、2025年よりガバメントアフェアーズ戦略部にて、政府動向調査や情報の展開を社内外へ発信

目次

──────────────────────────────────

1 なぜ通信情報が必要なのか

──────────────────────────────────

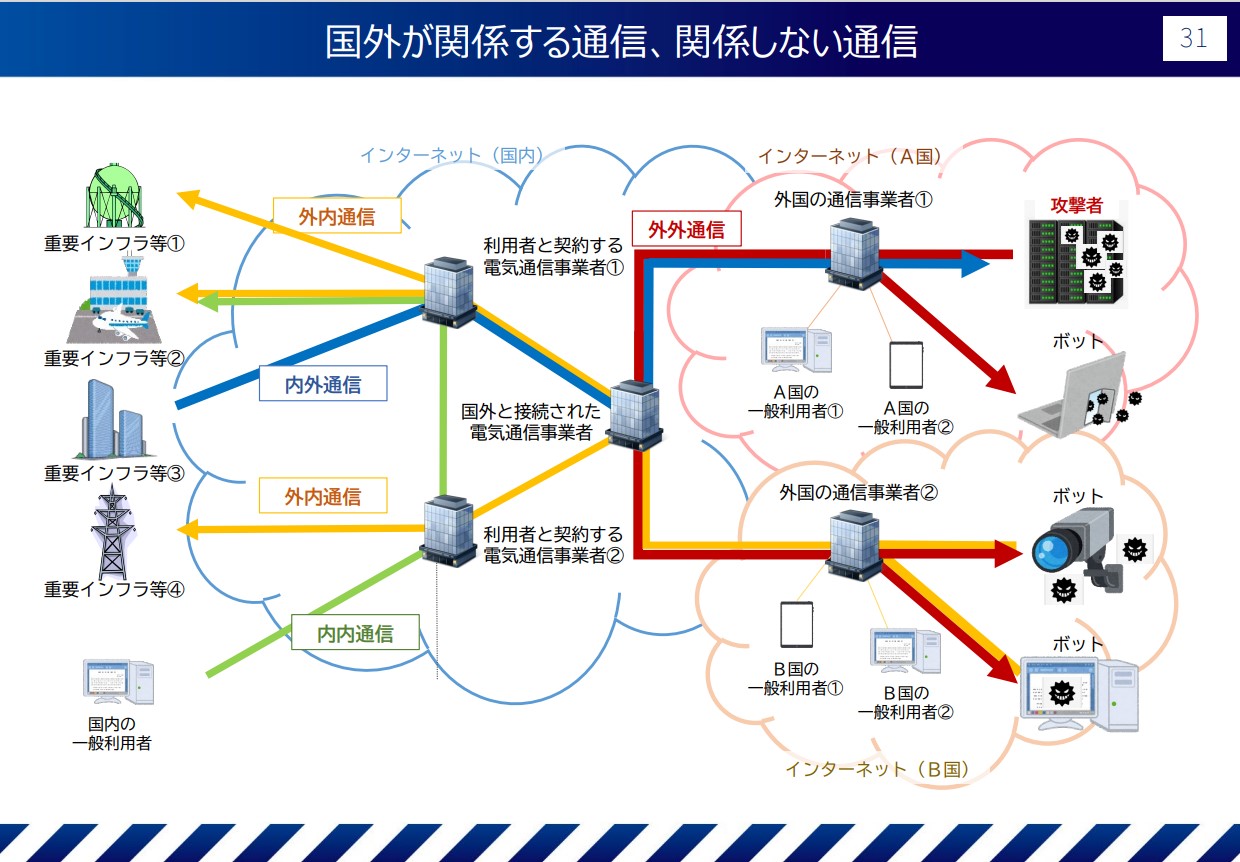

『企業から届くインシデント報告だけでは、攻撃全体の絵が描けません。ボットネットは国内外に踏み台を多段に配置し、指令サーバ(C2)も国外に散らすのが常套手段です。そこで政府は、ネットワーク上を流れるメタデータ(IPアドレスやポート番号)などを広く取得・分析し、国境をまたぐ攻撃キャンペーンの“上流構造”を把握する必要があるのです。』──高村様

──────────────────────────────────

2 3つの取得ルートとその理由

──────────────────────────────────

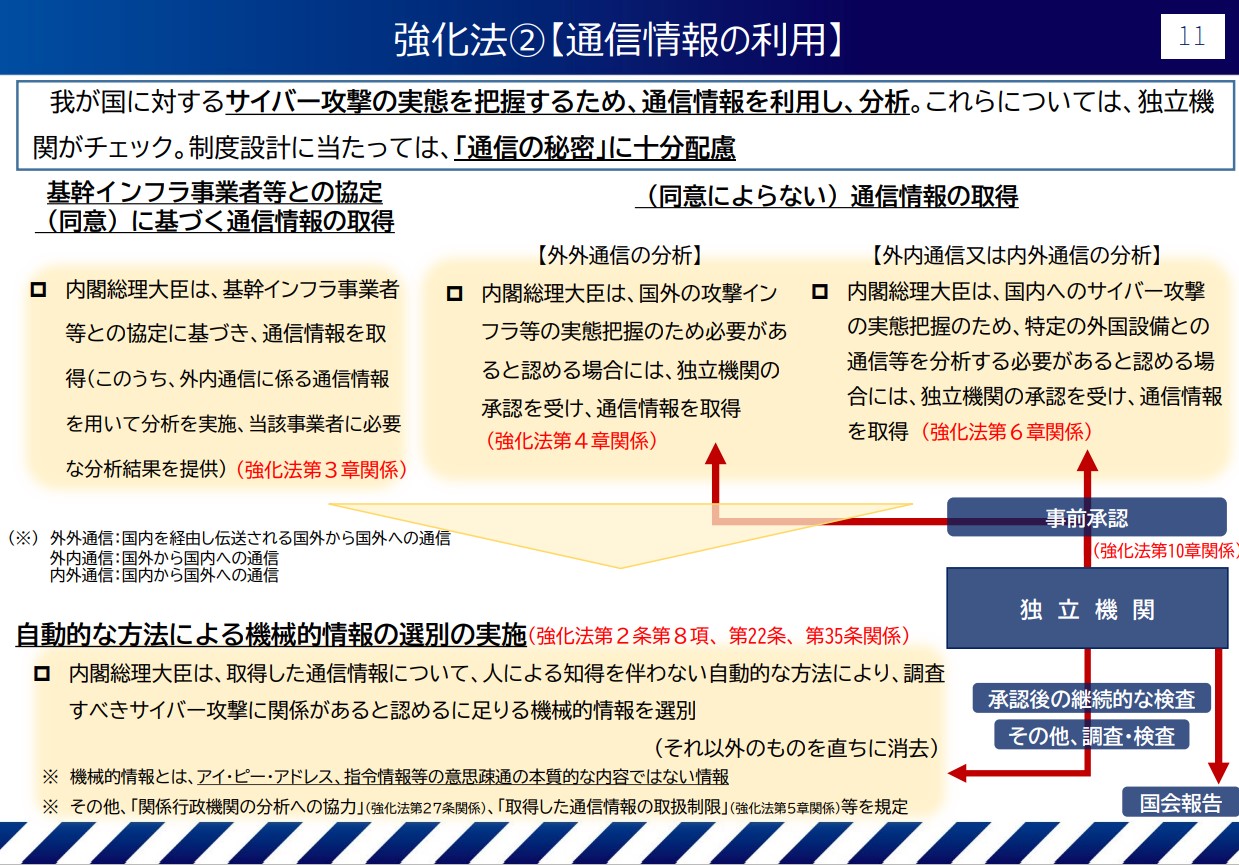

① 当事者協定型(事業者の同意による取得)

『基幹インフラ事業者などと協定を結び、同意の範囲で、その事業者宛の通信のログを受領します。自社ネットワーク上の挙動と国家レベルの脅威をリンクさせる基礎データとなります。』

② 外外通信(国外⇔国外)の取得

『国外にあるC2サーバや踏み台間の通信を把握し、攻撃インフラの全体像を理解します。国内を経由するだけの外外通信でも日本の海底ケーブルを通る場合が多いため、それを分析して、より上流のサーバが何をしようとしているのかを捕捉することで、日本が攻撃を受ける兆候を早期につかめます。』

③ 外内/内外通信(国外⇔国内)の取得

『国外の指令サーバや踏み台と日本国内への攻撃の痕跡を捉え、被害拡大を未然に防ぎます。「国内だけ」「国外だけ」を見ても国内被害の全容はわかりません。行き来する通信を分析して初めて、まだ被害に気付いていない被害者を発見できるのです。』

『②③については、政府は取得前に「サイバー通信情報監理委員会」の承認を必ず受けます。』──高村様

出典)NCO: サイバー対処能力強化法及び同整備法について

──────────────────────────────────

3 “機械的情報”だけを自動選別

──────────────────────────────────

高村様は『取得したパケットをそのまま人が読むことはありません。』と強調します。

① 完全自動フィルタでIPアドレスや通信量など“機械的情報”だけを抽出(メール本文や通話内容といった“本質的内容”は即時破棄)

② 攻撃に関係する通信情報のみを選別し、その他の情報は直ちに消去

『メール本文を破棄しても支障がない理由は、攻撃者の経路や手口を特定する上で必要なのは“どこから・どこへ・どのようなコマンドが”通信で流れているかであり、受信者に読んでもらうためなど、人間向けのメッセージの中身ではないためです。これによりプライバシーや通信の秘密に十分に配慮しつつ、攻撃の実態把握に必要な分析を犠牲にしない仕組みになっています。』──高村様

出典)NCO: サイバー対処能力強化法及び同整備法について

──────────────────────────────────

4 チェック役は内閣府の独立委員会

──────────────────────────────────

『メタデータなどとはいえ、政府がネットワーク上の通信をのぞく以上、歯止めが必要です。そこで設置されるのが3条委員会型の「サイバー通信情報監理委員会」です。』──高村様

主な役割は以下の4点。

・ ②外外③外内/内外の通信取得について“事前承認”を行う

・ 実施中のログや選別アルゴリズムを“継続検査”する

・ 政府が保存している通信情報の取り扱い状況を“継続検査”する

・ 問題を発見した場合は“懲戒処分の要求”、“勧告”で是正を促す

『委員は国会同意人事で任命されます。いわば外部の監査法人を常設するイメージで、法律に単に罰則を定めるだけでなく、政府に通信の秘密を尊重させる多重ロックを掛けているわけです。』──高村様

──────────────────────────────────

5 厳罰付きの“取扱い制限”とプライバシー保護

──────────────────────────────────

行政職員が選別前データを人が閲覧したり、選別後メタデータを業務外利用したりすれば、最大で懲役4年の刑事罰。さらに「選別されなかったデータ」が残らないよう、ストレージ運用にもガイドラインが整備されます。

『政府が持つのは“攻撃インフラの地図”を描くためのIPアドレスやポート番号などの“座標情報”や、”攻撃に使われる機械向けのコマンド”など、サイバーセキュリティのために必要な情報だけです。企業や国民の通話・メール本文・閲覧しているwebの内容などは瞬時に消去されますので、個人のやりとりが残る構造にはなっていません。そこはぜひ安心してください。』 ──高村様

──────────────────────────────────

6 企業に求められる準備──“ログの粒度”と“形式”

──────────────────────────────────

協定型(①)を選ぶ企業には2つの宿題があります。

① SOCログを“原本に近い粒度”で提供できるか

② NCOが指定するフォーマットで自動送信できるか

『NCOへの提出フォーマット、といった形で国内仕様を勝手に作っても海外ベンダーは従わないでしょう。だから基本は既存国際標準を踏襲しつつ、欠損フィールドを許容する“疎結合”前提で考えています。情報システム部門の皆さんは『どのログを、どこまで保持するか』『保存ポリシーと社内ルールをどう合わせるか』を今から棚卸しておくとスムーズです。』──高村様

──────────────────────────────────

7 “国の目”と“自社SOC”をどう役割分担するか

──────────────────────────────────

NCOが描くのは「ボットネットの上流構造」や「国家的キャンペーンの全景」。

一方、自社SOCが見るのは「自社ネットワークでの兆候」や「端末レベルの異常」。

・ 上流で“指令サーバAに向かう・発出するコマンド”が急増 ← NCOが検知

・ 自社でも同一IPにOUTBOUNDが出ている ← SOCが検知

⇒ インテリジェンスを突き合わせ、早期遮断へ

『従来は“自組織内で起こっていること”と“国内全体で起こっていること”がつながっていませんでした。新制度でここが面として統合される。情報システム部門こそ、そのインターフェース役を担ってほしい。』と高村様は呼びかけます。

──────────────────────────────────

<次回予告>

──────────────────────────────────

第4回は、強化法の最終ピース「アクセス・無害化措置」を取り上げます。警察・自衛隊が海外サーバに侵入してマルウェアを無効化する――そんな“踏み込んだ対処”はどのような手続きで行われるのか。国際法上の位置づけや企業に波及するリスクを整理し、高村氏の見解を交えて解説します。どうぞご期待ください!

────────────────────────────────────────────────────

高村 信(たかむら しん)様 プロフィール

内閣官房 内閣参事官(サイバー通信情報監理委員会設置準備室)

総務省 総合通信基盤局データ通信課 国際戦略企画官、同 国際戦略局技術政策課 研究推進室長を経て、2020年よりサイバーセキュリティ統括官付 参事官としてサイバーセキュリティの対策強化、研究開発及びトラストサービスにかかる政策に従事、その後、情報流通行政局では参事官として、新たな情報通信政策の検討に従事し、2023年より内閣官房サイバー安全保障体制整備準備室にて内閣参事官(総括)としてサイバー安全保障制度・体制の検討、及びその整備に従事。2025年7月から現職。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。