――前回は、政府のサイバー対策が“縦割りから横割り”へ進化した経緯をたどりました。今回は、その新組織を支える法的土台――「サイバー対処能力強化法*1(以下、強化法)及び同整備法*2」の要点、とりわけ官民連携の仕組みを中心に読み解きます。

*1 : 重要電子計算機に対する不正な行為による被害の防止に関する法律 (令和7年法律第42号)

*2 : 重要電子計算機に対する不正な行為による被害の防止に関する法律の施行に伴う関係法律の整備等に関する法律(令和7年法律第43号)

- ライター:板倉 恭子

- 2009年 中途入社しネットワークアカデミーでCisco認定インストラクターとしてCCNA、CCNPなどの認定コースやネットワークを中心としたコースを提供。その後、商品開発部においてCiscoルータやCisco SD-WAN製品の商品化を担当。市場戦略部やパブリック事業戦略部にて教育委員会向けのプリセールスを担当し、2025年よりガバメントアフェアーズ戦略部にて、政府動向調査や情報の展開を社内外へ発信

目次

──────────────────────────────────

1 法制定の狙い──“能動的サイバー防御”に踏み込む

──────────────────────────────────

サイバー攻撃は、もう“事故後対応”では間に合わない段階に来ています。そこで政府が掲げたのが『能動的サイバー防御』です。強化法が掲げる柱は大きく3つです。

① 官民連携の抜本強化

② 通信情報の取得・分析

③ 攻撃インフラへのアクセス・無害化(警察・自衛隊による措置)

中でも①の官民連携は、すべての対策の“入口”にあたります。攻撃の予兆をできるだけ早期に把握し、政府が分析した背景情報と併せて民間へ戻す――この循環が高速に回らなければ②③の効果も薄れてしまうからです。

『法律の条文を読むと、どうしても通信情報の取得やアクセス無害化が目立つかもしれません。しかし実際に国のセキュリティレベルを底上げするうえで最も効果を発揮するのは、企業が“事故になる前”の段階で政府と情報をやり取りすることなのです。』──高村様

─────────────────────────────────

2 官民連携の新エコシステム──報告義務と協議会

─────────────────────────────────

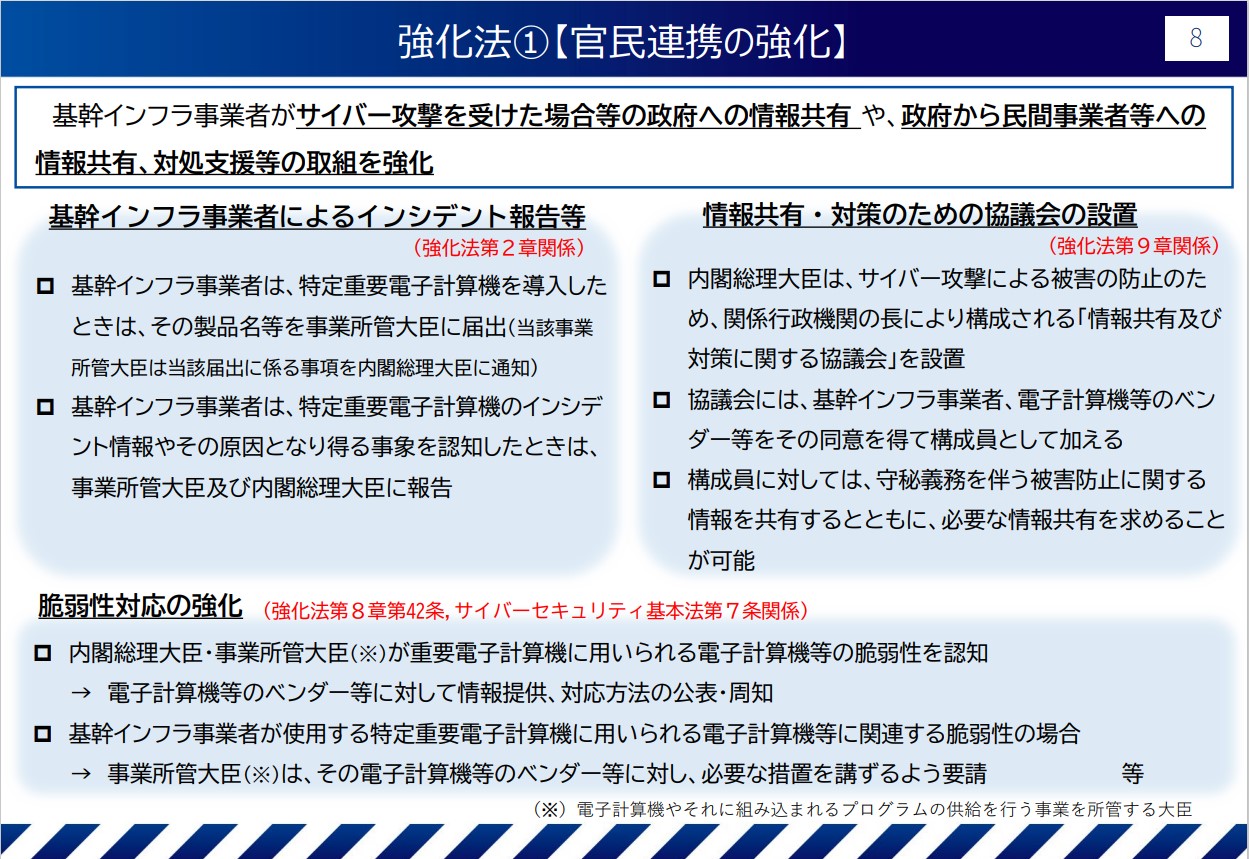

- 基幹インフラ事業者のインシデント報告義務

これまで官庁への報告は、事故報告。すなわち、「サービスが止まった」「データが漏えいした」など“実害”が発生した後でした。強化法では、『特定重要設備の機能が停止・低下するおそれがあった段階』(予兆)でも、基幹インフラ事業者(電気・ガス・金融など15分野249者(2025年5月13日時点 内閣府公表値 指定は今後追加の可能性あり))には報告義務が課されます。しかも報告先は所管省庁と内閣総理大臣(実務はNCO)の双方に報告が必要です。

『以前は、インシデントの報告後、必要に応じて現場へ確認をすることがありましたが、今までは縦割りだったため、同じNISCでも各部署の担当から現場に質問をしていました。そのため、多忙な現場に同じ質問を行うことになり、かなり手を煩わせることが多くありました。そこで、スピードとカバレッジを犠牲にせず、現場の手を煩わせることのない仕組みとしようとしています。』──高村様

- 事業者が“得をする”協議会モデル

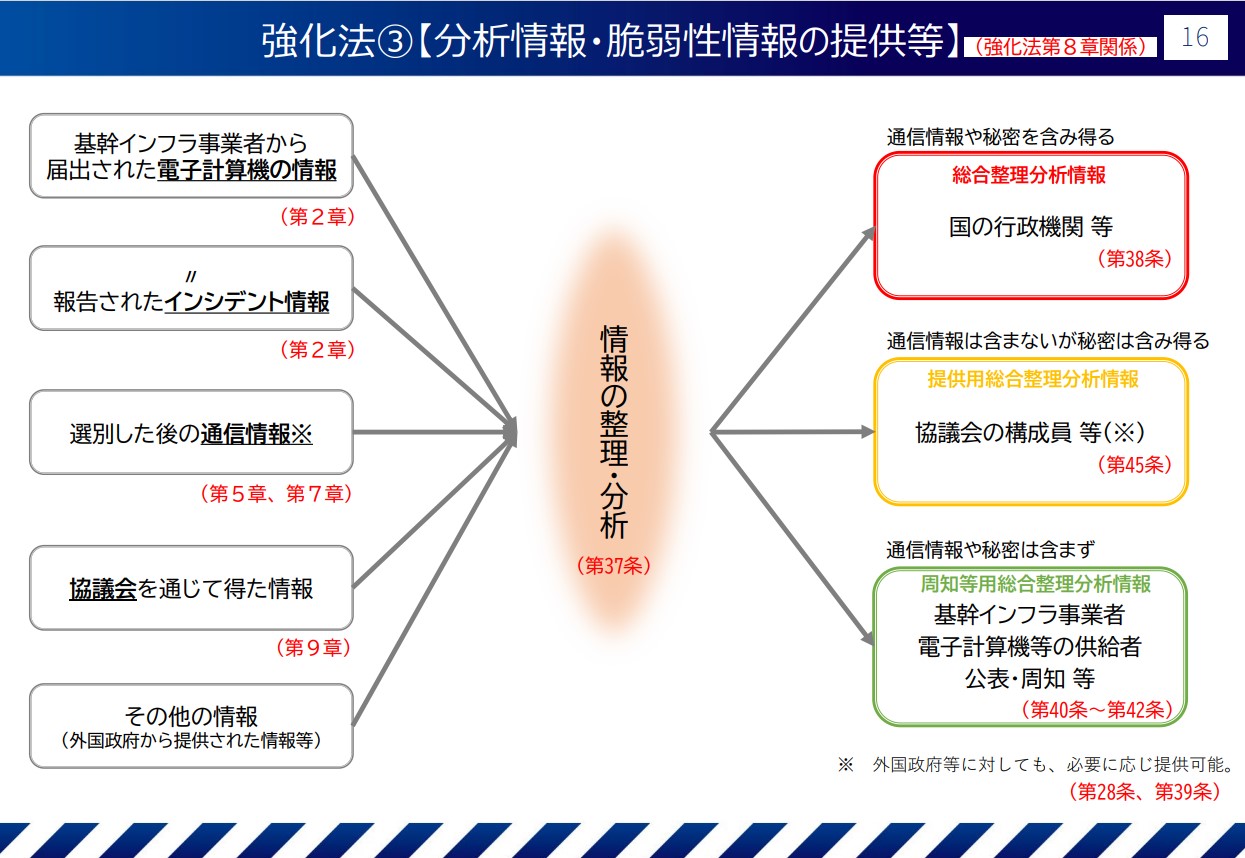

報告で集めた生データをそのまま返すだけでは、企業側のメリットが薄いです。そこで設置されるのが「情報共有・対策のための協議会」です。構成員となる企業は罰則付きの機密保持義務を負う代わりに、政府が整理分析した“「秘密を含む」総合整理分析情報”を受け取れます。高村様は、『ギブ&テイクが基本です。情報を出していただければ、より関係の深い、意味のある分析結果が戻る仕組みになります』と強調します。

出典)NCO: サイバー対処能力強化法及び同整備法について

- “現場に刺さる”情報フォーマット

『従来、政府が出すアラートはCVE番号やIOC羅列など技術者向けが主流でした。しかし現場エンジニアが予算を握るわけではありません。今後は経営層が“これは放置できない”と判断できる文脈情報をセットにする』と語ります。

・ どの国・組織が

・ どんな目的で

・ どこを狙い

・ なぜ今それを仕掛けるのか

『この“ストーリー付きインテリジェンス”を基に、経営層が方針を下し、情報システム部門が実作業を進める――そんな分業を促す設計です。』──高村様

- ベンダーに求められる“翻訳者”機能

NCOは「ここが危ない」と旗を振るところまでが役割です。実際にパッチを適用し、検知ルールを実装し、ユーザー教育まで実施するのは民間ベンダーです。

『国が“ここが危ない”と示した瞬間、企業は必ず実装方法で悩みます。そこで皆さん(ネットワンシステムズ)には、政府が示した「何をすべきか」という情報を各社環境に落とし込む“翻訳者”として動いてほしいのです。』──高村様

出典)NCO: サイバー対処能力強化法及び同整備法について

──────────────────────────────────

3 現場への示唆──“事故前情報”をどう使うか

──────────────────────────────────

情報システム部門として鍵になるのは、

① 政府への予兆報告を滞りなく行う準備

② 協議会で受け取る“意図情報”を経営判断に直結させる社内フロー

③ ベンダーと連携した迅速な技術対処

――この3点です。

『新制度は“やらされ感”で義務をこなすだけでは本来の効果を発揮しません。逆に言えば、能動的に活用すれば、より早くリスクを見つけ、被害を最小化できるメリットを享受できます。』──高村様

──────────────────────────────────

<次回予告>

──────────────────────────────────

第3回では、強化法のもう一つの柱「通信情報の取得・分析」とプライバシー保護のバランスを解説します。NCOがどこまでネットワークのフローを監視し、独立機関がどうチェックするのか。企業側が気になる“通信の秘密”との線引きを整理します。

どうぞご期待ください!

──────────────────────────────────────────────────────

高村 信(たかむら しん)様 プロフィール

内閣官房 内閣参事官(サイバー通信情報監理委員会設置準備室)

総務省 総合通信基盤局データ通信課 国際戦略企画官、同 国際戦略局技術政策課 研究推進室長を経て、2020年よりサイバーセキュリティ統括官付 参事官としてサイバーセキュリティの対策強化、研究開発及びトラストサービスにかかる政策に従事、その後、情報流通行政局では参事官として、新たな情報通信政策の検討に従事し、2023年より内閣官房サイバー安全保障体制整備準備室にて内閣参事官(総括)としてサイバー安全保障制度・体制の検討、及びその整備に従事。2025年7月から現職。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。