NetOne-SOCではセキュリティ監視サービスを提供しており、24時間365日体制で悪意ある第三者からの様々なサイバー攻撃の通信を検知しています。

本記事では、NetOne-SOCにて2025年7月から9月に検知したセキュリティイベント全体の検知傾向についてご紹介します。

- ライター:遠藤 大輔

- 2020年からセキュリティアナリストチームメンバーとして活動中

保有資格:CEH、CISSP、安全確保支援士など

目次

はじめに

NetOne-SOCではセキュリティ監視サービスを提供しており、24時間365日体制で悪意ある第三者からの様々なサイバー攻撃の通信を検知しています。

本記事では、NetOne-SOCにて2025年7月から9月に検知したセキュリティイベント全体の検知傾向と、期間中に新たに公開された脆弱性以下2点についてご紹介します。

- Microsoft SharePointサーバの脆弱性

- Wing FTPサーバに対するコード実行の脆弱性(CVE-2025-47812)

攻撃通信の全体傾向

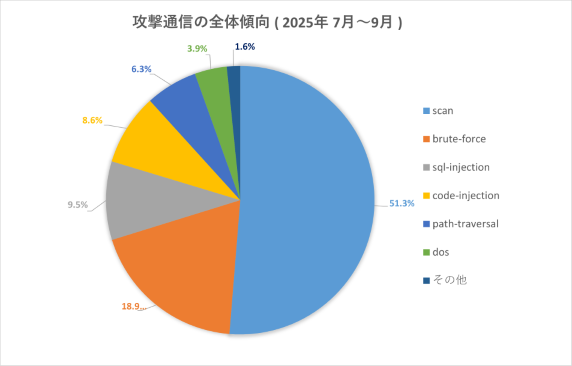

以下の図は、NetOne-SOCで2025年7月から9月に検知した攻撃通信を分類し、カテゴリー別の検知数の割合を示したグラフです。

図 1 攻撃通信の全体傾向(2025年7月~9月)

期間内で最も検知件数が多いカテゴリーはscanで全体の半数近くを占めていました。このうち特に多く検知していた通信はSIPサーバを探査するツールのSIPViciousを用いたスキャンであり、次いでDNSリクエストを利用してIPアドレスからドメインを逆引きしてドメイン情報を摂取しようと試みるスキャンを検知していました。

次に検知が多かったカテゴリーはbrute-forceで全体の2割弱の割合がありました。内容としてはVPN装置やメールサーバへの認証試行、WordPressのログイン画面へアクセス可能なサーバではパスワードリストを用いたブルートフォースログイン試行を多数検知していました。

この他に、sql-injectionのカテゴリーではデータベースと連携しているHTTPサーバに対するSQLインジェクションの試行、code-injectionのカテゴリーでは家庭用ルータやIoT機器に対するコードインジェクションの脆弱性を狙った攻撃通信を多数検知していました。

全体の傾向として、サービスの設定状況や脆弱性の有無を見極めるための調査目的の通信を検知しました。これらのスキャン対象となるサービス等を利用している場合、脆弱性の悪用や不正アクセスなどの被害につながる可能性があります。被害を最小限に抑えるため外部からのアクセス制御の強化に加え、サービスのバージョン更新やパッチ適用などの対策が必要です。

次に、2025年7月から9月の期間に検知したセキュリティイベントのうち、期間内に公開された脆弱性に対する攻撃通信について2件取り上げて紹介します。

Microsoft SharePointサーバの脆弱性

2025年7月20日および22日に米国サイバーセキュリティ・インフラセキュリティ庁(CISA)が公開している、『既知の悪用が確認されている脆弱性一覧』(KEV:Known Exploited Vulnerabilities Catalog)[1]にオンプレミス環境で動作するMicrosoft SharePointサーバの脆弱性が計3件(CVE-2025-53770, CVE-2025-49706, CVE-2025-49704)登録されました。加えて、認証回避の脆弱性CVE-2025-49706に対するパッチをバイパスする脆弱性としてCVE-2025-53771の脆弱性が公表されています。

CVE-2025-49706とCVE-2025-53771は脆弱性公表当初、悪用に権限が必要(PR:L)とされていましたが、後に権限が不要(PR:N)に改定されたため注意が必要です。さらに、これらの脆弱性はランサムウェアを利用したキャンペーンに悪用されており、早急な対策が推奨されています。

- CVE-2025-49706:認証バイパスの脆弱性

- CVE-2025-53771:認証バイパスの脆弱性(CVE-2025-49706 の修正回避)

- CVE-2025-49704:コードインジェクションによるリモートコード実行の脆弱性

- CVE-2025-53770:信頼されていないデータのデシリアライズによるリモートコード実行の脆弱性(CVE-2025-49704 の修正回避)

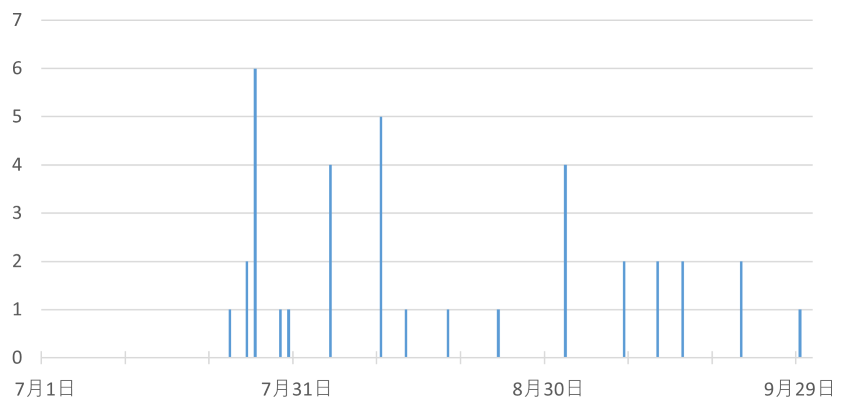

NetOne-SOCではこれらの脆弱性に関連する通信を検知していました。7月1日から9月30日までの検知件数の推移は下記のグラフとなります。

図 2 SharePointの脆弱性に対する攻撃検知数推移

NetOne-SOCで初めて関連する通信を確認したのは、CVE-2025-53771の修正パッチが公開された2025年7月21日の2日後の7月23日からでした。それ以降、検知件数は少ないものの断続的に攻撃通信を検知しています。

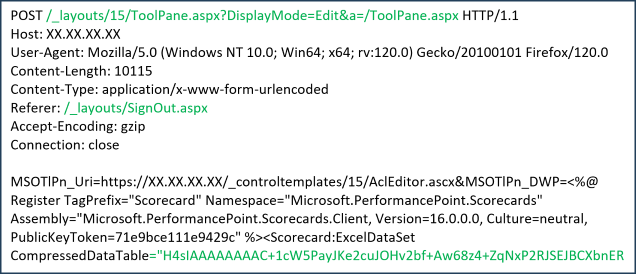

実際に脆弱性を悪用する試みとして、図3のようなHTTPリクエストを検知していました。

図 3 SharePointの脆弱性に対する攻撃通信

観測されたHTTPリクエストは、/_layouts/15/ToolPane.aspx に向けた細工済みのPOST通信です。Refererヘッダを /_layouts/SignOut.aspx に偽装し、既知の認証バイパスの脆弱性を突こうとしています。さらにPOSTの本文では、Webパーツのマークアップを受け付けるフォームパラメータ MSOTlPn_DWP に、正規のマークアップに見せかけた不正データを混入しています。具体的には、 Scorecard:ExcelDataSet の CompressedDataTable 属性に対し、gzip圧縮後にBase64エンコードしたペイロードの文字列を指定することで、サーバ側で危険なデシリアライズを誘発し、コード実行を狙っています。

つまり、本リクエストは認証バイパスの脆弱性と不適切なデシリアライズによるコード実行の脆弱性を組み合わせ、サーバを不正に操作しようと試みています。取得したBase64文字列は長さが不十分で、gzipの展開を最後まで実行できなかったため、ペイロードの詳細は特定できませんでした。

NetOne-SOCでは、現時点でこの攻撃の成功事例は確認できていませんが、仮に成功した場合は未認証の外部アクセスが可能となり、データ漏えい、Webシェルの設置、ランサムウェアの配布に至るリスクが報告されています[2]。

本脆弱性はエクスプロイトコードも公開されており、前述した通りランサムウェアへの感染経路としても悪用されています。

Wing FTPサーバに対するリモートコード実行の脆弱性(CVE-2025-47812)

2025年6月30日にWing FTPサーバに対するリモートコード実行の脆弱性が公表されました[4]。これはCVE-2025-47812と採番され、深刻度はCVSS v3.1にて10.0を付けています。本脆弱性に対する修正は公表前の2025年5月14日にリリースされたWing FTP Server v7.4.4に含まれており、Root/SYSTEM権限に関わるRCE修正と記載されています[5]。脆弱性の公表以降から悪用が確認されCISAは2025年7月14日に本脆弱性をKEVへ登録しました。

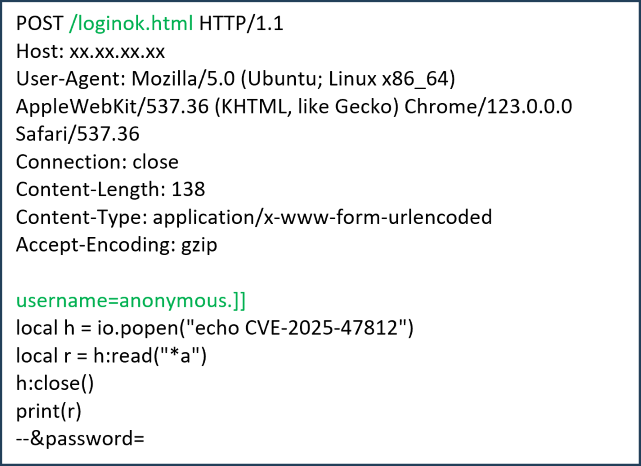

CVE-2025-47812は2ステップの通信をとおして悪用されます。まず POST /loginok.html のユーザ名にNULLバイト(%00)と ]] を含む値を送ってセッション.luaに任意のLuaを書き込ませます。続くGETリクエストでセッションが読み込まれる際に、初めのリクエストで混入させたLuaスクリプトが実行され、未認証のままコード実行されます。ここでLuaとは、アプリケーションに組み込んで設定や拡張処理を書ける軽量スクリプト言語で、Wing FTPサーバでも利用されています。

実際にNetOne-SOCで検知した通信を見てみましょう。

図 4 CVE-2025-47812に対するHTTPリクエスト

この図のHTTPリクエストでは、/loginok.htmlに対してPOSTメソッドで不正なコードを含むデータを送信しています。図のデータ部分で肝心のNULLバイトが「.」と描写されているで、脆弱性に関連する部分を16進数でダンプしたものを次の図に記載します。

図 5 CVE-2025-47812に対するHTTPリクエストのNullバイト部分

username=anonymous%00]] のようにユーザ名以降にNULLバイト「%00」と「]]」が挿入されていることがわかります。脆弱性のあるバージョンでは、認証処理でユーザ名のNULLバイト以前(anonymous)だけを参照する一方、セッションファイルに保存される際はコード部分を含む入力全文をLuaとして書き出すため、匿名(anonymous)ログインが有効の場合、]] を混ぜて文字列を早期終了させることで任意のLuaがセッションファイルに混入し、続くGETリクエストでのセッションファイルの読み込み時にコードが実行されるようになります。挿入されたコードは、次のGETリクエストでのレスポンスに「CVE-2025-47812」という文字列を返すものになっています。

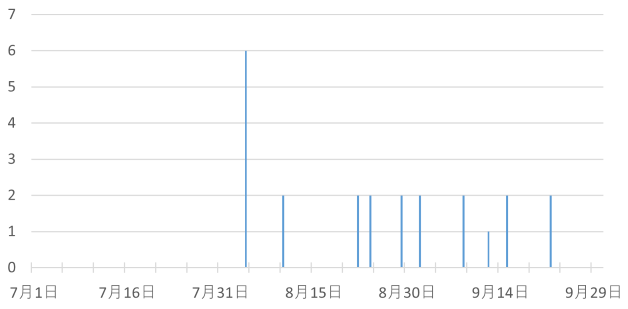

本脆弱性を対象とした通信の7月から9月までの検知件数推移を下記のグラフにまとめました。

図 6 CVE-2025-47812を悪用した攻撃の検知数の推移

検知件数は少ないものの8月4日から検知し始め、それ以降定期的に検知していました。検知した通信は、公開されているNucleiテンプレートを用いた脆弱性検出用リクエストと特徴が一致しているため、第三者が脆弱性の偵察行為の一環としてNucleiなどのスキャナを利用した一斉スキャンの痕跡を捕らえた可能性が高いです。無害化されたスキャン通信だったため、サーバからのレスポンスに文字列を返すだけですが、脆弱性を確認された場合、この部分を攻撃者の意図するコマンドに置き換えることで任意のコードが実行されます。

Wing FTPサーバを運用している場合、侵害の有無を確認し、侵害の有無にかかわらずv7.4.4以降に更新することを推奨します。

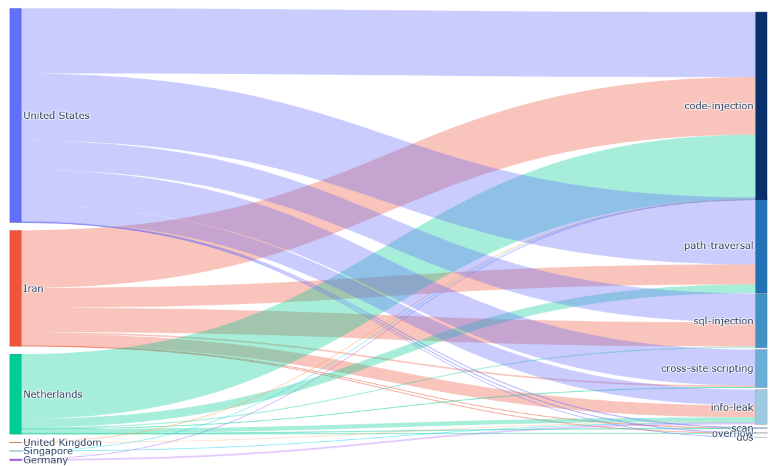

SharePoint/Wing FTPの脆弱性スキャンに関連した通信

上記で取り上げた Microsoft SharePoint サーバと Wing FTP サーバへの攻撃は、7月から9月の期間では個別には多く検知されませんでした。しかし、これらの攻撃を行った送信元IPアドレスは同時に別の脆弱性に対するスキャンも実行しており、この期間中にIDS/IPSで合計約13,000件の通信を検知していました。

下図は、SharePoint および Wing FTP の脆弱性を悪用した攻撃を行っていた送信元アドレスを国別に分類し、それらの送信元が実行していた攻撃通信のカテゴリーをまとめたものです。

図 7 SharePoint / Wing FTPのスキャンを実施していた送信元国別・カテゴリー検知比率

送信元は米国・イラン・オランダといった国外からの通信であり、各送信元からcode-injection、path-traversal、sql-injection、cross-site scripting等のそれぞれ標的を絞らない脆弱性スキャンが実行されていました。これらはインターネット上のサーバに対して無差別に行われていると見られ、脆弱性が公表されたことで脆弱性のスキャン対象に今回取り上げた脆弱性が追加されたと考えられます。

これを踏まえると、スキャン活動を行っている送信元IPアドレスを定期的に遮断することで、新規の偵察行為をある程度軽減できる可能性があることがわかります。ただし、攻撃者はIPアドレスをプロキシやボットネットで容易に切り替えられるため、個別IPアドレスの遮断だけでは根本的な解決にはならないことに注意が必要です。

まとめ

今回は、NetOne-SOC にて検知したセキュリティイベントの傾向と対象期間内にKEVに登録された脆弱性について取り上げました。NetOne-SOCではこのような通信をセキュリティアナリストが24時間365日体制で分析をしています。

今回検知した内容はあくまでNetOne-SOCで検知したセキュリティイベントのみを取り上げているため、インターネット全体の傾向とは乖離があるかもしれませんが、1つの情報として参考にしていただけると幸いです。

最後に弊社セキュリティサービスにご興味がある方はこちらのページもご参照ください。

【参考URL】

|

[1] |

https://www.cisa.gov/known-exploited-vulnerabilities-catalog |

|

[2] |

|

|

[3] |

|

|

[4] |

https://www.rcesecurity.com/2025/06/what-the-null-wing-ftp-server-rce-cve-2025-47812/ |

|

[5] |

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。