VPN を使わずに社内 Web に安全にアクセスできます。

ファイルのダウンロードは制限し、情報漏えいリスクを最小化します。

- ライター:渥美 淳一

- セキュリティアーキテクトとして活動。「ID で守り、ID を守る」がセキュリティの本質であり、未来への入口だと考えている。

目次

はじめの一歩

社内の Web サイトにアクセスするために VPN をお使いの方も多いのではないでしょうか。ただランサムウェアの感染経路の 68% が VPN 機器からの侵入といわれます。そこで、VPN なしで社内 Web にアクセスできるようにする方法、さらにファイルのダウンロードを制限して情報漏えいリスクを減らす方法をご紹介します。

VPN をやめることがゼロトラストにつながります。

このブログで脱 VPN へのはじめの一歩を踏み出してみませんか?

実現したいこと

- VPN をやめたい

- 自宅や外出先から社内 Web を利用したい

- ただしファイルのダウンロードは制限したい

VPN を使わずに社内 Web に安全にアクセス

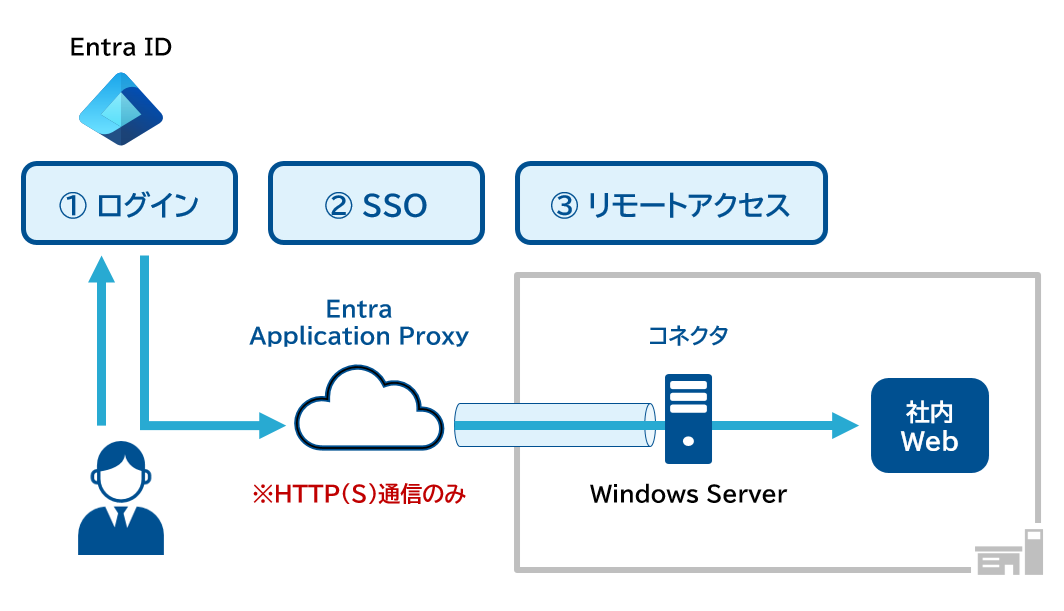

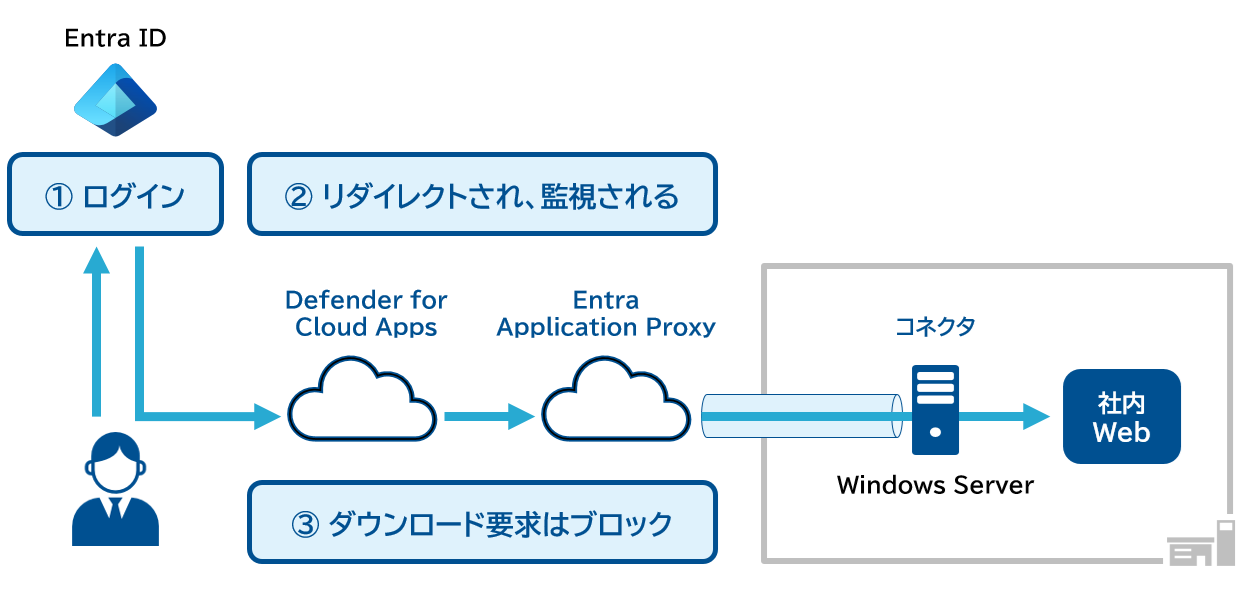

Microsoft 社の「Entra Application Proxy」を使います。これは社内 Web をクラウド経由で公開するリバースプロキシサービスです。Entra Application Proxy と社内 Web をつなぐコネクタが必要ですが、これは VPN と違って外部に公開されませんので、外部から攻撃を仕掛けることは困難です。

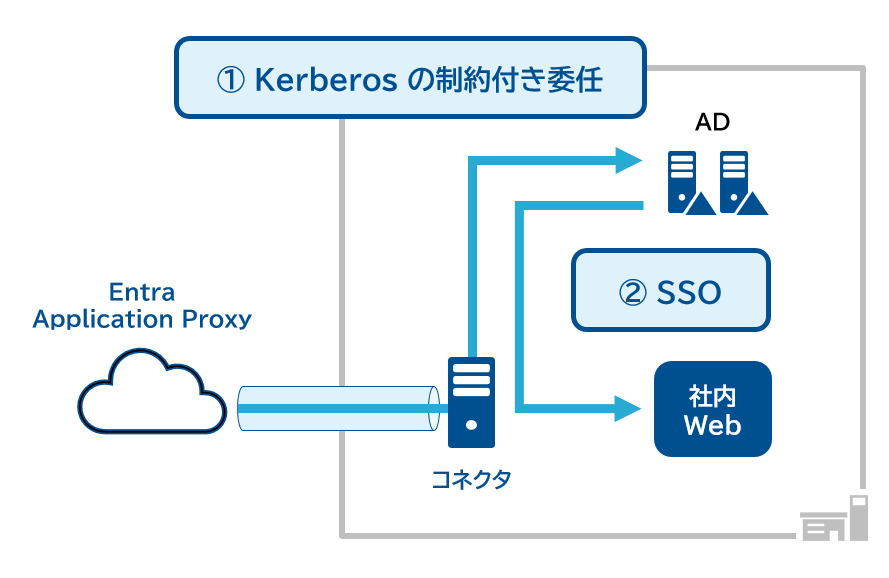

イメージ

通信フロー

- 外部から社内 Web にアクセスすると Entra ID のログイン画面になる

- ログインするとリダイレクトされて Entra Application Proxy に SSO できる

- コネクタを経由して安全に社内 Web にリモートアクセスできる

注意点

- HTTP(S) 通信のみサポート

- コネクタからインターネットへのポート 80 と 443 の許可が必要

- 初期ドメイン名(例:xxx.onmicrosoft.com)は使用できない

- カスタムドメイン名(例:xxx.com)は使用できる

必要なもの

- Microsoft Entra ID P1 または P2 ライセンス

- コネクタにする Windows Server

使いかた

おおまかな設定手順です。

- コネクタをインストールする

- 社内 Web を登録する

- 社内 Web アクセスを許可したい従業員を選ぶ

- Entra Application Proxy を有効にする

- 社内 Web にシングルサインオンできるようにする(任意)

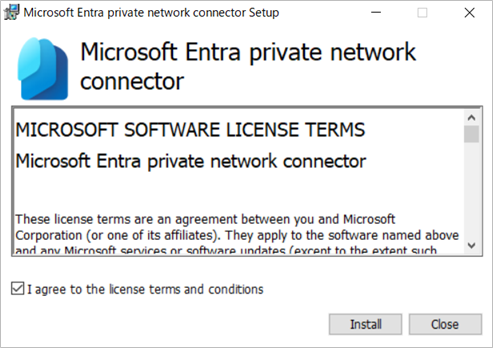

1. コネクタをインストールする

Windows Server にコネクタをインストールします。

コネクタのインストーラーは Entra 管理センター からダウンロードできます。

インストール時に Entra ID への管理者ログインを要求されます。

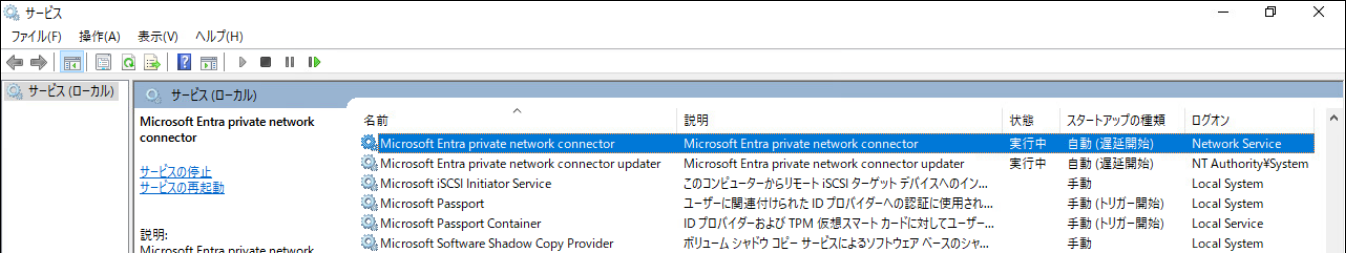

インストール後、Windows Server の「サービス」を確認します。

コネクタ(Microsoft Entra private network connector)が「実行中」になります。

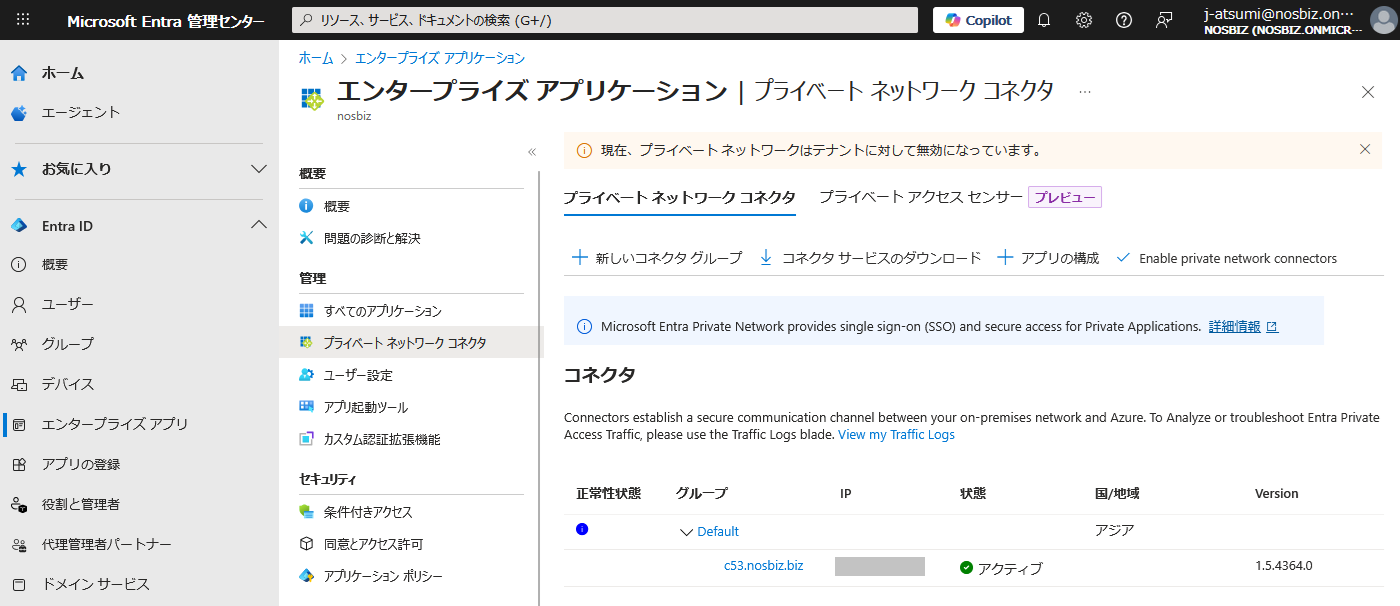

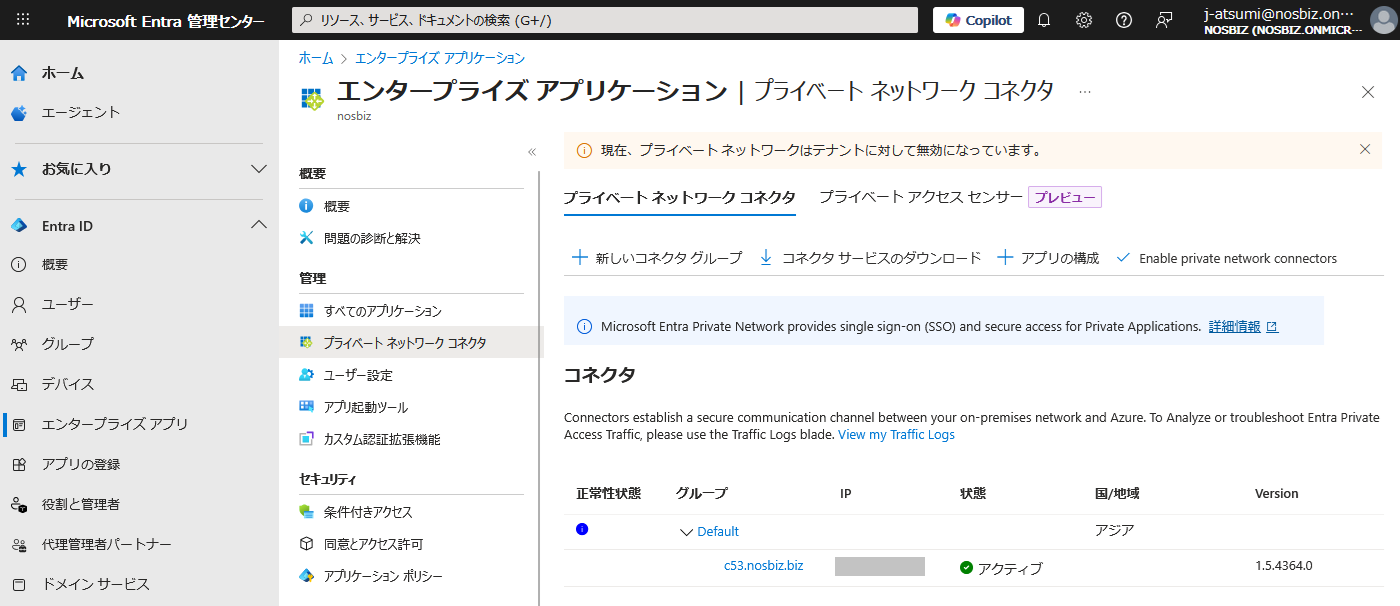

Entra 管理センターでコネクタの状態を確認できます。

(コネクタのグループは「Default」です)

「+アプリの構成」をクリックし、公開したい社内 Web を登録します。

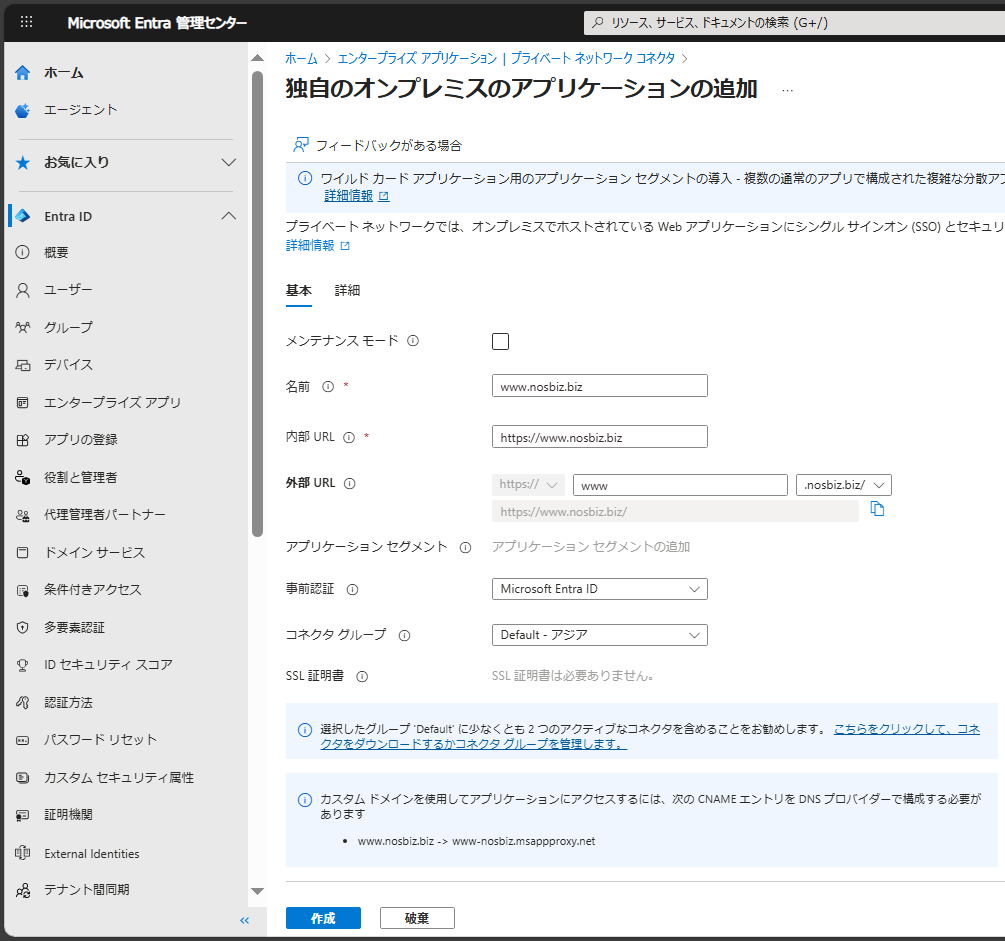

2. 社内 Web を登録する

設定のポイント

- 内部 URL と外部 URL を同じ「https://www.nosbiz.biz/」にする

- カスタムドメイン名から「.nosbiz.biz/」を選択

- 事前認証は「Microsoft Entra ID」

- コネクタ グループは「Default」

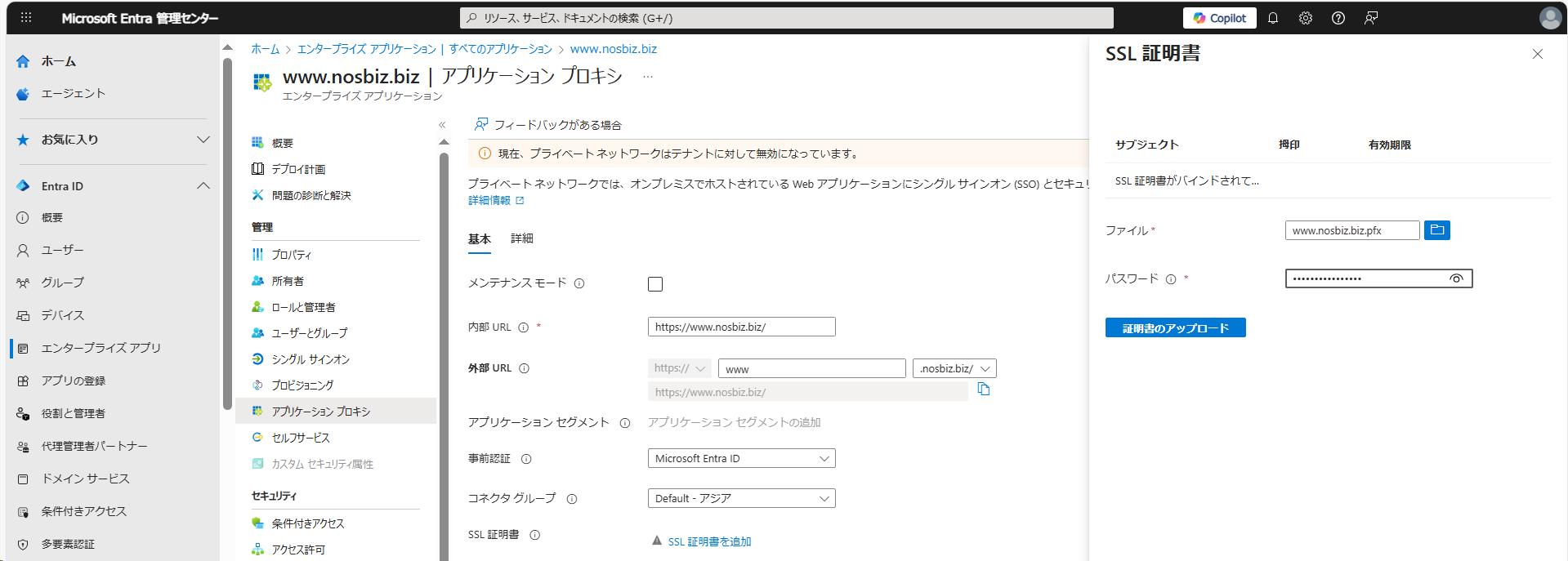

- www.nosbiz.biz サーバーの SSL 証明書を追加

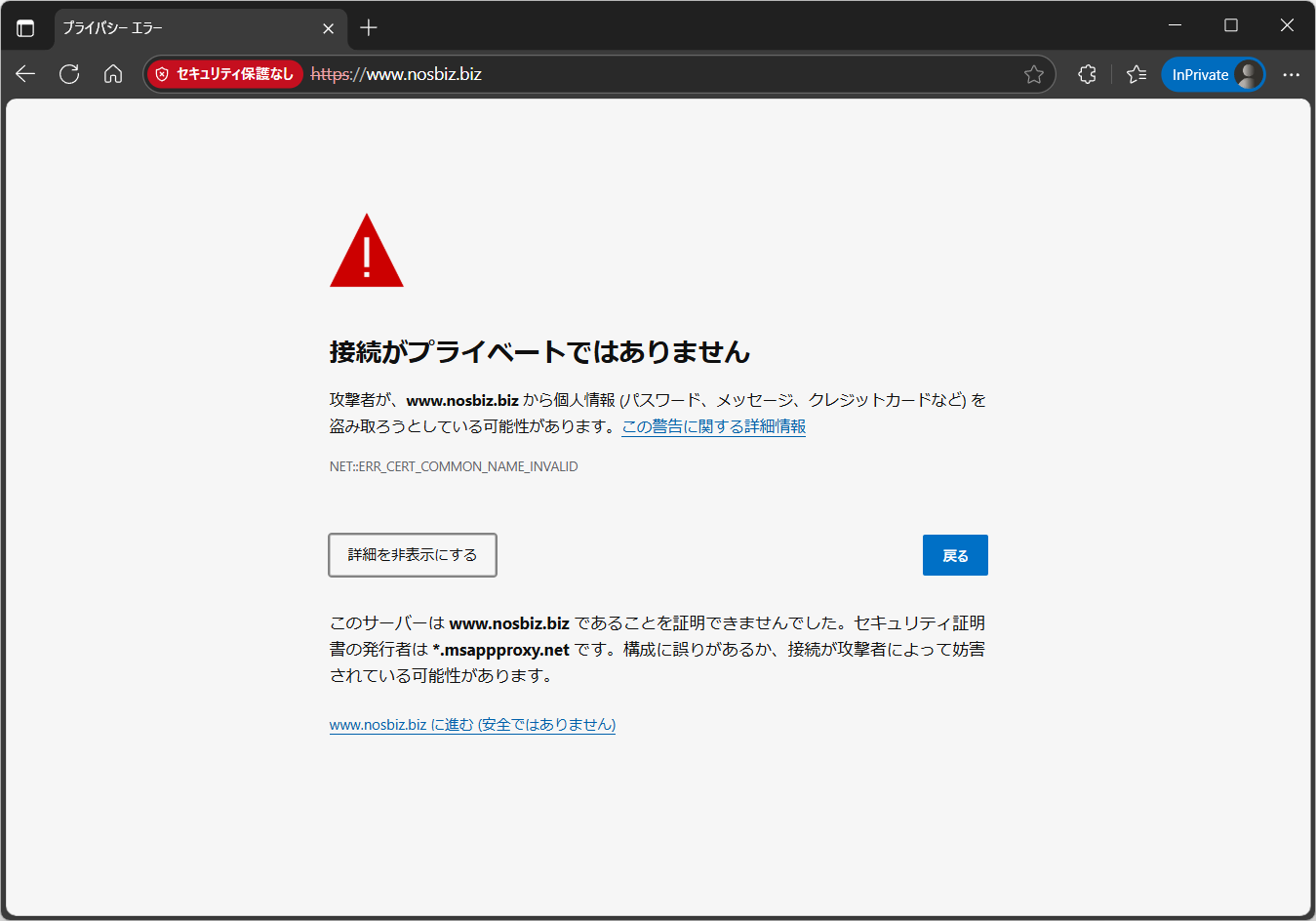

社内 Web は直接公開されず、代わりに www.nosbiz.biz サーバーとして外部からアクセスを受ける Entra Application Proxy が社内 Web の SSL 証明書を持っていないと警告画面になります。

この警告画面を回避するために「SSL 証明書を追加」します。

社内 Web の秘密鍵付き SSL 証明書(.pfx)ファイルをアップロードします。

また、社内で使用しているドメイン名「www.nosbiz.biz」は、インターネット上では直接名前解決できません。Entra Application Proxy を使ってこのドメイン名を外部公開するには、インターネット側の DNS プロバイダーに以下のレコードを追加します。

www.nosbiz.biz. IN CNAME www-nosbiz.msappproxy.net.

このレコードにより、外部から「www.nosbiz.biz」にアクセスしますと DNS によって「www-nosbiz.msappproxy.net」(Entra Application Proxy)に名前解決されます。

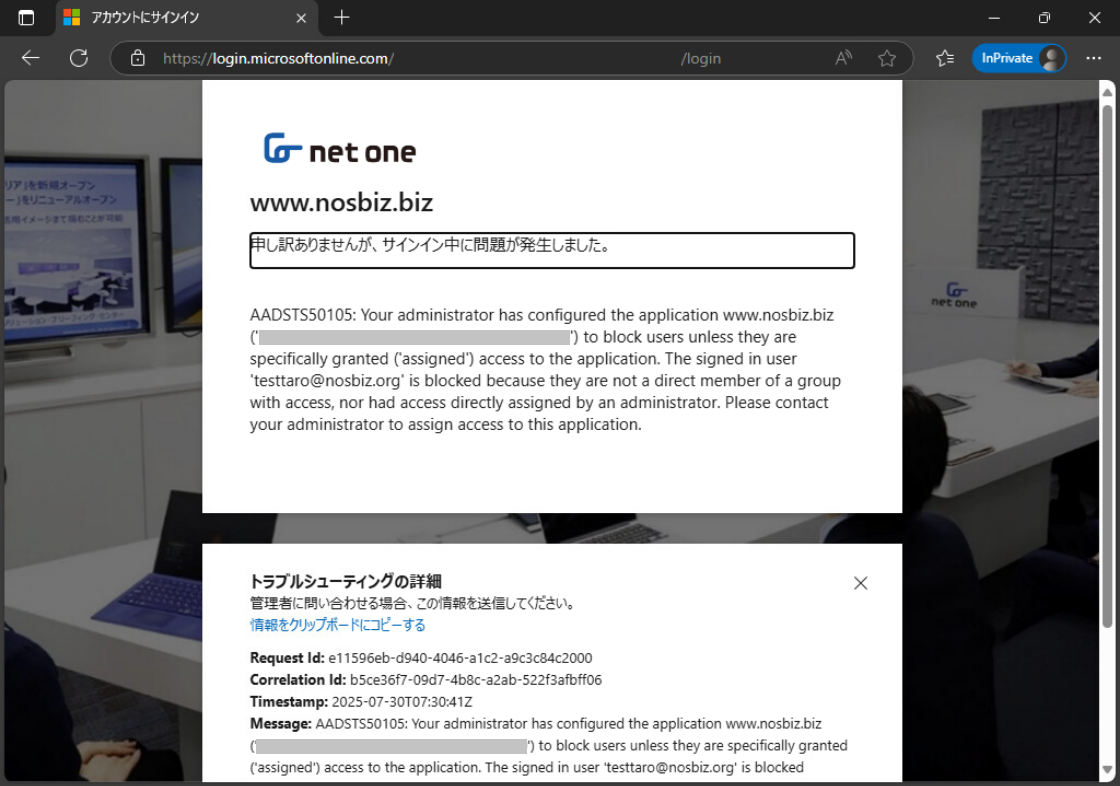

3. 社内 Web アクセスを許可したい従業員を選ぶ

社内 Web「www.nosbiz.biz」が登録されました。

外部からのアクセスを許可したい従業員(ユーザーとグループ)を選びます。

4. Entra Application Proxy を有効にする

「✓ Enable private network connectors」をクリックします。

5. 社内 Web にシングルサインオンできるようにする(任意)

Active Directory で認証する社内 Web の場合、コネクタの「ドメイン参加」と「Kerberos の制約付き委任」により、コネクタが従業員の代わりに Kerberos 認証し、従業員は再ログインなしで社内 Web にアクセスできます。

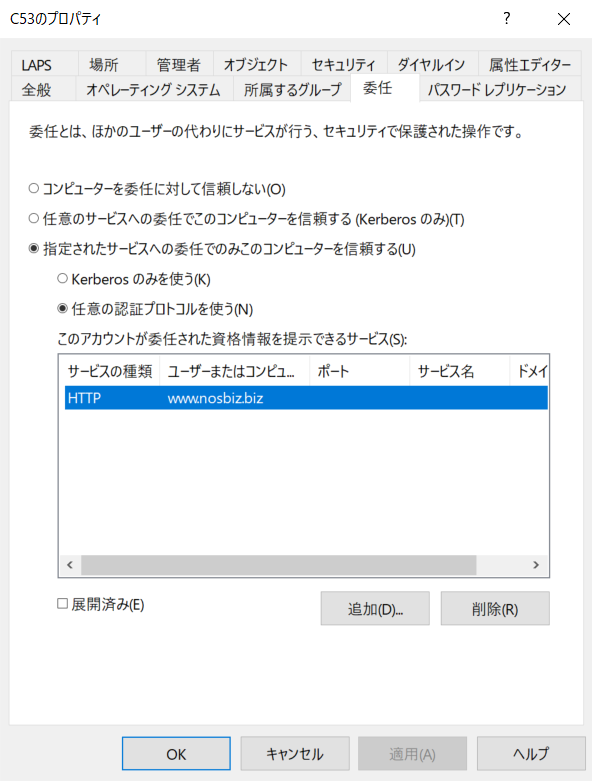

Kerberos の制約付き委任を設定します。

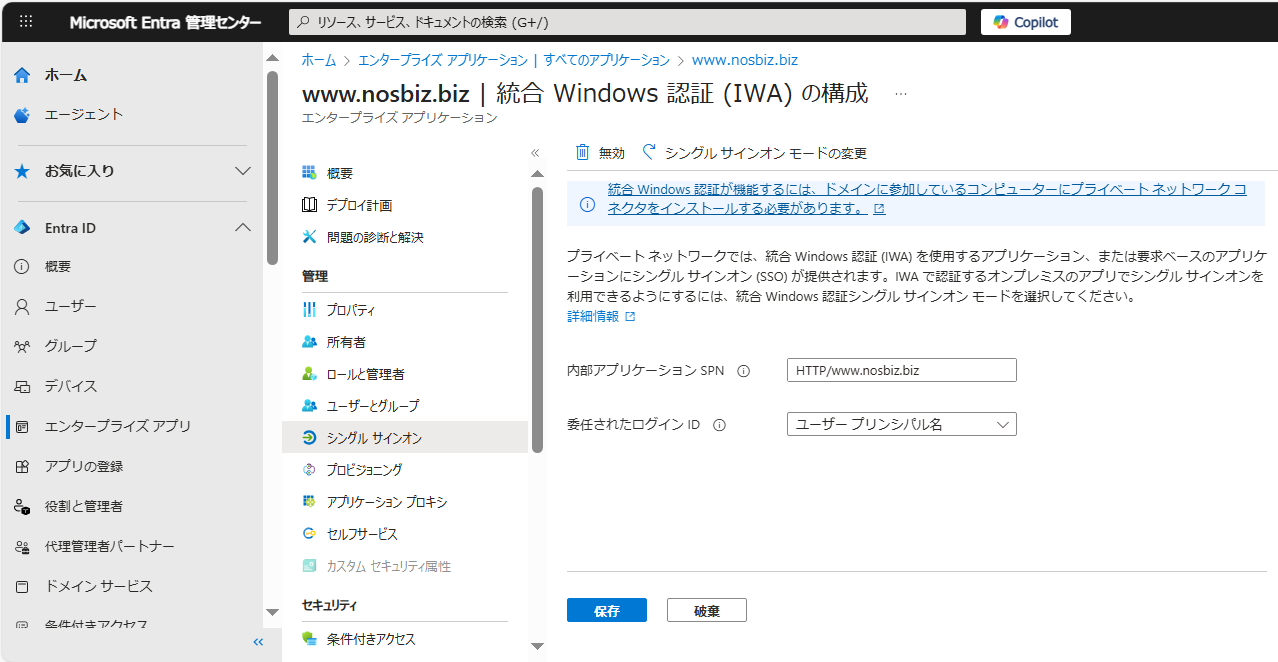

社内 Web「www.nosbiz.biz」の SSO モードを「統合 Windows 認証」に設定します。

設定のポイント

- 内部アプリケーション SPN は「HTTP/www.nosbiz.biz」

- 委任されたログイン ID は「ユーザー プリンシパル名」

Active Directory ユーザーとコンピューターでコネクタ(今回はホスト名 C53)のプロパティを開きます。委任タブで「指定されたサービスへの委任でのみこのコンピューターを信頼する」を選択し、対象の SPN(HTTP/www.nosbiz.biz)を追加します。SPN(サービス プリンシパル名)とは Kerberos 認証して許可されるサービスの名前です。

動作確認

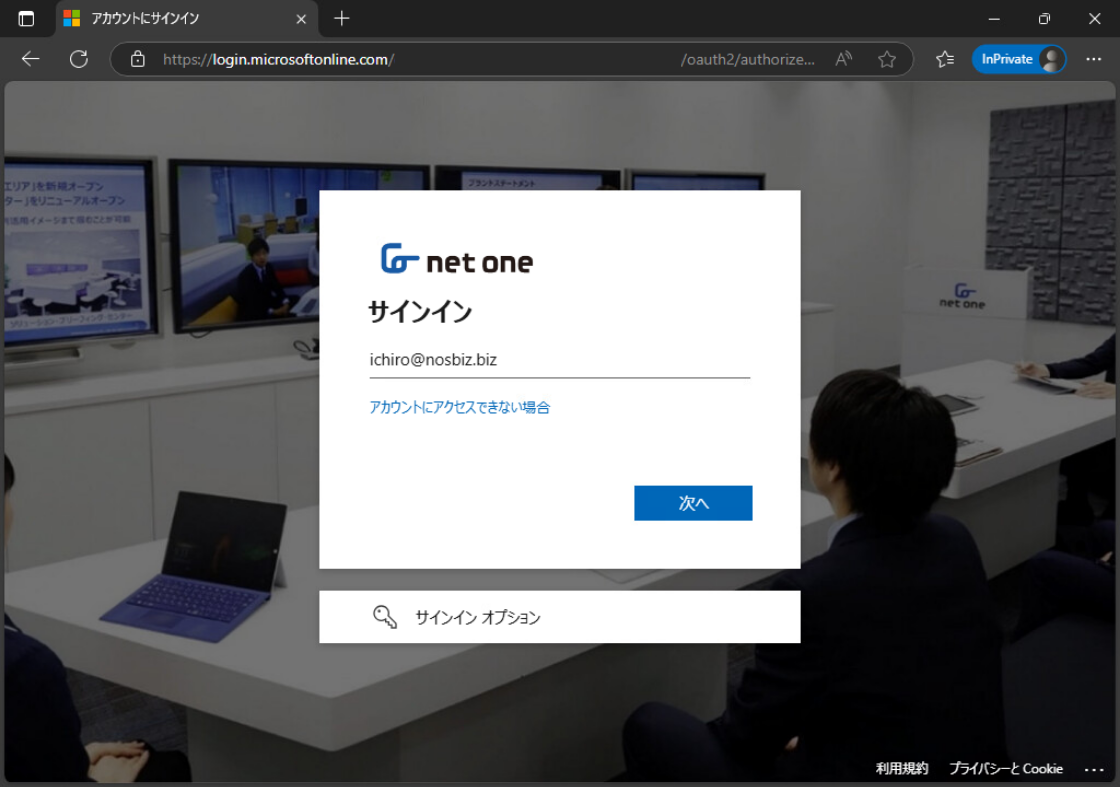

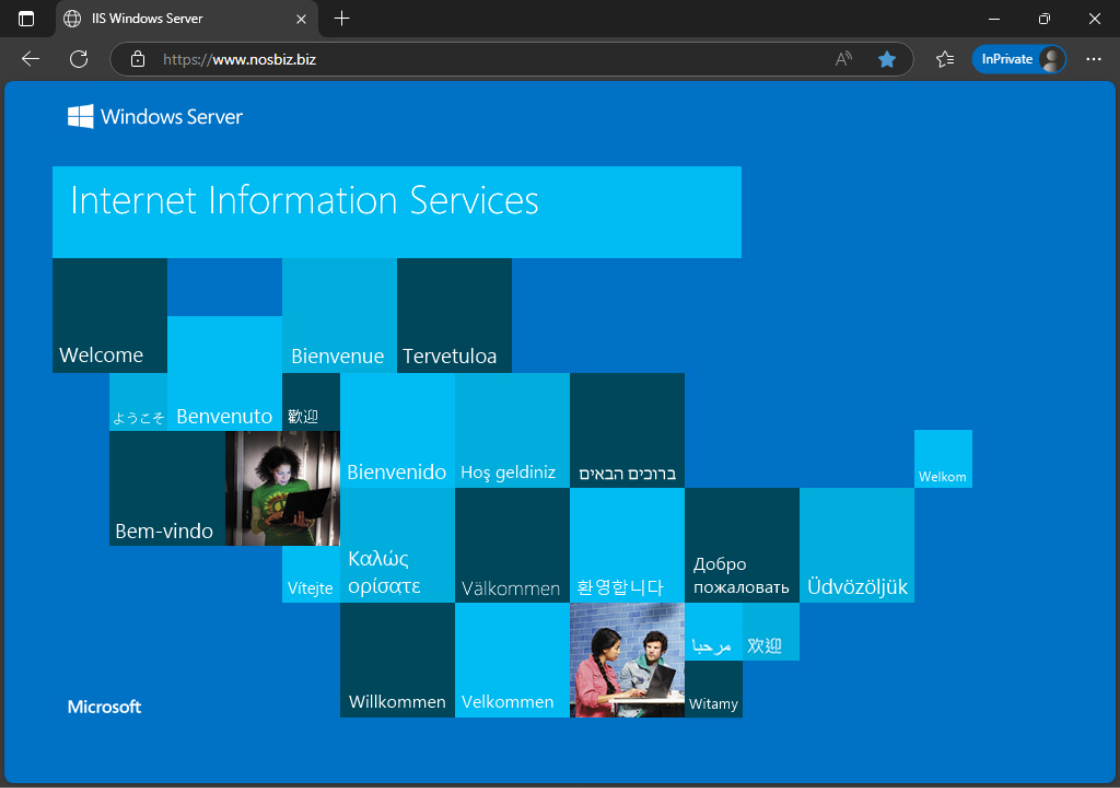

許可された従業員だけが外部から社内 Web にアクセスできるようになります。外部から「https://www.nosbiz.biz」にアクセスすると Entra ID ログイン画面になります。

Entra ID ログインすると Entra Application Proxy にリダイレクトされ、コネクタを経由して社内 Web にリモートアクセスできます。Active Directory で認証する社内 Web の場合、Kerberos の制約付き委任によりコネクタが従業員の代わりに Kerberos 認証するため、従業員は再ログインなしで社内 Web にアクセスできます。

許可されていない従業員は Entra ID ログイン時にブロックされます。

Entra ID はログを取得します。

Kerberos の制約付き委任をした場合、ドメイン(NOSBIZ)のコンピューターアカウント(C53$)上で動作する Entra Private Network Connector サービスが従業員(ichiro)の資格情報を使って代わりに Logon を試みたことをコネクタのイベントビューアーで確認できます。

ログの名前: Security ソース: Microsoft-Windows-Security-Auditing 日付: 2025/08/07 11:30:49 イベント ID: 4648 タスクのカテゴリ: Logon レベル: 情報 キーワード: 成功の監査 ユーザー: N/A コンピューター: c53.nosbiz.biz 説明: 明示的な資格情報を使用してログオンが試行されました。

サブジェクト: セキュリティ ID: NETWORK SERVICE アカウント名: C53$ アカウント ドメイン: NOSBIZ ログオン ID: 0x3E4 ログオン GUID: {00000000-0000-0000-0000-000000000000}

資格情報が使用されたアカウント: アカウント名: ichiro アカウント ドメイン: NOSBIZ (略)

プロセス情報: プロセス ID: 0x184 プロセス名: C:\Program Files\Microsoft Entra private network connector\MicrosoftEntraPrivateNetworkConnectorService.exe

ファイルのダウンロードを制限

次に、社内 Web や SaaS に対する操作を監視・制限する Microsoft 社の CASB サービス「Defender for Cloud Apps」を使って社内 Web からファイルをダウンロードできないようにします。Entra ID が強制的に Defender for Cloud Apps を経由させ、Defender for Cloud Apps がファイルのダウンロード要求だけをリアルタイムでブロックします。

イメージ

通信フロー

- 社内 Web にアクセスして Entra ID にログインする

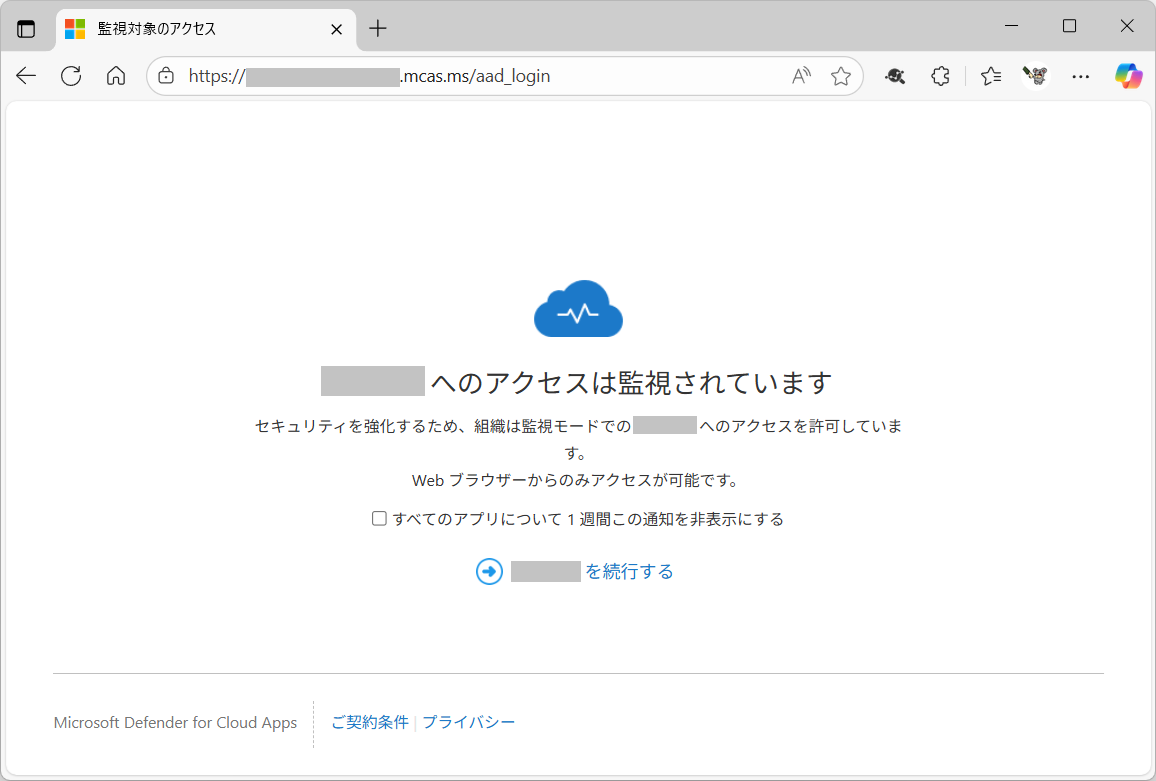

- Defender for Cloud Apps にリダイレクトされて「監視中」画面になる

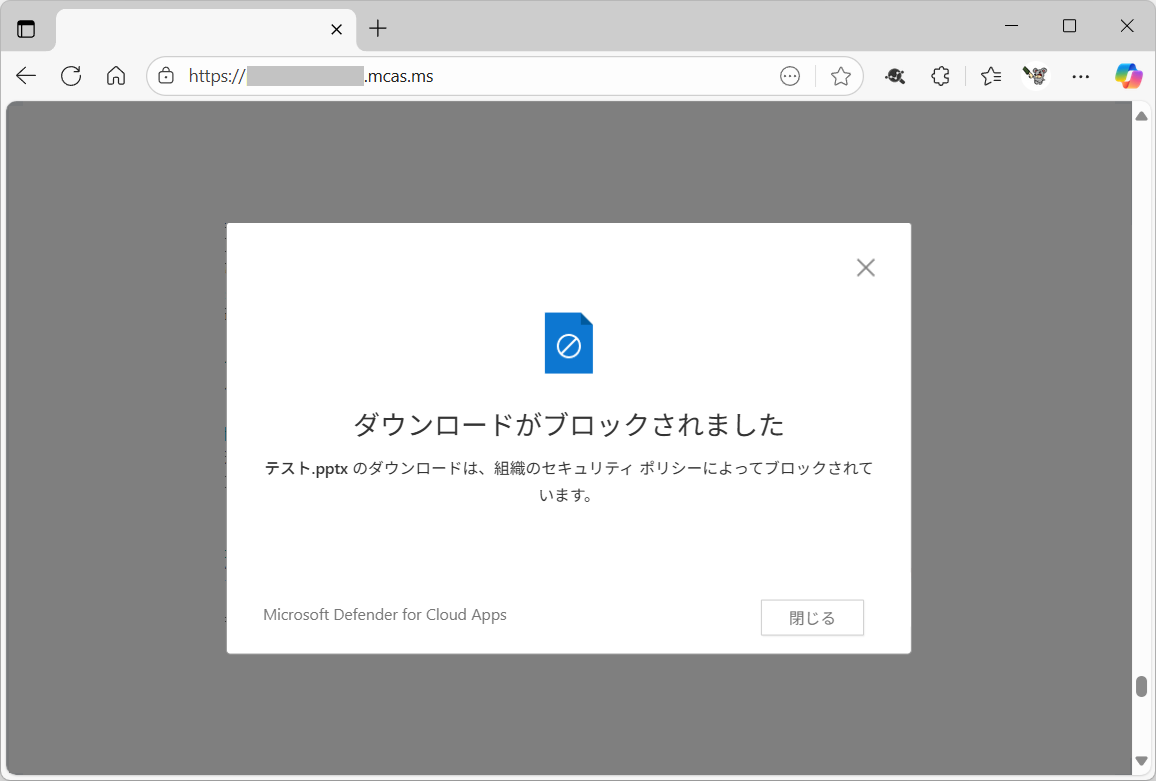

- ファイルをダウンロードしようとすると「ブロック」画面になる

必要なもの

- Microsoft Defender for Cloud Apps ライセンス

使いかた

おおまかな設定手順です。

- 条件付きアクセスで Defender for Cloud Apps と連携する

- セッションポリシーでファイルのダウンロードをブロックする

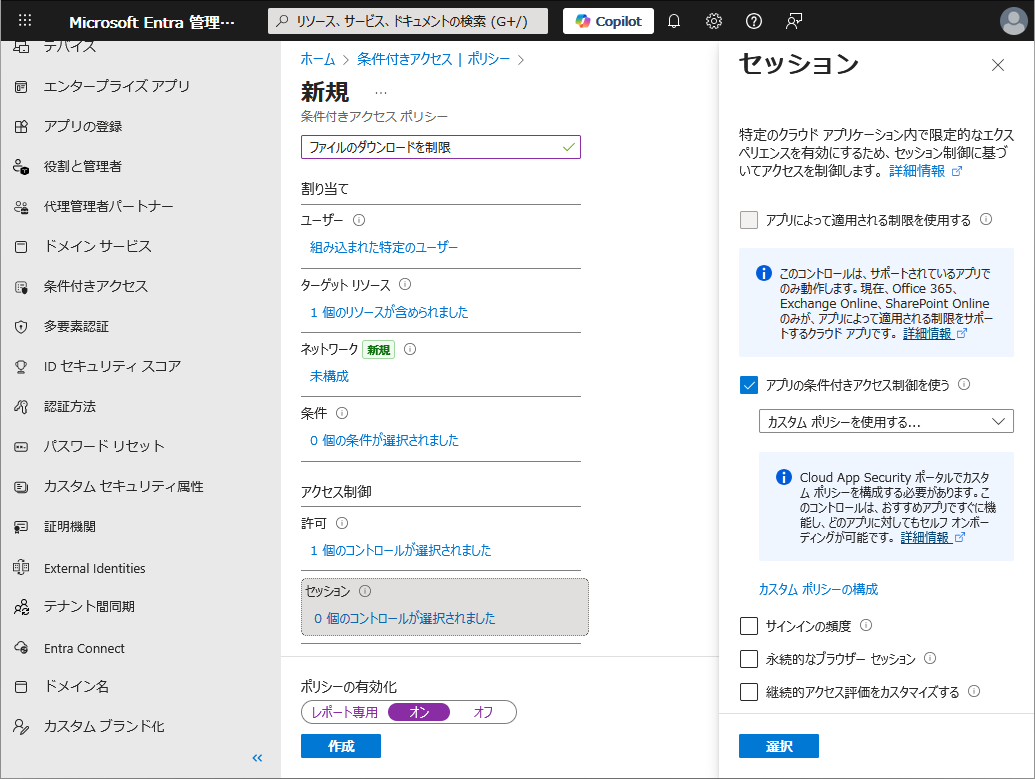

1. 条件付きアクセスで Defender for Cloud Apps と連携する

Entra 管理センター で条件付きアクセスを設定します。セッション設定の「アプリの条件付きアクセス制御を使う」を有効にし、「カスタムポリシーを使用する」を選ぶことで、Entra ID が Defender for Cloud Apps にリダイレクトできるようになります。

2. セッションポリシーでファイルのダウンロードをブロックする

Defender ポータル のクラウドアプリ設定でセッションポリシーを作成します。セッション制御の種類を「ファイル ダウンロードの制御(検査を含む)」にし、アクションを「ブロック」にします。

動作確認

社内 Web にアクセスして Entra ID にログインすると Defender for Cloud Apps にリダイレクトされて「監視されています」画面になります。URL が Defender for Cloud Apps の URL(例:https://www.nosbiz.biz.mcas.ms)に変わります。

「続行する」をクリックし、社内 Web からファイルをダウンロードしようとすると「ブロックされました」画面になります。

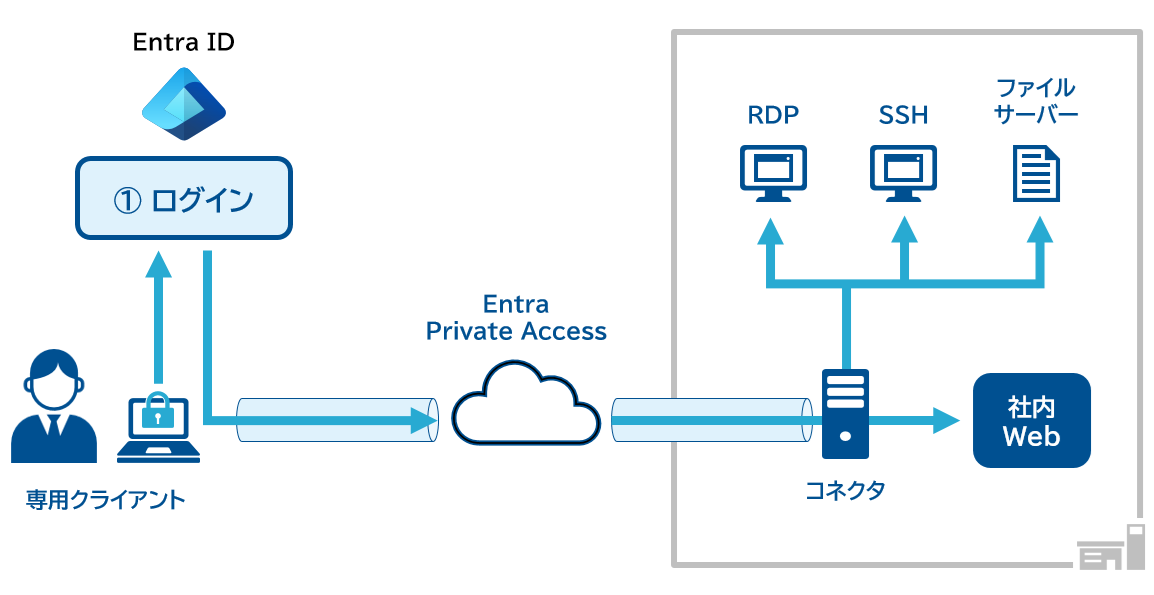

つぎの一歩

このブログでは社内 Web を対象にしましたが、脱 VPN を実現するには Web 以外も対象にする必要があります。Microsoft 社の Entra Suite ライセンスに含まれる「Entra Private Access」は、リモートデスクトップ接続(RDP)や SSH、ファイルサーバーなど TCP や UDP を使うあらゆる社内システムへのリモートアクセスを可能にします。Entra Private Access は Entra Application Proxy と同じコネクタを使いますので、移行もスムーズです。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。