厚生労働省は2023年5月31日に、「医療情報システムの安全管理に関するガイドライン」を第6.0版に改定し、正式に公表しました。本記事では、改定の背景や主要な変更点を分かりやすく解説し、医療機関に求められる対応についてご紹介します。

\本記事を読むことで分かること/

・ガイドライン改定の背景

・変更点のポイントと重要な3つの視点

・ネットワンシステムズのサポート内容

ガイドラインの詳細資料をダウンロードし、貴院のセキュリティ対策にご活用ください。

- ライター:石橋 遼一朗

- 医薬品データ関連事業での経験を経て2021年ネットワンシステムズに入社。教育委員会市場において各政府省庁の動向から各教育委員会で検討が必要なネットワークインフラ像の提案支援を中心としたプリセールス活動やマーケティング、プロモーション施策を担当しております。

目次

改定の背景

昨今、医療機関がランサムウェアの被害に遭う事例が増加しております。ランサムウェアとは、被害者のシステムに不正に侵入してデータを暗号化・使用不能にし、復元と引き換えに身代金を要求するマルウェアの一種です。

2022年秋に発生した大阪府の大規模病院に対する事故では、実際に電子カルテをはじめとした医療データが利用できなくなり、長期間診療停止を余儀なくされました。

医療機関が標的となる理由として考えられるのは、多くの個人情報を含む医療データの持つ価値の高さや医療機関自体のセキュリティ対策の遅れなどが挙げられます。

そのため、昨今のサイバー攻撃に対応する施策を各医療機関で実施すべく、そのベースとなる考え方や対策指針を反映したガイドラインへと見直しをする必要が出てきました。こういった背景から、厚労省は健康・医療・介護情報利活用検討会の「医療等情報利活用ワーキンググループ」にて本ガイドラインを再検討し、「第6.0版」への改定に至りました。

今回の改定に伴う変更点におけるポイント

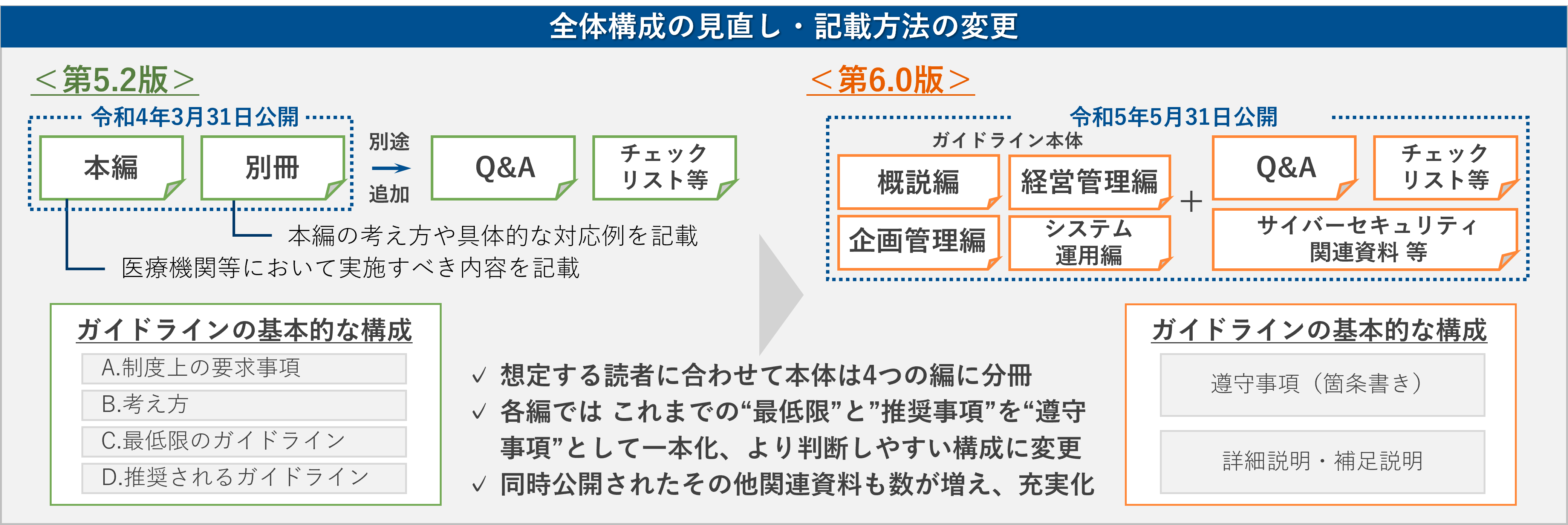

前回の「5.2版」では、医療機関の経営や管理、情報システムに関わるすべての人に対して、単一のガイドラインとして必要な考え方や対策が記載されておりました。また、内容の構成においても、各対策は「最低限」と「推奨事項」に分かれており、「推奨事項」に明記されている対策が、我々ITベンダー視点からすると実は基本的な対策ということもあるなど、対策の実施判断をする上で曖昧な部分が散見される内容でした。

今回の改定では経営層や企画管理者、システム運用者など、それぞれの読者に対してガイドラインを分けることでどの担当者に向けた内容であるかが明確化されました。また、ガイドラインの内容についても、守るべき指針は「遵守事項」に一本化され、よりシンプルになり、判断しやすい構成に変更されたことが大きなポイントに挙げられます。また、同じタイミングで展開されたQ&Aやチェックリストなどのドキュメントも充実しており、より理解しやすい内容になっております。

ガイドラインの構成における主な変更点

では今回のガイドラインの構成について、もう少し詳しく触れていきたいと思います。

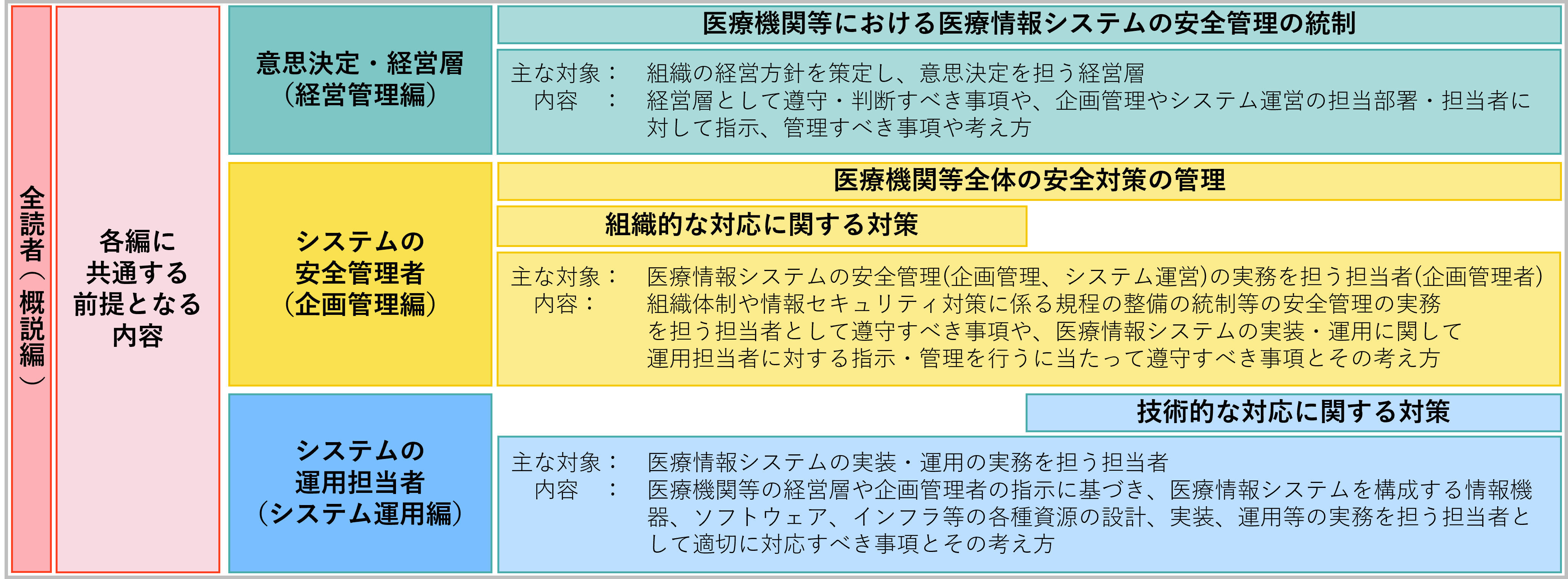

ガイドライン全体の構成としては先述の通り、読み手の役割毎に以下の4つの構成で整理されています。

・概説編(全読者向け)

・経営管理編(意思決定者・経営層向け)

・企画管理編(システムの安全管理者向け)

・システム運用編(システムの運用担当者向け)

経営管理編では、医療機関などにおいて組織の経営方針を策定し、意思決定を担う経営層を対象にしており、安全管理に関する責任・責務や、リスク評価を踏まえた管理など経営層として守るべき項目が示されています。また企画管理やシステム運営の担当部署に対する指示や管理すべきことについての考え方も記載されています。

企画管理編では、医療機関の組織体制や情報セキュリティ対策に関わる規程の整備など、安全管理の実務担当者として守らなければならない項目が示されています。 また、医療情報システムの実装・運用に関してシステム運用担当者に向けた指示や、管理を行う際に守るべきことなどについても記載されています。

システム運用編は、医療情報システムの安全管理(企画管理、システム運営)の実務を担う担当者(企画管理者)を対象にしており、医療情報システムを構成する情報機器やソフトウェア、インフラの設計・実装・運用などの担当者として、対応すべきことや考え方が示されています。

今回の改定における重要ポイント3点

ここまで改定における背景や構成の変更点について紹介させていただきましたが、特にポイントとなる点が3つあると考えております。

まずはゼロトラストという考え方が明文化された点になります。

今まではネットワーク境界防御型が重要となる考え方として、多くの医療機関のセキュリティ対策のベースとされておりましたが、病院業務のデジタル化の浸透と、高度化・巧妙化するサイバー攻撃が増加する中で、これまでの考え方では防ぎきれない状況になってきています。

そうした実情から、病院内外問わず、アクセスの都度、信頼性の確認を行うゼロトラストの考え方の重要性がガイドラインの中でも強調されています。

2つ目は、外部委託・外部サービスの利用に関する整理です。

今回の改定では外部サービスに対する対策が含まれており、SaaS、PaaS、IaaSといったようにクラウドサービスの中でもそれぞれの特徴を踏まえたリスクや対策が整理されています。また、医療機関のシステム類型別に、責任分界の考え方も記載されており、各情報システムにおいて、複数の利害関係者がいる場合、誰が運用上の責任を持つのかの境界が示されています。

3つ目に、非常時における対策の訴求になります。非常時を災害、サイバー攻撃、システム障害の3つに分けて、BCP策定(企画管理者)など具体的な対応が整理されました。サイバー攻撃に関する記述においては「ランサムウェア対策」という文言が多く使われており、昨今の被害を受けて注意喚起がなされています。1例として、脅威の検知に関しては従来のIDS/IPSのほか、内部脅威監視やEDR、ふるまい検知(NDR)等の技術が紹介されております。

筆者所感とネットワンシステムズの取り組みについて

今回取り上げたガイドラインに関する項目数は4編合計すると300項目以上と相当なボリュームのため、各項目を十分に理解して対応を進めていくためには読み込むための時間と各項目において対応すべき内容を理解するための時間や、対策を講じるにあたりどこから手を付けるべきか判断できる知見が必要となります。

しかし、多くの医療機関様の実態として情報システム部門などのご担当者様のリソースが不足していることや、本ガイドラインに対してどのような対策が有効かを判断できるITリテラシーを保有しているご担当者様も多くはないことを踏まえると医療機関様が単独で検討を進めることは困難なことが想定されます。

ネットワンシステムズではガイドラインの解釈や対策を講じるためにどのように対応するべきかを理解していただく必要性を感じております。

これまで複数の病院様に対して今回の改定における項目に準拠した対策のご紹介や、お客様の環境に照らし合わせたアセスメント、課題やニーズを踏まえたステップなどを一緒に検討させて頂くなどのご支援をさせて頂いておりますので、お困りの際にはお問合せ下さい。

まとめ

\どこから手をつけるべき?/

☑自院のセキュリティ対策の現状把握

☑ガイドラインに基づいた優先度の高い施策の選定

☑専門家と連携して実行計画を策定

ネットワンシステムズのサポート

ネットワンシステムズでは、

✔ ガイドラインの解釈・適用

✔ セキュリティ対策のアセスメント

✔ 貴院の環境に適したステップの策定

をご支援をさせて頂いております。

次回は 「医療機関向けの優先度の高い技術的対策」 についてご紹介します!

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。