- ライター:川原 尚人

- ネットワンシステムズに入社以来、インフラSEとしてコラボレーション製品、仮想デスクトップ製品の設計構築に従事。最近では、エンドポイント領域とハイブリッドクラウド領域のセキュリティのあるべき姿を追い求める日々に奮闘している。

【保有資格/認定】

CISSP #653099

CCSP #653099

Palo Alto Networks CYBERFORCE Hero #447

AWS All Certifications Engineers

目次

過去2回のブログではPalo Alto Networks社Cortex XDR(以降はCortex XDR)の製品としての概要や優位点についてご紹介しました。

今回はCortex XDRの1つの機能であるNDR(Network Detection & Response)についてご紹介したいと思います。まずは一般的なNDRの概要をご紹介します。NDRはその名の通りネットワークトラフィックを収集し、監視・学習技術を駆使し、異常となる行動を検知・対処するテクノロジーのことです。EDR(Endpoint Detection & Response)と似ているテクノロジーですが、NDRはネットワークトラフィックに焦点を当てている部分がEDRとの違いです。NDR自体は古くから存在するテクノロジーですが、最近よく目にするようになりました。背景について3つご紹介したいと思います。

NDRが求められる背景

ランサムウェアによる被害

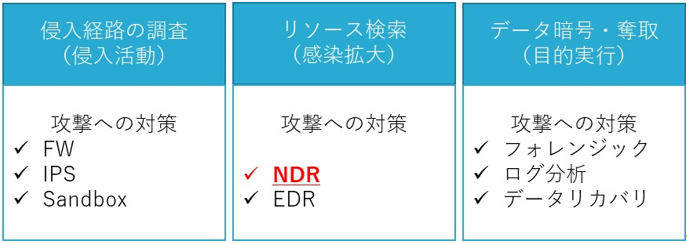

昨今、ランサムウェアによる攻撃が激増し、日本国内でも被害が後を絶たず、多くのメディアで取り上げられています。ランサムウェアの仕組みを簡潔に纏めると3つのステップ(「侵入経路の調査(侵入活動)」、「企業内のリソース検索(感染拡大)」、「データ暗号・奪取(目的実行)」)で目的を達成するために活動します。NDRはリソース検索(感染拡大)のステップで効果を発揮します。

図1.ランサムウェア攻撃の流れ(簡易)

図1.ランサムウェア攻撃の流れ(簡易)

IoTデバイスへの攻撃

昨今、IoTデバイスの脆弱性を突かれ、企業内部へ侵入される被害が増加しています。IoTデバイスは特殊なデバイスが多く存在し、エージェントタイプのセキュリティ製品の導入に制限があることが多く、セキュリティホールが存在しがちです。万が一IoTデバイスがマルウェアに感染した場合、NDRでネットワークトラフィックを監視していると、異常な通信が発生したとしてもすぐに気づくことができます。なお、Palo Alto Networks社ではIoTデバイスを保護するIoT Security Subscriptionというソリューションもありますので、IoTデバイスに特化したセキュリティ対策の際はこちらもご検討ください。

企業における内部犯行(データ漏洩)

メディアではサイバー攻撃によるセキュリティインシデントが目立ちますが、企業内部の従業員が機密情報を漏洩させる事故は後を絶ちません。NDRはネットワークトラフィックから異常を検知するテクノロジーのため、「社員がインターネットに存在するオンラインストレージに大量のデータをアップロードしている」、「一般社員の端末からActive Directoryサーバへのポートスキャンが定期的に発生している」など、ネットワークトラフィックを見ていれば異常だと分かる行動を検知・対応できます。

Palo Alto Networks社製品によるNDRの実現

Palo Alto Networks社製品を用いてNDRをどのように実現するかご紹介していきたいと思います。

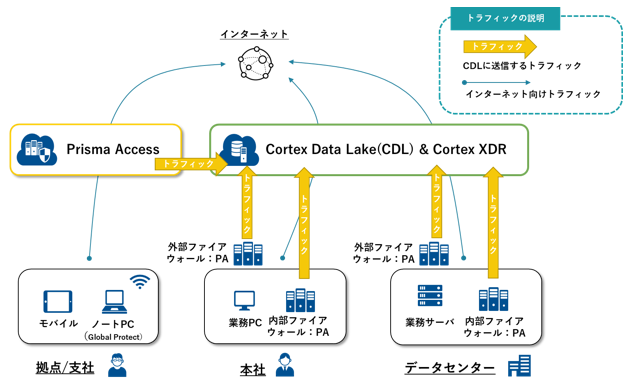

トラフィック、ログを収集するセンサー機器(PAシリーズ、Prisma Access)

企業内のネットワークトラフィックを収集するセンサー機器の役割を担います。セキュリティを考えた場合、企業の全てのネットワーク経路をNDRで監視することが望ましいため、企業の全てのネットワークトラフィックを取得できる場所にセンサーを配置することが理想でしょう。一般的に外部FWだけ導入している企業が多いと思いますが、LAN内のネットワークトラフィックを取得するために内部ファイアウォールの展開も検討が必要でしょう。

トラフィック、ログを蓄積するデータ保管基盤(Cortex Data Lake)

センサーで収集したネットワークトラフィックを一元的に保管・分析するための仕組みです。クラウドサービスとして提供されるため、オンプレミスに保存領域を用意する必要がありません。NDRは膨大なネットワークトラフィックを蓄積する必要があり、ネットワークトラフィックを保存する期間を柔軟に変更できることは利用者目線で良い点です。なお、企業としてネットワークトラフィックをクラウドに送信できないようなセキュリティポリシーが存在する場合、利用できませんのでご注意ください。

トラフィック、ログを解析するデータ分析基盤(Cortex XDR)

Cortex Data Lakeに保存されたネットワークトラフィックを基に、真に脅威となるセキュリティインシデントを検出する相関分析基盤です。セキュリティ製品全てに共通することですが、企業として膨大なセキュリティの脅威情報を保有し、適切に管理・精査しているかによりセキュリティ製品の良し悪しが決まると言っても過言ではありません。Palo Alto Networks社はサイバーセキュリティ市場を長年牽引してきた企業であり、脅威情報を多く保有し、適切な管理がされています。Cortex XDRには脅威情報を最大限活用し、最新の攻撃に対応した検知アルゴリズムが実装されています。

上記でご紹介した通り、NDRを実現するためには幾つかのコンポーネントが必要ですが、センサー以外は全てクラウドサービスで提供されていますし、既存でPAやPrisma Accessが導入されている環境ですと容易にNDRが導入できます。

図2.NDRを実現するコンポーネント概要

図2.NDRを実現するコンポーネント概要

Palo Alto Networks社製品でNDRを実現する優位点

脅威情報(セキュリティインテリジェンス)を最大限に活用

Palo Alto Networks社はサイバーセキュリティ市場をグローバルに牽引する企業です。全世界で発生している旬な脅威情報を豊富に有しており、その脅威情報を最大限に活用できるソリューションを提供しています。また、Palo Alto Networks社は次世代型ファイアウォール(NGFW)のパイオニアの企業であり、ネットワークレイヤーのセキュリティ技術であるNDRについて他社と比較しても圧倒的なアドバンテージがあります。

費用対効果に優れている

NDRに限らず、製品を導入する際に予算の都合で既存システムを流用できるか検討されるかと思います。PAシリーズやPrisma Accessを既に導入している環境であれば、追加でセンサーを購入する費用、センサー導入に発生する構築費用、ライセンス費用などを極力抑えることができます。

完成されたXDR

本ブログではNDRについてご紹介してきましたが、NDRを最終ゴールにするのではなく、XDRを目指すことで、企業のセキュリティレベルをより向上させることができます。Palo Alto Networks社のXDRはGartnerやForresterなどの市場からの評価が高いベンダーとして位置付けられています。最近ではID情報やパブクリッククラウドベンダーのログも取り込めるようになっており、競合他社製品よりも多くのデータソースを取り込める部分はCortex XDRの優位点だと言えます。

まとめ

今回のブログではNDRについてご紹介しました。当社はPalo Alto Networks社製品の導入実績国内NO.1のパートナーで、7年連続でアワードを受賞しており、Cortex XDRを構築した経験値や、PA、Prisma Accessの豊富な導入実績があります。Cortex XDRにご興味、検討されているお客様は、当社営業担当までお問い合わせください。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。