- ライター:尾山 和宏

- ネットワン入社以来、セキュリティ製品の担当として、ベンダー製品の評価・検証・技術サポート業務に従事。CISSP#502642、CCIE Security#64214。第3回 シスコテクノロジー論文コンテスト 最優秀賞。

目次

はじめに

Cisco ゼロトラストセキュリティはWorkforce、Workplace、Workloadの3つの領域で成り立ちます。前回、前々回のブログでは、Workforce、Workplaceの側面からゼロトラストセキュリティの実現方法について紹介しました。今回はWorkloadのセキュリティを実現するCisco Secure Workloadを紹介します。

Cisco Secure Workloadはオンプレ、もしくはSaaS形態で提供されるビックデータ解析を用いたセキュリティプラットフォームです。センサーはLinux OSやWindows OSにインストールするソフトウェアエージェントとNexusスイッチなどを利用したハードウェアセンサーが存在します(※SaaS版はソフトウェアエージェントのみ対応)。Cisco Secure Workloadには様々な機能が存在しますが、今回は「自動化されたマイクロセグメンテーション」、「異常な動作の検出」、「ソフトウェアの脆弱性の検出」という3つ機能を紹介します。

自動化されたマイクロセグメンテーション

ゼロトラストを実現する上で重要なのは必要最小限の通信に制限することです。しかし、昨今のアプリケーションは多くのモジュールで構成されているため通信要件の把握やアップデート等に伴う通信要件の更新確認に多くの労力を費やします。また、マルチクラウドやハイブリット環境で展開されるため、ワークロードの場所に関わらず通信を制御できる必要があります。このような課題から、マイクロセグメンテーションの必要性は分かっていても、いざ実行するとなると容易ではありません。

これに対して、Cisco Secure Workloadは取得したデータを基にアプリケーションの依存関係を可視化することで正確な通信ポリシーを自動的に生成します。生成されたポリシーはOS標準のファイアウォール機能(iptables、ipsets、Windows Advanced Firewall)と連携し、ワークロード(ホスト)内部でセグメンテーションポリシーを実行するため、ワークロードの場所に依存せず一貫性のあるセグメンテーションを提供します。また、個々のワークロードでペリメーターが実装されることでセキュリティ侵害時のラテラルムーブメントを最小限に食い止めることが可能となります。

異常な動作の検出

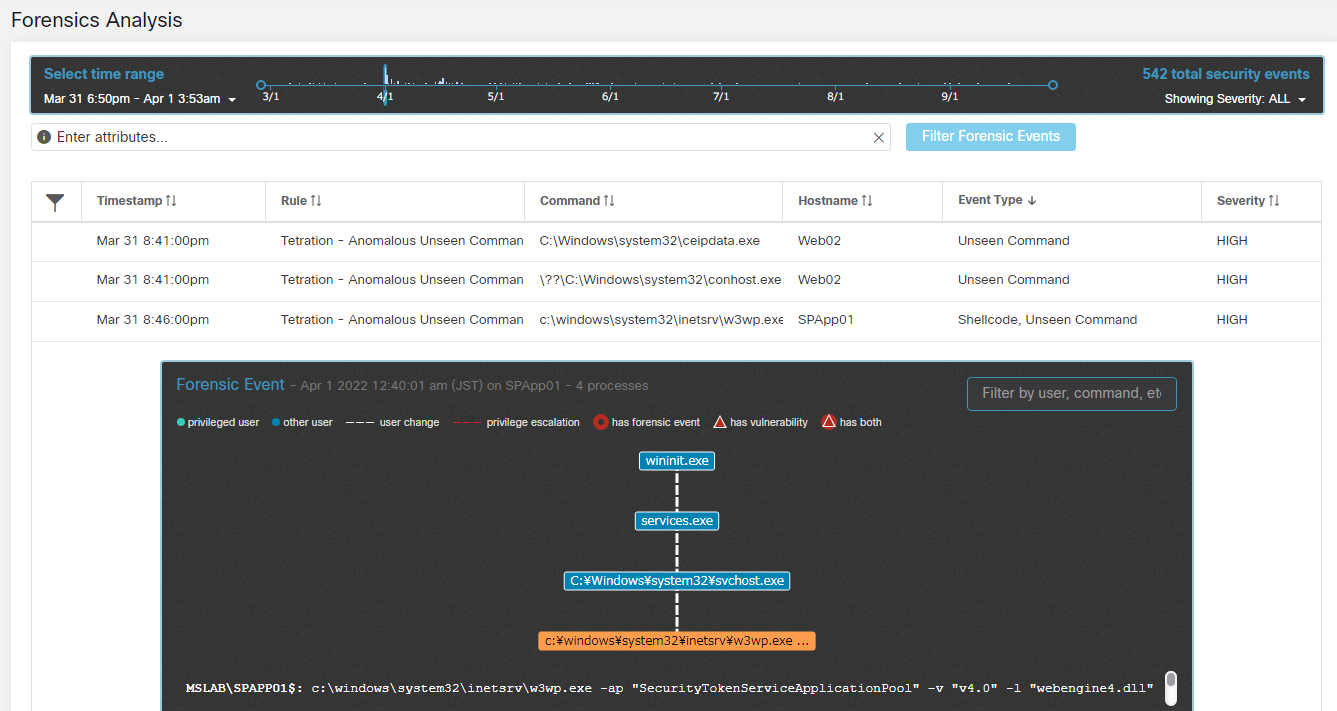

データ センターのワークロードは特定の機能やアクティビティのために用意されます。そのため、異常な動作を検出する際にはワークロードの動作をベースライン化し、そこから外れた動作をプロアクティブに検出することが有効な手段となります。これを実現するために、Cisco Secure Workloadはワークロードのプロセスと通信アクティビティを監視し、次のようなさまざまな悪意のある動作を検出できます。

・権限昇格

・シェルコードの実行

・MITRE が特定したテクニックと戦術

・サイドチャネル攻撃

・ユーザー ログインの疑わしい動作

-図1:異常な動作の検出-

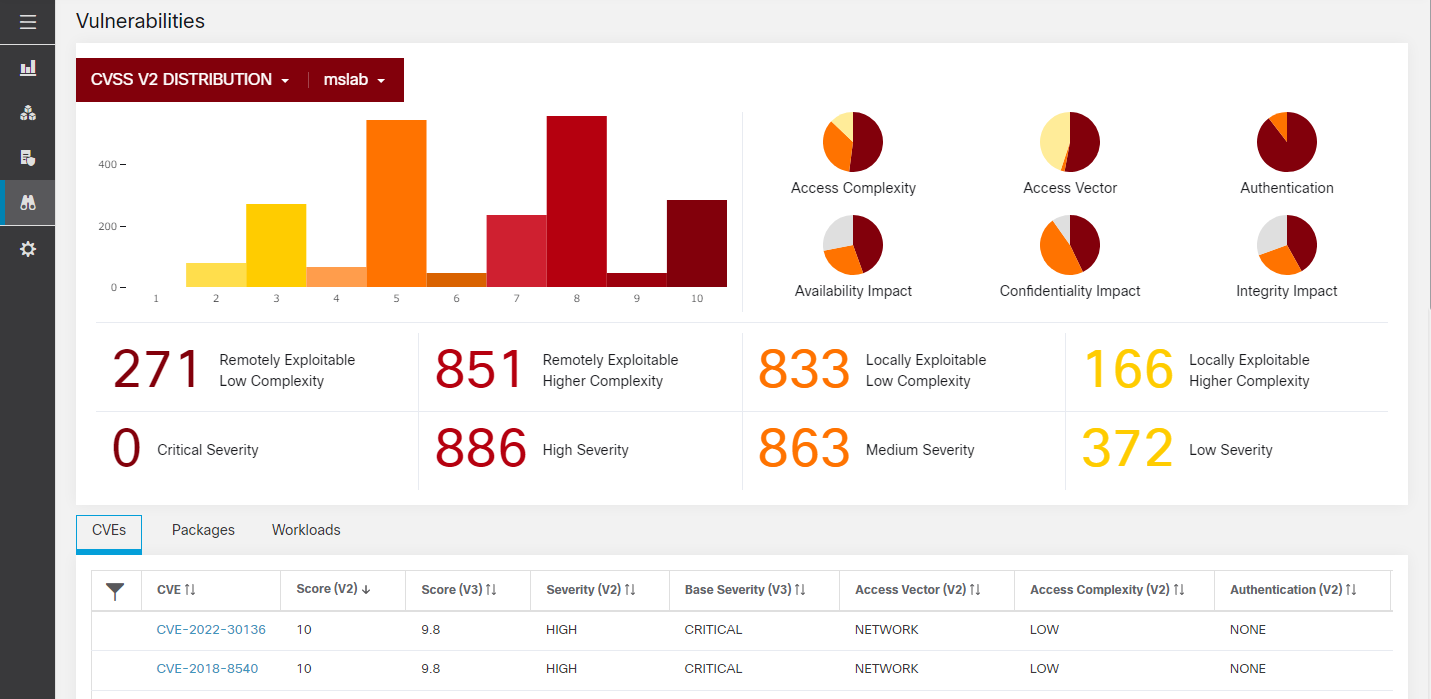

ソフトウェアの脆弱性の検出

ソフトウェアパッケージや、OS バージョンに関連する脆弱性を放置することは、アタックサーフェスの拡大に繋がります。これに対して、Cisco Secure Workloadでは、サーバにインストールされているソフトウェアパッケージとバージョン情報を取得し、いずれかのパッケージバージョンに既知の脆弱性やエクスポージャーがある場合、その重大度とともに迅速に特定します。これらの情報に基づいて通信の制御やパッチの適用など優先順位に応じた対処が可能となります。

また、脆弱性やソフトウェアパッケージを検索するフィルターを作成し、ポリシー適用に利用できます。

例)CVEスコアx.x以上の脆弱性を持つワークロード、バージョンx.x 以下のOpenSSLをもつワークロードといったフィルターを作成し、対象に対して一時的にワークロード隔離するといったアクションが可能

これによって、新しいワークロードに同じ脆弱性があるケースなどにおいても、フィルターはダイナミックにそのワークロードを特定し通信を制限することが可能となります。

-図2:検出された脆弱性-

まとめ

今回はCiscoゼロトラストセキュリティのWorkloadの側面から、どのようなセキュリティ対策が行えるのか紹介しました。また、全3回のブログを通してCisco ゼロトラストセキュリティについて触れてきました。下部の関連ページ欄に過去ブログのリンクを張らせて頂きましたのでご興味のある方はこちらも参照下さい。これらの記事がゼロトラスト実現への手がかりとなれば幸いです。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。