- ライター:渡部 満幸

- 2004年4月1日、ネットワンシステムズ入社。

応用技術、製品主管部門、製品担当業務で技術者として15年以上勤務。

主としてCisco製ローエンド~ハイエンドルータ製品の技術担当として15年の経験があります。

Cisco製だけでなくJuniper製、Nokia製ハイエンドルータの技術担当としても兼務経験があります。

現在はCisco製ロー/ミドルレンジルータ、Catalystスイッチ製品群およびVMware SD-WAN (VeloCloud)の技術担当。

目次

みなさまこんにちは。

ネットワンシステムズの渡部です。

前回の「VMware SD-WANとSASEの概要」では簡単に概要をご紹介しましたが、今回はSD-WANから見てSASEへはどうつながるのかをご紹介します。

VMware SD-WAN™をVMware Cloud Web Security™に接続する

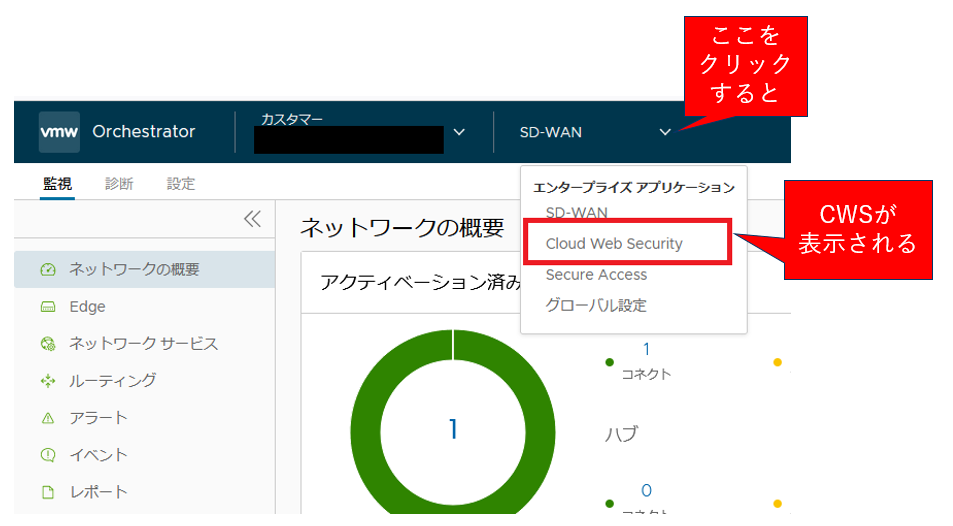

実は利用者の皆様がVMware Cloud Web Security(CWS)を利用するために、Orchestrator上で特別な操作を行う必要はありません。

もちろんCWS利用に必要なライセンスをご購入いただく必要はありますが、お客様のCWSへのアクセス権はVMware社あるいは当社のようなPartner企業によって自動的に有効化されます。

アクセス権が有効化されると、下図のように新オーケストレータUIの画面でCWSを選択できるようになります。

図1. VMware SASEへのアクセス権が有効化された状態の設定画面

SD-WANとCWSの動作

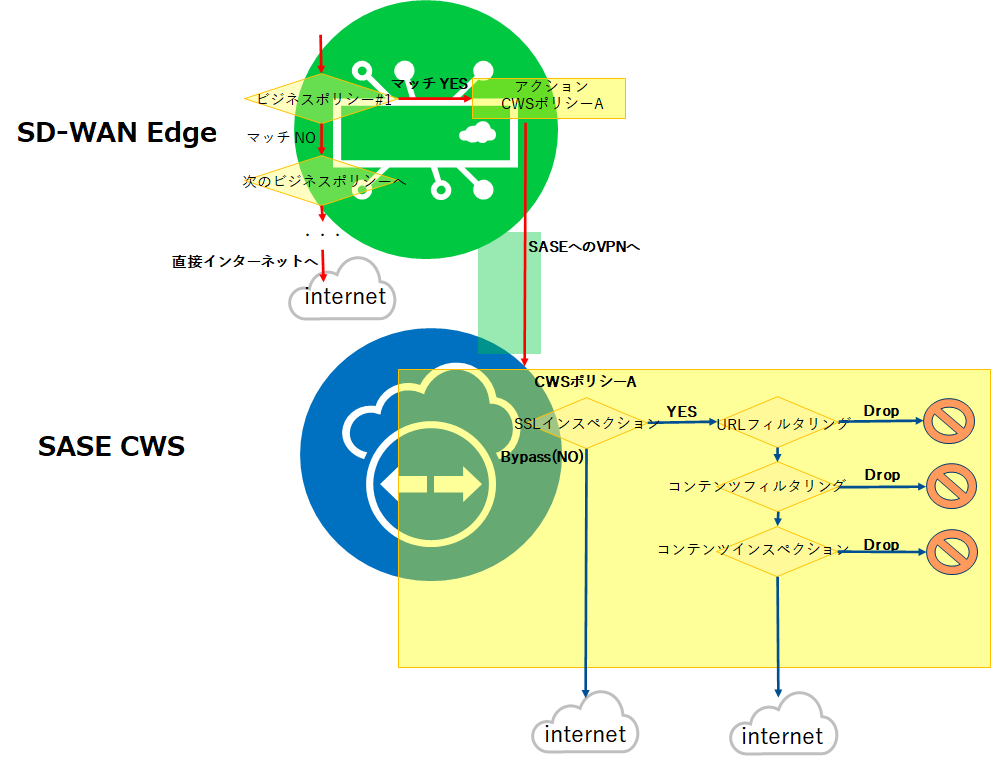

SD-WANとCWSの連携動作は、以下のような処理順で行われます。

図2. SD-WANとSASEの処理とトラフィックの流れ

SD-WAN Edgeへ到着したトラフィックは、まずSD-WAN Edge内のビジネスポリシーによってSASE宛てなのか、そうでないのか判断が行われます。

SD-WAN EdgeでSASE宛てであると分類されたトラフィックはSASE宛てのVPNトンネルへ送られます。

VPNトンネルからSASEへ到着したトラフィックは、該当するCWSポリシーの内容に従ってSSLインスペクション、URLフィルタリング、コンテンツフィルタリング、コンテンツインスペクションの順に処理され、ポリシーに違反や異常が無ければインターネットや各種クラウドサービスへ送られます。

SD-WANとCWSの設定例

それでは具体的な例を挙げて設定手順と動作をご紹介します。

次のような要件をOrchestratorで設定してみます。

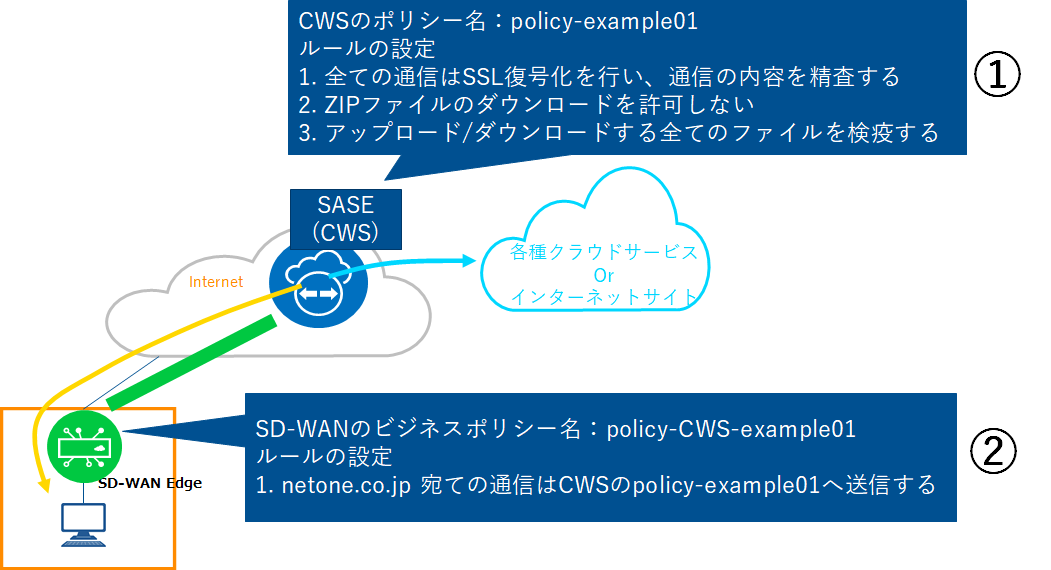

図3. 設定要件のサンプル

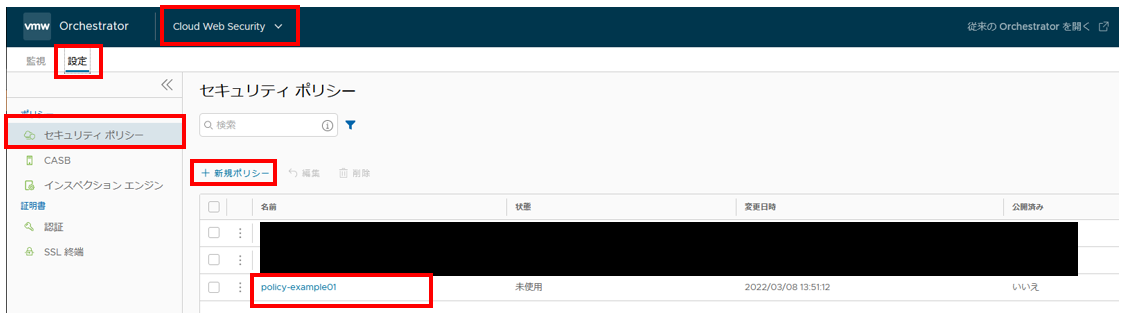

はじめに、CWSのセキュリティポリシーを定義する必要があります。

新しいオーケストレータUIからCloud Web Securityを選択し、設定>セキュリティポリシー>新規ポリシーをクリックしてセキュリティポリシーを作成します。

下図では既にpolicy-example01を作成済みです。

図4. policy-example01を新規作成

上図でポリシー名の右側、状態の列が「未使用」、公開済みの列が「いいえ」になっていることを覚えておいてください。

このセキュリティポリシーはSD-WAN Edgeで参照されておらず、なおかつ設定内容が反映/有効化されておらず、利用できない状態であることを意味しています。

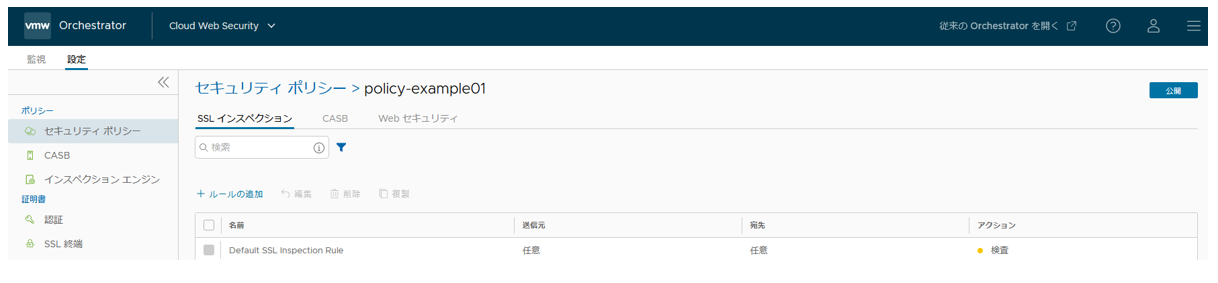

新規セキュリティポリシーを作成するか、あるいはセキュリティポリシー一覧でポリシー名をクリックすると、以下のようにポリシーのルール設定画面へ移動します。

図5. policy-example01内のSSLインスペクション設定画面

CWSのセキュリティポリシーは「SSLインスペクション」、「CASB」、「Webセキュリティ」の3つに大別されています。

現在のインターネット通信は、ほぼ全てhttpsが利用されているため、通信の内容を検査するためにはSSLインスペクションは必須と言えます。

そのためCWSではDefaultルールとして全ての通信にSSLインスペクション(CWSでいったんSSLを復号化する)を実行します。

この画面でルールの追加をクリックすると、SSLインスペクションの例外、つまり復号化処理を行わないケースを定義することができます。

今回の例では「1. 全ての通信はSSL復号化を行い、内容を精査する」としていますので、例外ルールは追加しません。

次に、WebセキュリティをクリックしてCWSのルール設定画面へ移動します。

図6. Webセキュリティ、URLフィルタリングの設定画面

この例ではURLフィルタリングの要件はありませんので、ルールを追加する必要はありませんが、例としてnetone.co.jpのドメインを許可する設定を入力しています。

下の3行はDefaultルールで、全ての通信を許可する設定です。

URLフィルタリングの設定画面では、コンテンツカテゴリ、脅威カテゴリ、ドメインをマッチ条件として許可するか、拒否(Drop)するかを指定することが可能です。

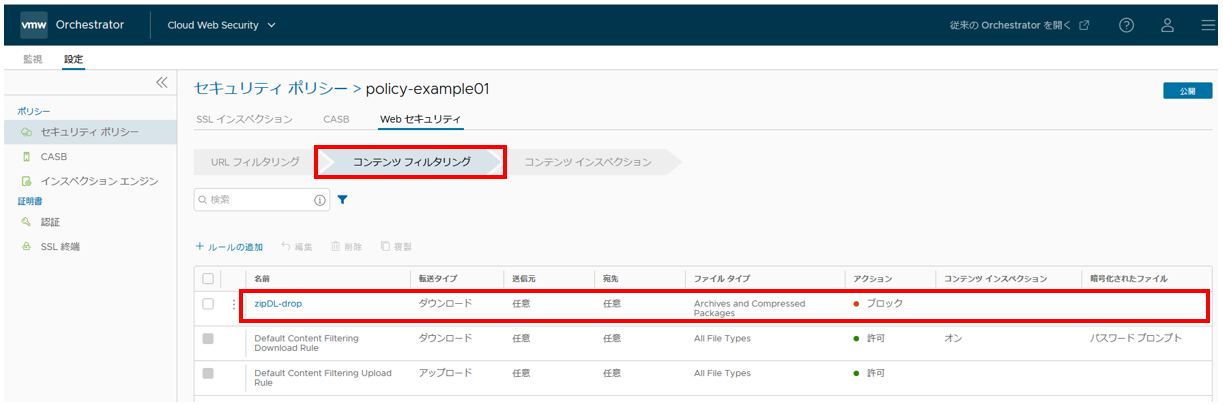

続いて次の要件である「2. ZIPファイルのダウンロードを許可しない」は、コンテンツフィルタリングで設定します。

図7. Webセキュリティ、コンテンツフィルタリングの設定画面

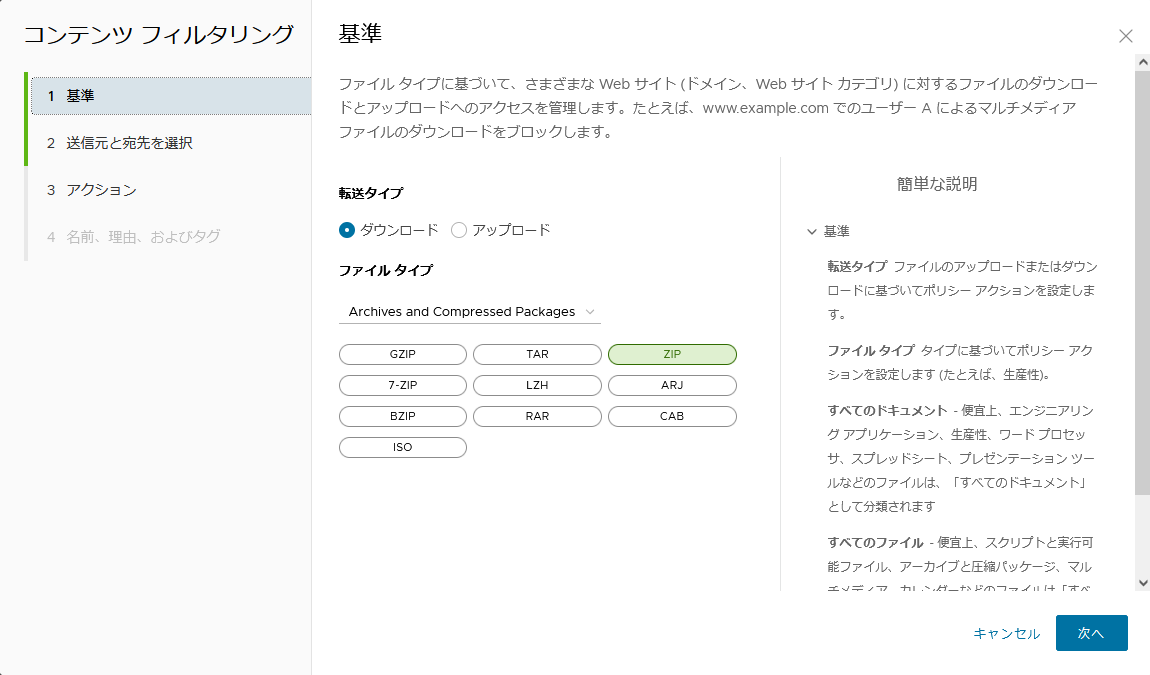

図8. コンテンツフィルタリングの設定画面:ダウンロード方向のZIPファイルを指定した例

ルールの追加をクリックし、マッチ条件としてダウンロード方向のZIPファイルを指定しています。

アクションでブロックを指定すると、ZIPファイルのダウンロードがCWSによってブロックされます。

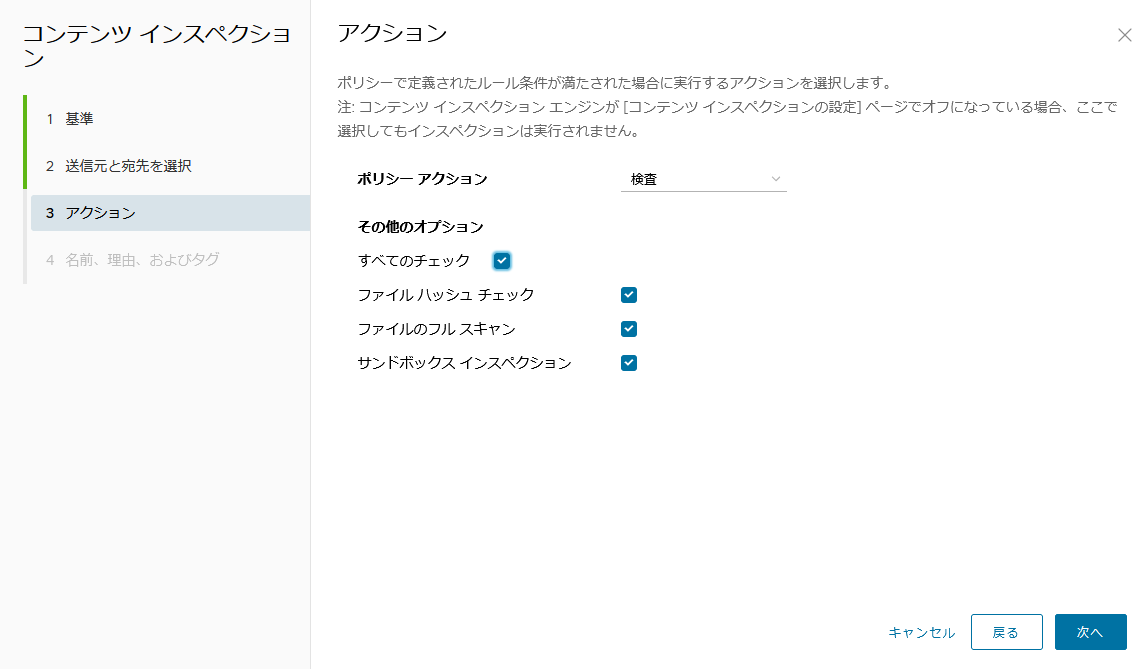

最後に「3. アップロード/ダウンロードする全てのファイルを検疫する」の要件をコンテンツインスペクションで設定します。

図9. Webセキュリティ、コンテンツインスペクションの設定画面

図10. コンテンツインスペクションの設定画面:アクションとして検査を指定し、ファイルハッシュチェック、脅威のスキャン、サンドボックスの全てを実行する設定例

ルールの追加をクリックし、マッチ条件としてアップロードとダウンロード、全てのファイルを対象にします。

アクションとして検査を指定し、検査の内容としてファイルハッシュ、脅威のスキャン、サンドボックス(CWS内部の隔離ゾーン)内でテスト実行するように設定します。

それぞれのオプションが具体的にどのような処理を行うのかについては、VMware Cloud Web Security 設定ガイド の コンテンツ インスペクション カテゴリ を参照ください。

ここまででCWS側の設定が終わりました。

最後に、ページ右上の「公開」ボタンをクリックしてポリシーを有効化します。

図11. ポリシーの公開

図12. セキュリティポリシー一覧でpolicy-example01の公開済みが「はい」になっていることを確認

ここまででSASE側の設定は完了で、SD-WAN Edgeのビジネスポリシーから、セキュリティポリシーのpolicy-example01を選択できるようになります。

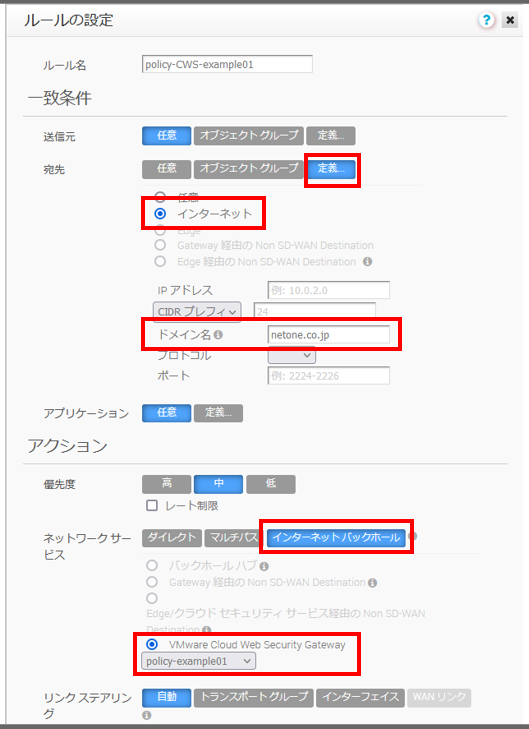

次に、従来のオーケストレータUIからSD-WAN Edge側のビジネスポリシーを設定します。

SD-WAN Edge側の設定は非常に簡単で、以下のポリシーを新規作成するだけで完了です。

図13. SD-WAN Edge側でトラフィックをCWSポリシーへ送信する設定例

設定のポイントは下記の2点です。

- 宛先をインターネットにすること

- ネットワークサービスでインターネットバックホールを選択すること

上記の2点を満たしていれば、CWSで公開済みのセキュリティポリシーを宛先として指定できるようになります。

設定を保存するとCWSのポリシー一覧で状態が使用中に変わり、設定が反映されていることがわかります。

図14. CWSポリシーの状態が使用中に変化

まとめ

前回、今回と2回に分けてVMware SD-WANとVMware SASEの概要、動作、設定例をご紹介いたしました。

ご覧いただいたとおり、ネットワークとセキュリティの統合された管理運用が可能になっており、設定も非常にシンプルで簡単に利用できます。

他社のクラウドセキュリティと併用するケースと比較すると、接続の難易度は皆無で、設定画面も統合されていて、非常にわかりやすいユーザインタフェースであり、セキュリティ素人の筆者でも意図した要件をスピーディに実現できる造りになっています。

記事のボリュームの都合でご紹介できなかった様々な機能や動作の詳細につきましては、次回以降で機会がありましたらご紹介していきたいと思います。

それではまた次回お会いしましょう。

免責事項

VMware SASE Version 4.5.0における動作です。

今後のアップデートにより動作が変更される可能性があります。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。