- ライター:田中 勝也

- WAN最適化や帯域制御分野などの技術担当を経て、ADC(Application delivery controller)分野の製品及びSSL/TLS、Webアプリケーション、DNS セキュリティなどのテクノロジーの評価・検証・技術支援を担当

目次

SSL/TLS

SSL/TLSは、クライアントとサーバ間で安全に通信するためのセキュリティプロトコルです。

通信の暗号化・接続先の確認・通信中のデータ改ざん防止ができ、Webブラウザで「https://」で始まるURLはSSL/TLSを利用した通信をします。

常時HTTPS化の流れでSSL/TLSを利用するWeb通信の割合が増え、現在ではほとんどのWeb通信がSSL/TLSを利用しており、SSL/TLSはWeb通信で重要なプロトコルです。

SSL/TLSは下記表に記載したバージョンが存在し、TLS 1.3は、SSL/TLSの最新バージョンのプロトコルです。

TLS 1.3は今までに見つかった攻撃手法への対策や弱い暗号アルゴリズムの削除などが行われ、TLS 1.2よりも安全なセキュリティプロトコルです。

| バージョン | 仕様化された年 |

| SSL 3.0 | 1995年 |

| TLS 1.0 | 1999年 |

| TLS 1.1 | 2006年 |

| TLS 1.2 | 2008年 |

| TLS 1.3 | 2018年 |

サーバの暗号通信に関わる設定ガイドラインとして、2020年7月に更新されたIPAのTLS暗号化設定ガイドラインがあり、「高セキュリティ型」「推奨セキュリティ型」「セキュリティ例外型」の3段階のサーバの設定基準が記載されています。

SSL 3.0 / TLS 1.0 / TLS 1.1は、推奨セキュリティ型への移行完了まで暫定運用を想定した「セキュリティ例外型」で、継続利用せざるを得ない場合のみ利用可能で、一般的には利用不可です。

TLS 1.2 / TLS 1.3は、「高セキュリティ型」と「推奨セキュリティ型」で、必須またはオプションで利用可能を要求しています。

そのため、従来から対応しているTLS 1.2だけでなく、TLS 1.3も対応する必要があります。

TLS 1.3対応にするには、Webブラウザとサーバの両方が対応する必要があります。

実際の環境では冗長化やセキュリティ強化のため、サーバの手前でADC(アプリケーションデリバリコントローラ)製品やサービスを使用するため、サーバの代わりにADCがTLS 1.3対応する必要があります。

主要なWebブラウザ、サーバ、ADCはTLS 1.3対応が速く、バージョンアップや設定変更でTLS 1.3対応が可能です。

TLS 1.3対応は、各製品のマニュアルで確認できますが、TLS 1.3を使用する場合の性能も確認する必要があります。過去にはSSL/TLS関係で、証明書をRSA 1024ビットからRSA 2048ビットに変えると性能が大幅に低下、楕円曲線暗号を使用すると性能が大幅に低下など、性能を確認せずに変更すると痛い目に合う事象がありました。

性能測定

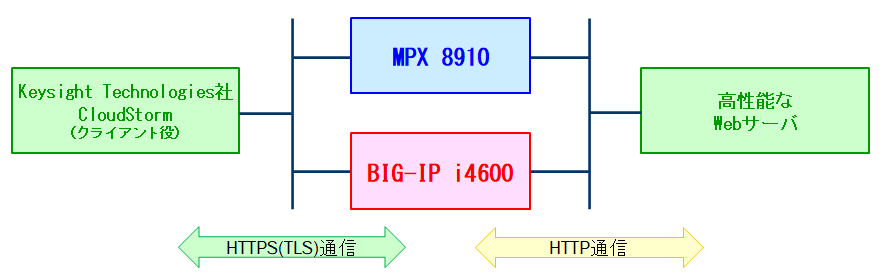

弊社では高性能なトラフィックジェネレータを使用して、性能測定できる環境があります。Citrix Systems社 Citrix ADCとF5 Networks社 BIG-IPの2つの製品で、TLS 1.2とTLS 1.3の性能差について性能測定してみました。

■使用した各製品の仕様

| Citrix Systems社 | F5 Networks社 | |

| 機種 | MPX 8910 | BIG-IP i4600 |

| バージョン | 13.0-71.44 | 15.1.2 |

|

SSL(ECC) |

6,000 tps | 6,500 tps |

■構成

■暗号スイート

| バージョン | 暗号スイート |

| TLS 1.2 | TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 |

| TLS 1.3 | TLS_AES_128_GCM_SHA256 |

SSL/TLSは、暗号通信を開始する時のSSLハンドシェイクの負荷が高く、その後の暗号化通信は負荷が低いため、秒間の新規SSLハンドシェイクで測定しました。

詳細な検証条件や検証結果は、ブログでは残念ながら公開できませんが、どちらの製品もTLS 1.2とTLS 1.3でほぼ変わらない測定結果でした。

まとめ

今回性能測定したCitrix ADCとBIG-IPは、性能面も安心してTLS 1.3を有効にできることが確認できました。

他のADCやサーバでTLS 1.3を有効にしてない場合も、対応バージョンや性能を確認して、TLS 1.3で安全な通信を実現しましょう。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。