目次

みなさん、こんにちは。

ビジネス開発本部応用技術部の上原です。

ネットワンに入社して11年経ちました。

さまざまな業務を経験し、特にセキュリティ関係の業務に多く携わったことで、高度なセキュリティ認定資格のCISSPとCCIE-Securityを取得できました。これらを達成できたのは、ネットワンという組織において、セキュリティに関する私を取り巻く環境がうまく回っていたからだと思います。

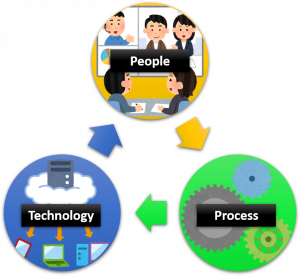

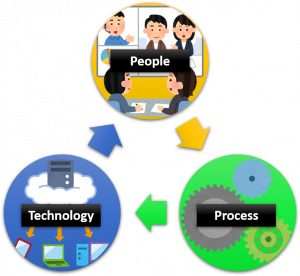

私はITの世界で組織と個人が成長する重要な要素は、「人(People)」「プロセス(Process)」「技術(Technology)」の3要素(PPT)がバランスよく結合できていることだと考えています。このブログでは、第1回目は「PPTの3要素とセキュリティの関係とは」、「プロセス(Process)、技術(Technology)に対する認定(Certification)があること知っていましたか?」について書いていきます。第2回目は人(People)に対する認定で「現在最も価値があると考えられるセキュリティ認定(Certification)は何か」についてお伝えし、第3回目は「ほんとうに必要なセキュリティ人財ってどんな人のことを指しているのか」について述べていきます。

PPTの3要素とセキュリティの関係とは

最初に全3回を通してのテーマになっている「PPTの3要素」について説明します。

この用語は聞き慣れないかもしれませんが、ITIL※1の運用要素やCMMI※2の開発要素などでも重要視されている要素のことを指しています。何かを改善するとき、この3つのバランスが何事にも大切になってきます。どれか一つだけとか、どこかが不足していると、よい結果が出ない・結果がでるまでに時間がかかる・何かを犠牲にしないといけない、などのマイナスな部分が出てきてしまいます。

これを組織におけるセキュリティ対策に当てはめると、Process だけでは、締め付けがきつくなり、それを守るために多くの負担が強いられることになります。Technology (Tool)だけでは、中身が複雑で普段と違う動作をしたら修正できなかったり、高度なスキルが必要で十分に機能を扱い切れずに抜け道手段を使ってしまう人が出てきたりと、うまくいきません。またPeople(教育や育成ととらえるとわかりやすいです)だけでは、その人財が組織から離れたら立ち行かなくなります。

現場の声 =「しょぼい機器を導入しても、運用がきちんと行える方がセキュリティ的には遥かに良い!」

このように、この3つのバランスを考えて、それぞれ有機結合するようなアプローチがセキュリティ対策には重要となります。

プロセス(Process)、技術(Technology)に対する認定(Certification)があること知っていましたか?

皆さんは就職活動をするときに、企業のホームページを確認しますよね。そのときに「環境マネジメントISO14001取得」や「製品○○○はfips140-2暗号化準拠」といった内容を目にすると思います。また、入札案件で「ISO15408 EAL2以上対応の侵入防御システムを判定条件とする」などの要求仕様が記載されていたりすることがあります。これらは、その組織が認定に足るマネジメントができていることや、その商品・製品が標準技術に準拠していることを証明するものとなっています。

セキュリティ「プロセス(Process)」の認定(Certification)

組織のセキュリティ運用プロセスが基準に達しているかを判断・承認する認定(Certification)です。ISO20000シリーズなども運用プロセスのCertificationですが、セキュリティのCertificationも多数あります。

賢者の声 =「組織が認定(Certification)されなくても、社長が承認(Accreditation)すればビジネスは進みます」

- PCIDSS(PCIデータセキュリティスタンダード):クレジットカード情報および取り引き情報を保護するために、JCB・American Express・Discover・マスターカード・VISAの国際ペイメントブランド5社が共同で策定した、クレジット業界におけるグローバルセキュリティ基準です。

- ISO27001,27002(情報セキュリティマネジメントシステム(ISMS)認証):情報セキュリティにおける組織のマネジメントとして、自らのリスクアセスメントにより必要なセキュリティレベルを決め、プランを持ち、資源配分して、システムを運用できていることを認証するものです。

- SAS(アメリカの監査基準委員会):SOCクラウドサービスの利用企業における財務諸表監査や内部統制報告制度の経営者評価報告書を規定しています。

- CSA Security, Trust & Assurance Registry (STAR):CSAが公開しているベストプラクティスにクラウドサービスプロバイダがどのように準拠しているかを、ユーザが評価できるようにしたものです。

セキュリティ「技術(Technology)」の認定(Certification)

こちらはあまり日本では聞こえのない言葉かもしれませんが、暗号化を定義していたり、アクセスコントロールを定義していたりする、技術に対する認定(Certification)です。

- FIPS(Federal Information Processing Standardization 140) :FIPS 140-2 暗号モジュールに関するセキュリティ要件の仕様を規定する米国連邦標準規格です。FIPS 140-2は、”レベル1″ から “レベル4” と命名した四つのレベルを規定しています。

- CC (Common Criteria): 情報技術セキュリティの観点から、情報技術に関連した製品及びシステムが適切に設計され、その設計が正しく実装されていることを評価するための国際標準規格(ISO/IEC 15408)です。

第1回目まとめ

少し硬めの内容になっていた今回ですが、最後まで読んでいただきありがとうございました。

まとめると、今回出てきたPCI DSS、ISMS、FIPS、CCなどは、組織体や製品/技術に対するセキュリティ認定で、「プロセス:製品を入れているだけではなく、それをしっかりと運用しているか」・「技術:実装している技術が基準を満たしているか」が評価軸となっている認定でした。

実はこれら評価軸の中には、プロセスや技術以外に「人」の要素も含まれています。とは言っても、ここでは「セキュリティ資格を取らせる」・「セキュリティ資格がいる人を雇う必要がある」という要求事項ではなく、一般の人へのトレーニング要求が中心で、そのプロセス・技術があるかどうかがポイントとなっています。

次回は、視点を「人(People)」に対する認定に移して、記事を書いていきます。

用語(補足説明)

- ※1 ITIL:Information Technology Infrastructure Library(ITIL)とは、ITサービスマネジメントにおけるベストプラクティス(成功事例)をまとめた書籍群です。1989年にイギリス政府のCCTAによって公表されました。ITILの読み方は「アイティル」、「アイティーアイエル」などがあります。

- ※2 CMMI:CMMI能力成熟度モデル統合 (英: Capability Maturity Model Integration, CMMI) は、組織がプロセスをより適切に管理できるようになることを目的として遵守するべき指針を体系化したものです。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。