- ナレッジセンター

- 匠コラム

セキュリティ匠対談 三回目 ~教育現場のセキュリティ対策を強力に推進。教育情報セキュリティガイドラインの内容とは①~

- 匠コラム

- セキュリティ

- ネットワーク

- 仮想化

セキュリティ匠対談 第三回

~教育現場のセキュリティ対策を強力に推進。教育情報セキュリティガイドラインの内容とは①~

執筆者プロフィール

|

山崎 文明:市場開発本部 エグゼクティブエキスパート |

| 国内のセキュリティ第一人者として、今まで数多くの役職を歴任。 著書多数。 官公庁に対しても、積極的なセキュリティ提言を行っている。 |

|

|

栗田 晴彦:ビジネス推進本部 シニアエキスパート |

| CISSP/CCSP/CISA//PCI DSS QSA/PMP セキュリティのコンサルティングや監査に長年従事。 現在は、後進の育成にも力を入れている。セキュリティ匠の会事務局。 |

ガイドラインの発表

| 栗田: | 三回目の今回のテーマは、前回にご紹介した「教育情報セキュリティポリシーに関するガイドライン」(以下、ガイドラインと略称)の内容に関してです。ボリュームが多いので、2回に分けてご紹介したいと思います。 |

|---|---|

| 山崎: | 2017年10月18日に、文部科学省からこのガイドラインが発表になりましたが、その内容はなすべきセキュリティ対策についてより具体的に踏み込んだものとなっています。教育の現場で有効性のある対策が打てるように、例示などで分かりやすく解説しています。例えば、保護対象とすべき文書名やそれに対する個々の対策内容が書かれているのも大きな特徴でしょう。 |

| 栗田: | 私も仕事柄、様々な情報セキュリティポリシー(基本方針)やスタンダード(対策基準)を読みますし、策定したこともありますが、このガイドラインは内容が具体的で分かりやすいという印象を強く持ちました。教育現場という環境を十二分に考えた上でのガイドラインですね。 |

| 山崎: | まさにその通りで、「絵に描いた餅」では意味がありません。今まで発生してしまった教育現場でのセキュリティ事件や事故を実際に防げるかという観点が重要です。では、これからそのポイントについて、いくつか挙げてみたいと思います。 |

ガイドラインの位置づけ

| 栗田: | まず、このガイドラインのセキュリティ対策全体での位置づけはどのようなものなのでしょうか? |

|---|---|

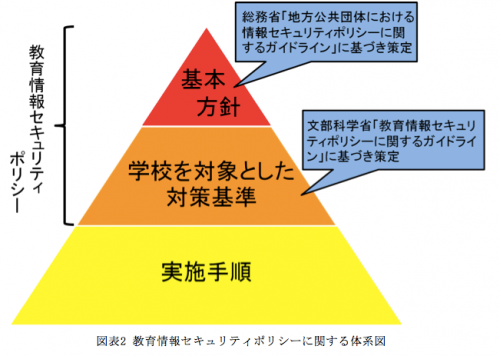

| 山崎: | 下記に示す、セキュリティポリシーに対する体系の中で、「対策基準」にあたるものです。これは、最上位にある「基本方針」と同様に各地方公共団体が作成するものなのですが、その「対策基準」に盛り込まれることが望まれる事項を示したものです。なお、各地方公共団体が必要性の有無を検討し内容を選択することとなる「推奨事項」も含まれています。 |

|

|

| 栗田: | 対策基準に対しての例文があり、さらにその解説もあり、必ずしも情報セキュリティに精通していない人でも内容が分かるようになっています。これをそのまま利用する地方公共団体が多いでしょう。 |

| 山崎: | このガイドラインに沿って対策基準を定めその対策を実施する事で、安心してICTが利活用できる環境となるのです。 |

| 栗田: | とかく、情報セキュリティの中でも制度的な対策は「総論賛成、各論反対」となりがちですが、如何に具体的なところにまで踏み込んだ内容となっているかが重要ですね。これから後は、その具体的なポイントについてお話しいただきたいと思います。 |

CISOをトップとする体制

| 山崎: | このガイドラインでは、第1章が「総則」、第2章が「情報セキュリティ対策基準」という構成です。その第2章では、2.1で対象範囲と用語の説明をまず行っています。それに引き続き、2.2で組織体制への言及があるのですが、例文として冒頭に「副市長をCISOとする」(Chief Information Security Officer、最高情報セキュリティ責任者)とあります。もちろん、都道府県単位では、副知事が該当するのですが、このように役職名が明示されています。CISOは、セキュリティに対して最終的な全権限と責任を負うので、当然予算権限のある上位の役職者にその役についていただく必要があります。 |

|---|---|

| 栗田: | セキュリティ対策には当然コストがかかりますし、教育業務の実施にも深くかかわります。組織内の様々な部門や地方公共団体以外の組織とも調整が必要です。このような立場の人がCISOになるのが最適ですね。 |

| 山崎: | まさに、そうです。また、副市長がCISOだと、教育現場の方の意識も変わってくるでしょう。情報セキュリティに対する取り組みの「本気度合」が異なってくるのです。 |

| 栗田: | 体制面でのその他のポイントは何でしょうか? |

教育現場に即した情報資産の分類

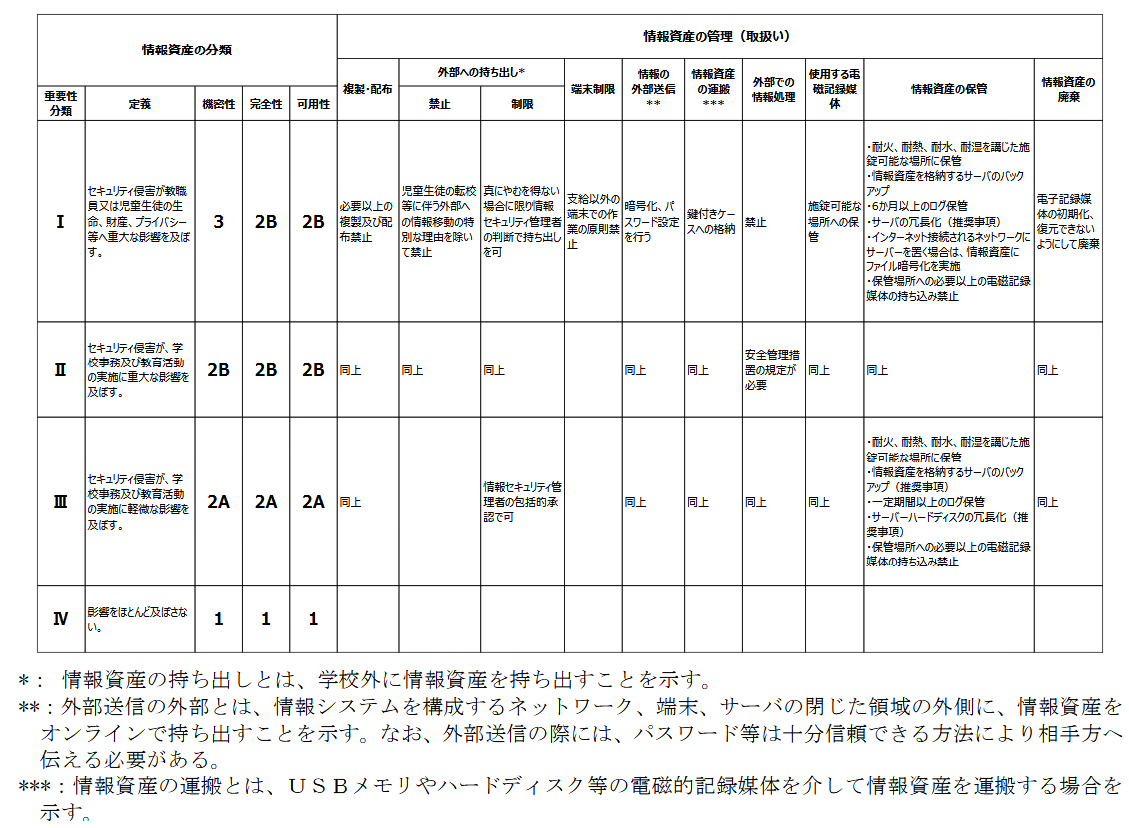

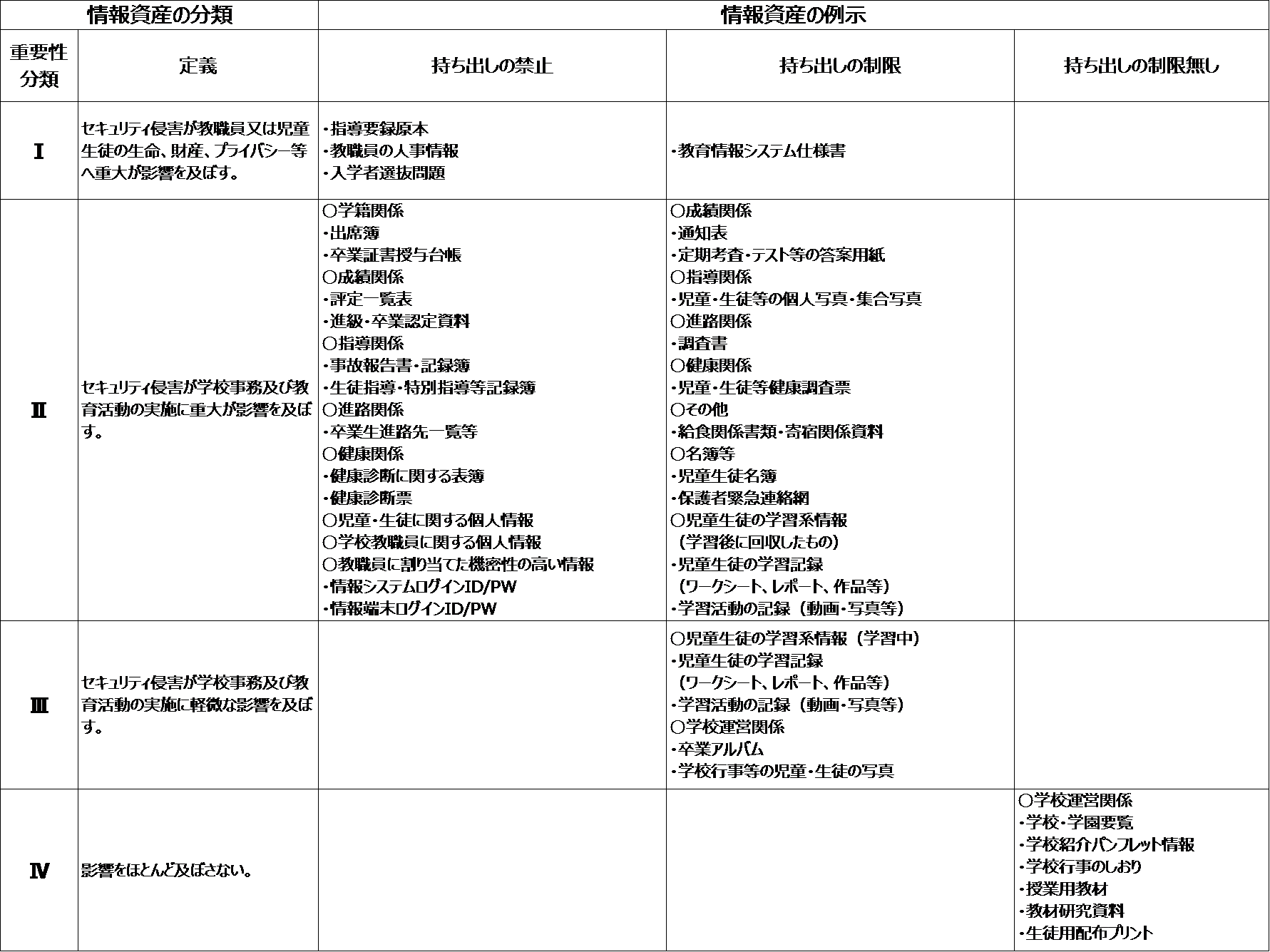

| 山崎: | 2.3は情報資産の分類と管理方法に関する項目ですが、「2A」、「2B」という分類が出来ています。総務省の官公庁向けガイドラインにはこの分類はないので、まさに教育現場に即して定義されたものです。 |

|---|---|

| 栗田: | 具体的には、どのような内容なのでしょうか? |

| 山崎: | 大まかにいうと、児童生徒の機微な個人情報が含まれ教職員のみのアクセスが許される校務情報は「2B」に該当し、授業や学習で使用される学習情報は「2A」に該当します。これらは、漏洩時や紛失時のリスクが異なるので異なった対応が必要ということです。 |

| 栗田: | もし、これらの区分が無かったら、同じ情報資産分類ということで同じセキュリティ対策になってしまう可能性があるわけですね。すると、校務情報としてはセキュリティ対策が不十分、あるいは学習情報としてはセキュリティ対策がやりすぎで使いづらいどちらかになるので、いずれにしろ望ましい姿ではありませんね。不思議に思う人も多いでしょうが、セキュリティ対策のやりすぎも多くの弊害をもたらしますね。 |

| 山崎: | そうです。そのために、情報特性に応じた新たな分類が記載されているのです。また、機密性、完全性、可用性それぞれに、1、2A、2B、3の情報資産分類がある(3は、機密性のみ)ので、理論的にはそれら3つの組み合わせで4*3*3通りの資産分類となるのですが、より分かりやすく総合的に捉えた「重要性分類」という概念を導入して、情報資産を4つの分類に分ける方法を解説しています。 |

| 栗田: | 下記が、その内容の例示ですね。これだと、すべての人が明確に判断できます。 |

|

|

| 実際に、各情報がどれにあたるかを判断しそれに基づいて対策を行うのは現場の方なので、このような具体性があるものは大変助かると思います。コンサルティングの基本として、物事は大中小、松竹梅、HMLなどのように、3つに分類するとわかりやすいというのがあります。人が区別付けられるのはせいぜい3~4個なので、これなら実運用上でも分かりやすいです。 | |

重要度に応じた具体的なセキュリティ対策

二要素認証による認証強化

| 山崎: | まず、一つのポイントとして、校務系情報にアクセスする端末に二要素認証を求めるというのがあります。つまり、パスワードの認証だけでは校務系のシステムや情報にアクセスできないわけです。 |

|---|---|

| 栗田: | 佐賀県学校教育ネットワーク不正アクセス事件でも、偽画面でIDとパスワードを盗むというのがありました。また、標的型攻撃では端末の乗っ取りをして、キーロガーなどで、入力内容を盗み取るのは常套手段です。パスワードだけでは脆弱ですね。 |

| 山崎: | はい、そうです。このガイドラインでは、二要素認証を、「知識認証、生体認証、物理認証のうち、異なる認証方式2種類を組み合わせ」と明記しているので、認証におけるセキュリティ強化が担保されます。 |

| 栗田: | PCI DSS(クレジットカード業界でのデータセキュリティ基準)では、最近すべての管理者アクセスで、二要素認証を求められることとなったのですが、わざわざ要件の欄に「2つの個別パスワードは、二要素認証ではない」と明記しています。 |

| 山崎: | 多くの攻撃では、パスワードが複数になったとしても破られてしまいます。実効性のためにも、二要素認証を正しく定義するのは重要です。 |

| 栗田: | 本当にそう思います。今回は、どうも有難うございました。次回のその他の技術的なポイントについて説明したいと思います。 |

Webからのお問い合わせはこちらから

ナレッジセンターを検索する

カテゴリーで検索

タグで検索