- ライター:植谷 昌博

- 2017年にネットワンシステムズ株式会社に入社し、CiscoのWireless製品担当として技術調査、検証評価、提案および導入支援に従事。

現在は、セキュリティ分野の担当領域拡大のため、F5製品を対応中。

目次

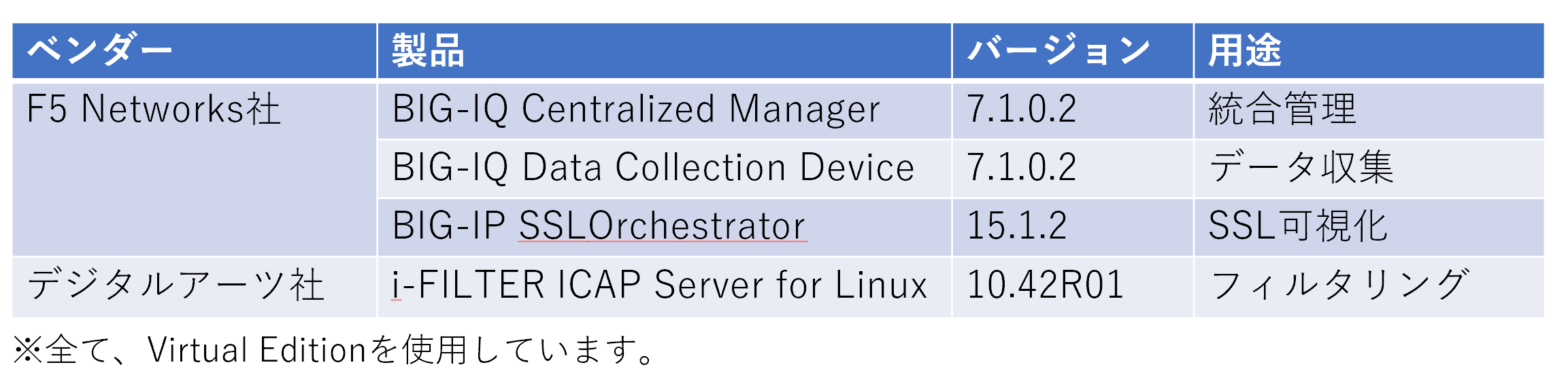

検証例

構成のイメージと動作フローは下記となります。

動作確認

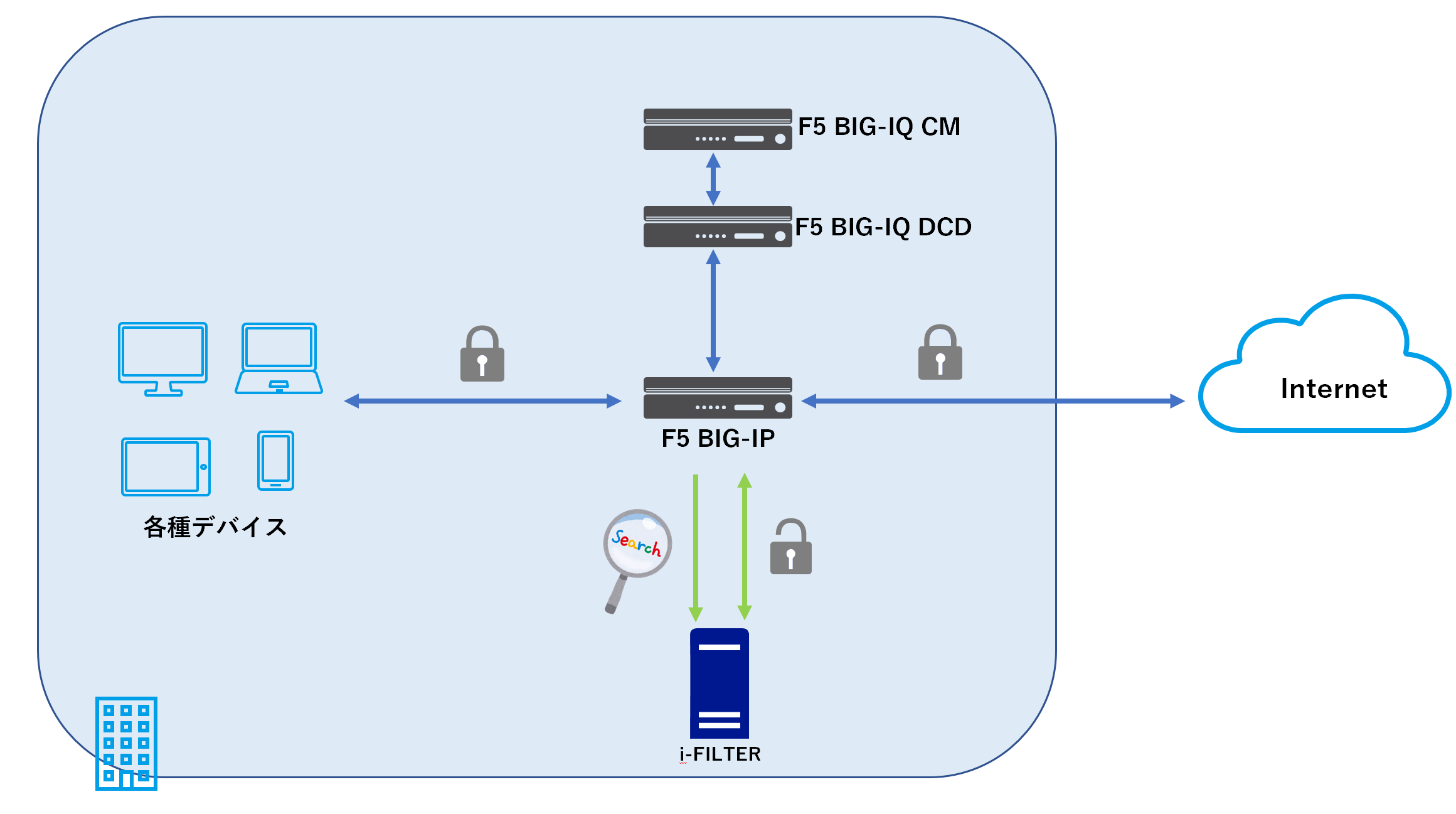

今回の動作確認では、YouTubeおよびAmazonのWEBサイトをテストとして使用しています。

※あらかじめ、i-FILTERのカテゴリフィルタおよびURLフィルタにて上記のサイトをブロックしています。

- 1. デバイスのブラウザより、YouTubeへアクセスすると下記のようにブロック画面となり、i-FILTERによってブロックされたことがわかります。

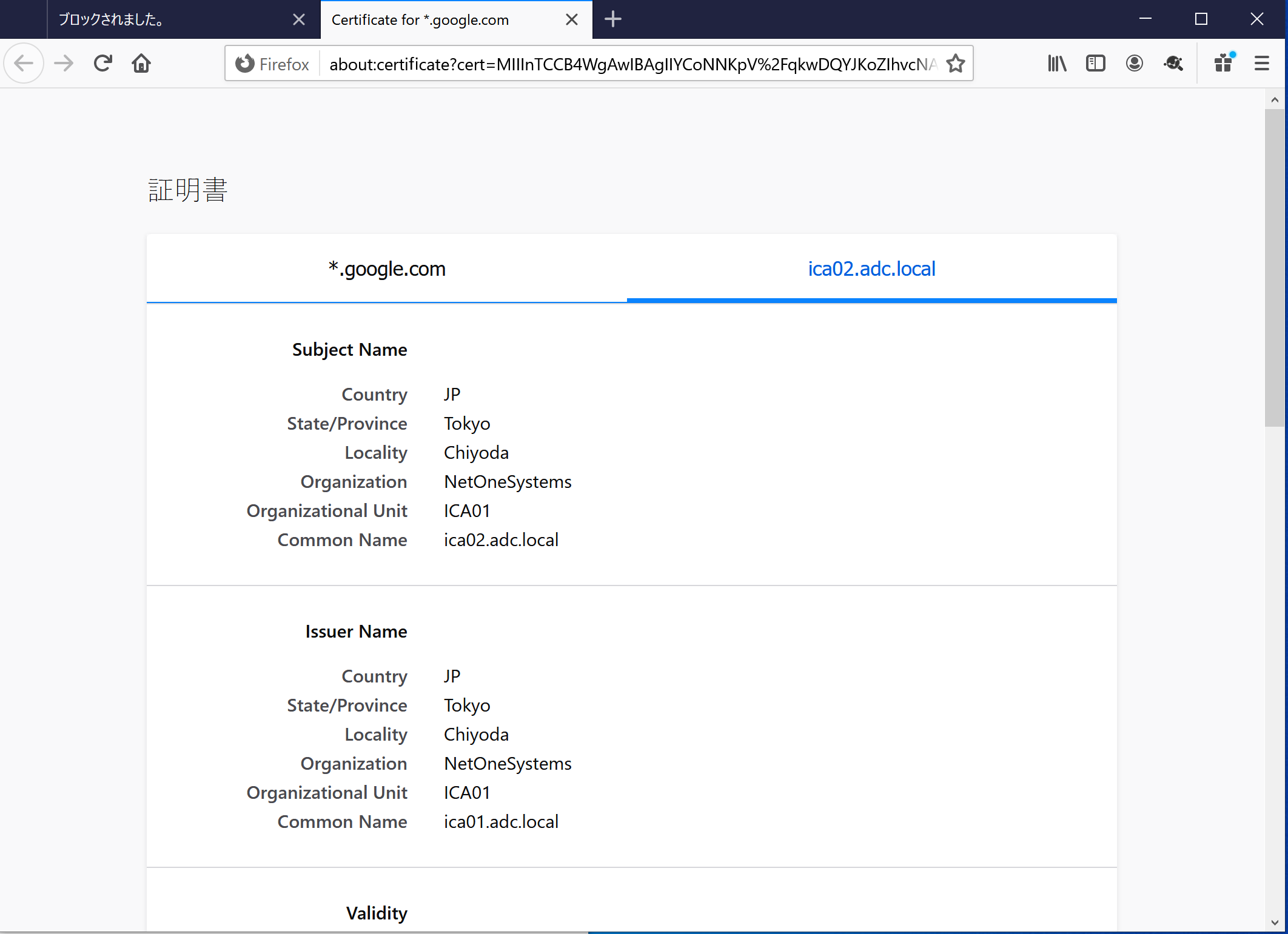

2. 証明書を確認すると、BIG-IPにて発行したものとなっています(BIG-IPで再暗号化しているため)。

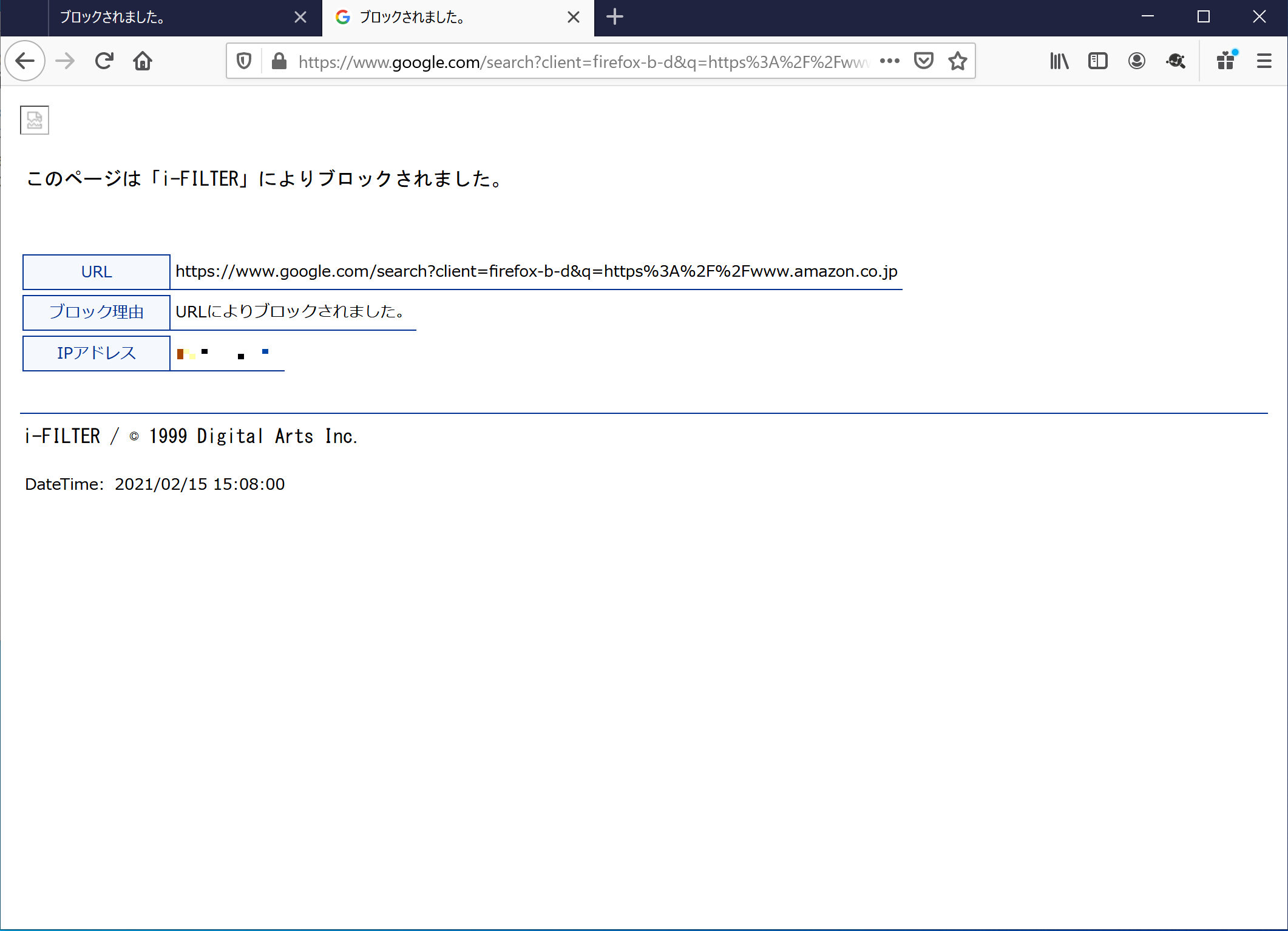

3. 次に、Amazonへアクセスすると下記のようにブロック画面となり、i-FILTERによってブロックされたことがわかります。

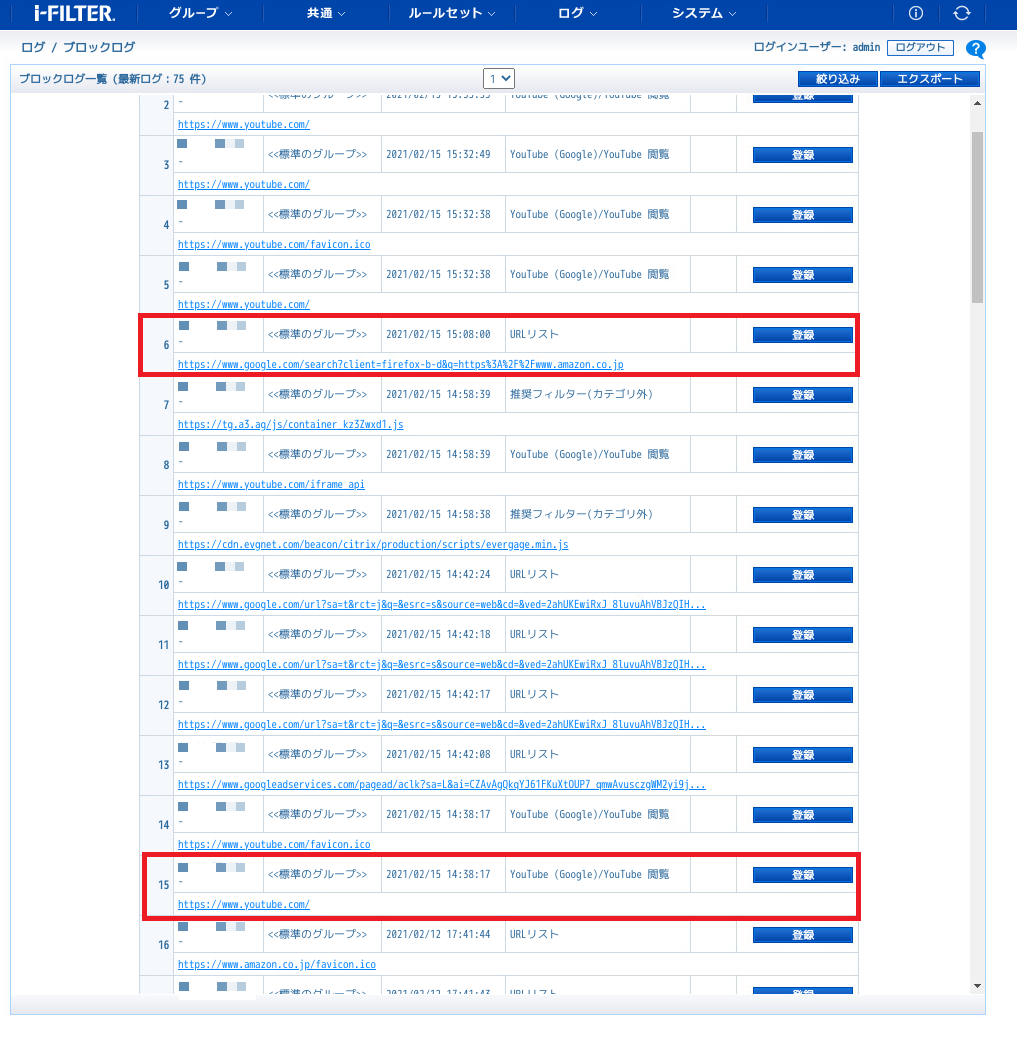

4. i-FILTERのログを確認すると、それぞれブロックしていることが確認できます。

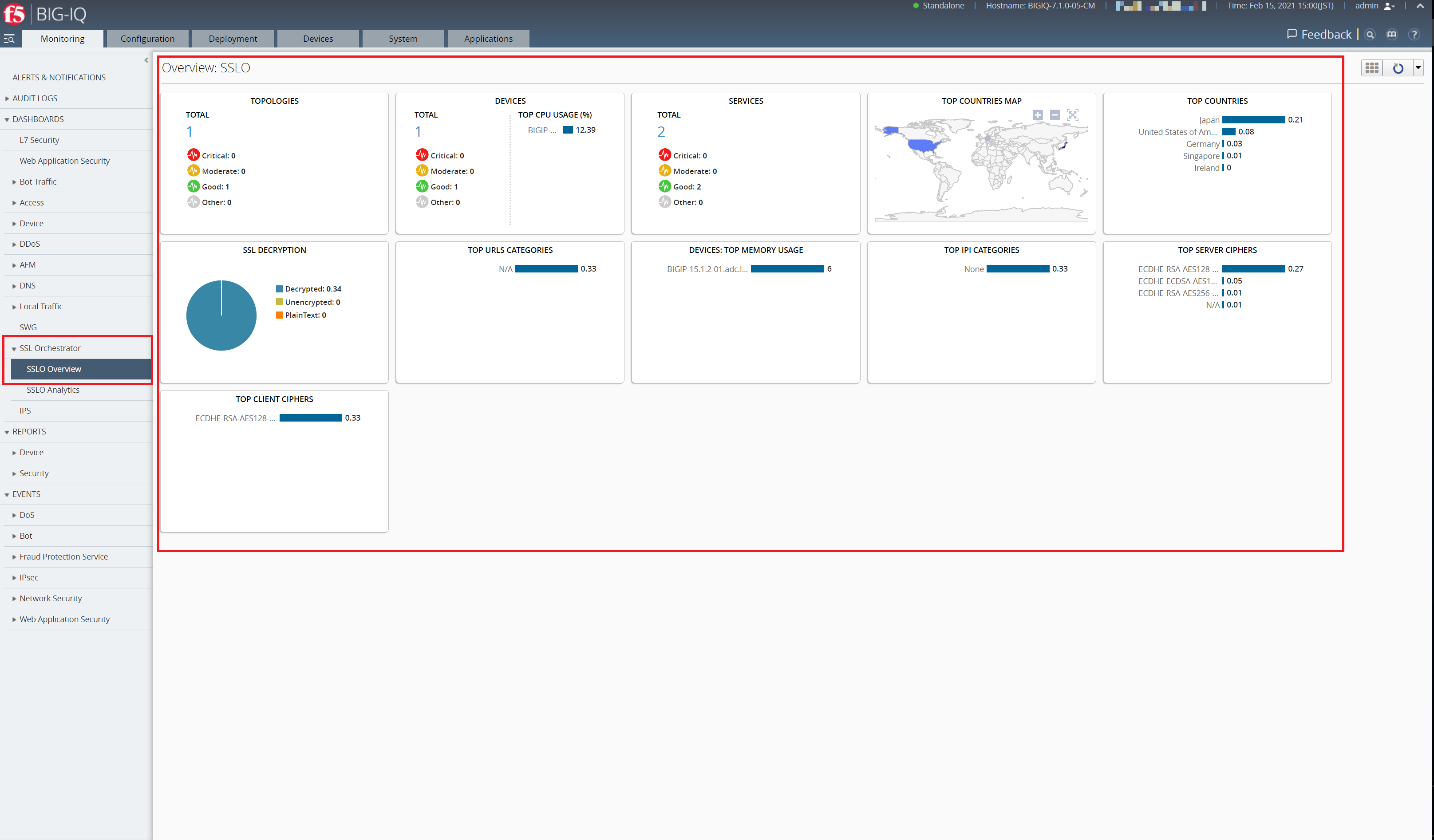

5. BIG-IQにて、BIG-IPを管理しているためモニタリングのOverviewより、SSL可視化設定やURL接続先、Server/Client SSL Cipherの状況を一覧として確認できます。

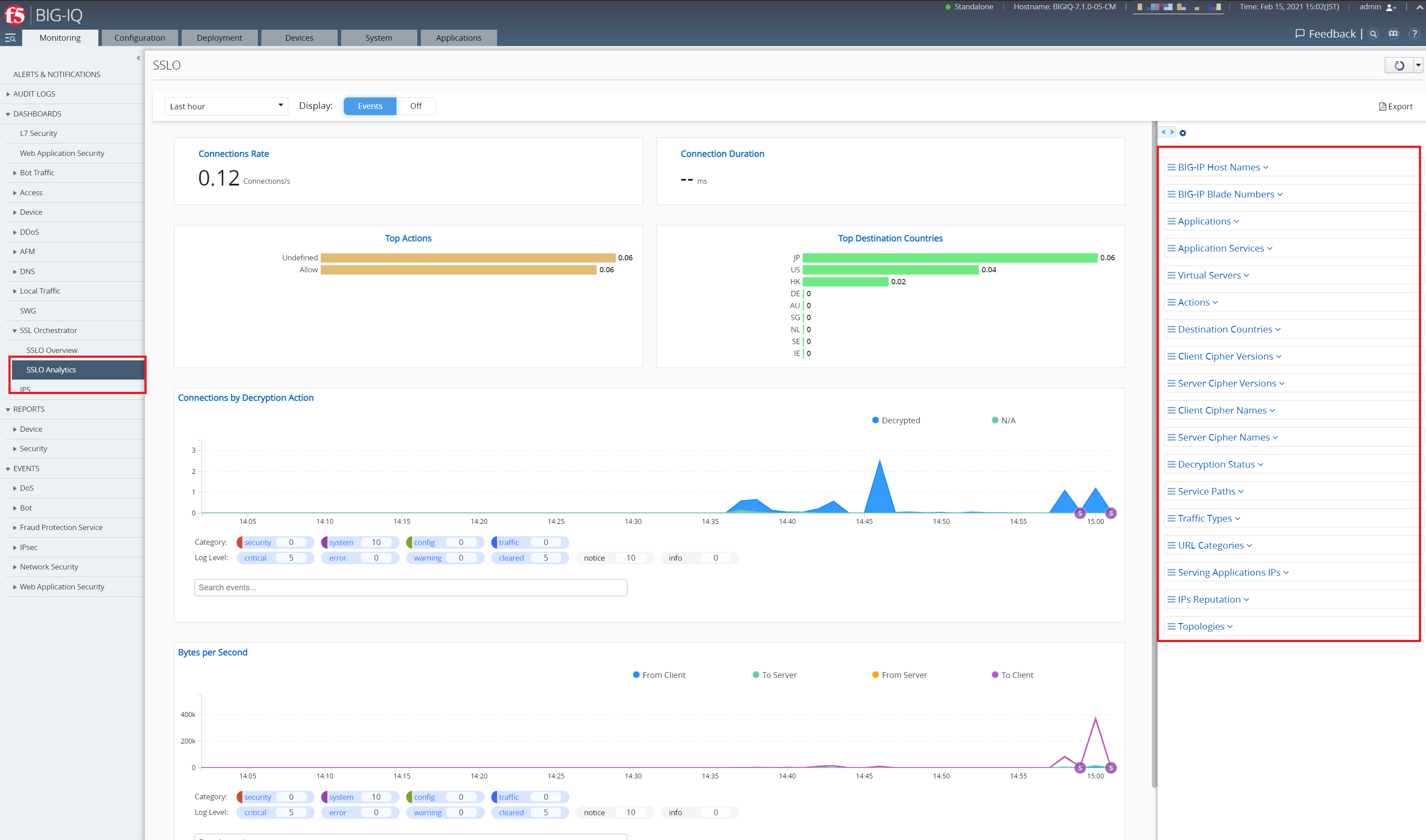

6. Analyticsを選択することにより、SSL可視化状況や各状況のより詳細な状況を確認できます。

まとめ

BIG-IQを使用することにより、SSL可視化した情報を管理することが可能です。

また今回は実施できておりませんが、URLカテゴリ別のSSL可視化状況を管理するといったことも可能です。

BIG-IQには下記のようなメリットもあります。

・ライセンス管理、SSL証明書管理、BIG-IPのコンフィグレーション管理といった統合管理が可能

・BIG-IPデバイス一括管理が可能なので、複数のBIG-IP環境があった場合でも管理し、BIG-IQより変更が可能

昨今、各ベンダーが多くのSSL可視化ソリューションを紹介していると思いますが、

管理も含めたSSL可視化ソリューションとして、候補の一つとなれば幸いです。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。