- ライター:新林 辰則

- 2007年にネットワンシステムズに入社

ロードバランサー製品の製品技術担当を経て、現在はSDN・仮想化の製品・技術領域を担当し製品や技術の評価検証、お客様への提案の技術支援等を行っている。

最近はプログラマブルネットワークにも注目し、情報収集活動、セミナーでの発表などを実施。

目次

セキュリティポリシー運用の課題

昨今、システム基盤の更改を期にグループ企業の基盤を統合する、もしくは統合基盤をさらにモダナイズしてプライベートクラウド化するといった動きが加速しており、それに伴ってシステム基盤全体の規模というのは大きさを増してきています。

規模の大きな基盤における課題の一つにセキュリティポリシー、ファイアウォールルールの運用をどのように最適化するのか、というものがあげられます。何万行にも及ぶファイアウォールやACLのコンフィグのメンテナンスや膨大なトラフィックフローを確認していくというのは、非常に苦労されるポイントかと思います。

NSX-Tのセキュリティ運用面が強化

そういったセキュリティの運用という側面を強化する機能として、VMwareのNSX-Tにバージョン2.5から、NSX Intelligenceが追加されました。NSX Intelligence自体は現在v1.0と呼ばれるフェーズの実装となっており、トラフィックフロー情報の収集と可視化、さらにその情報を分析してNSX-Tの分散ファイアウォールのルールとして組み立てるところまで実行してくれます。

トラフィックフロー情報の収集はNSX-Tによって各ESXiホストにインストールされているデータプレーン機能をそのまま使用し、分散して収集するため、フロー情報収集のための追加の設定やコンポーネントは必要ありません。NSX-TにvCenterをコンピュートマネージャとして登録し、各データプレーンからの情報の集約と、集約した情報の可視化・分析を担うNSX Intelligence仮想アプライアンスをNSX-TのUIからデプロイすることで、すぐに使用可能になります。

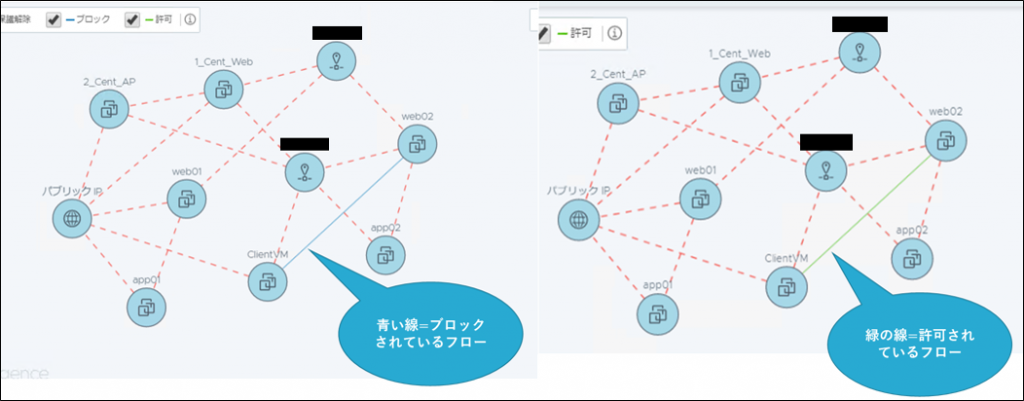

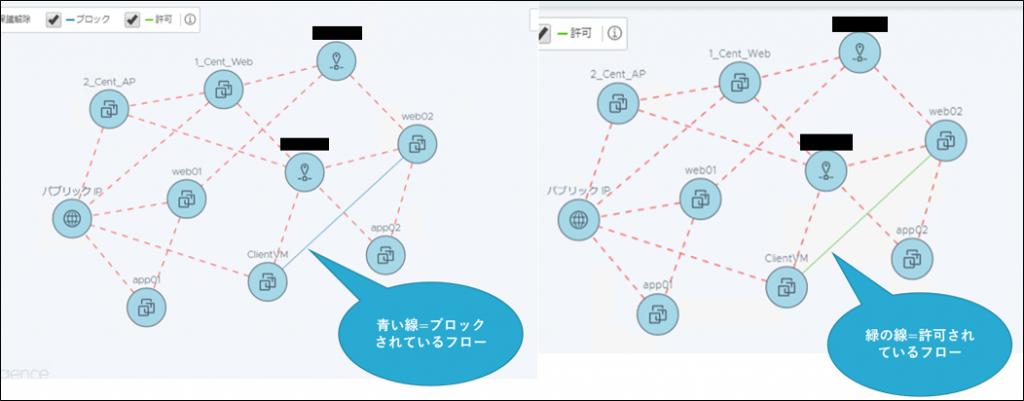

データが収集され、フローが可視化されると、下図のようにマップとして表示されNSX-TのUIから表示可能になります。赤の点線はNSX分散ファイアウォールのデフォルトルール(Anyで許可、もしくはブロック)のみヒットしているフローになります。デフォルトルール以外のルールで明示的に制御されているフローは実線(青はブロック、緑は許可)で表示されます。

また、マップは特定のVMやIPアドレス等でフィルタをかけられますので、特定のVMに関連する要素だけに絞った形で表示させることも可能です。

仮想マシンと関連フローをマップとして可視化

各実線や点線部分をクリックするとフローの中身を確認することが可能です。どのVM間でどういったプロトコルの通信がされているのか、また現時点で明示的に許可、またはブロックされている通信なのかといった情報が視覚化できます。

フローの中身も表示可能

ここまではフロー情報を収集して可視化するという機能になりますが、その収集した情報を分析して、推奨される分散ファイアウォールのルールを作成、適用する機能も備わっています。

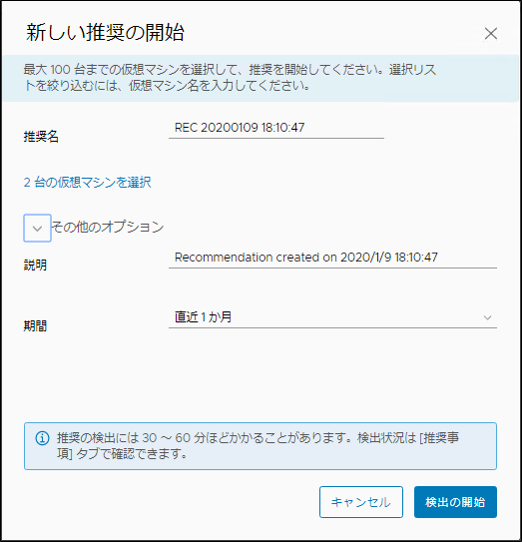

こちらもNSX-TのUIから推奨ルールの作成を行うことができます。作成時にどの期間までのフロー情報を含めるか、また対象とする仮想マシンはどれかを選択し、検出されたフローを元に仮想マシンをグループに分けそのグループを送信元、または宛先として必要なルールを作成します。

含める仮想マシンやフロー情報の期間を選択し、分析を開始

自動的にGroupを作成し、仮想マシンを振り分け、ルールを作成

作成された推奨ルールは内容確認し、そのまま適用することができます。これにより、仮想マシン間のフローの可視化と、そこに必要なファイアウォールルールの作成までを自動化し、大規模な環境においてもセキュリティの運用にかかる負担を軽減することが可能となります。

また、NSX Intelligenceの今後の発展として、ベアメタル、コンテナ、クラウドといったエンドポイントへの対応やアプリケーション識別への対応、PCI DSSなどのセキュリティコンプライアンス向けのレポーティング機能など、今回リリースされたv1.0をベースに様々な拡張が予定されております。

※上記は将来的な予定のため、変更される可能性があります。

まとめ

NSX Intelligenceの登場によって、分散ファイアウォール等、NSX-Tが従来から持っているきめ細かいセキュリティ機能をさらに活用できるビジョンが描かれております。情報の収集と可視化、さらにそれらを分析・自動化していくことで運用面を最適化し、より簡単にセキュリティ機能を適用できるようにNSX-Tが進化してきており、規模の大きい環境においてもセキュリティ運用の煩雑さを回避できるよう考慮されています。

※本記事の内容は執筆者個人の見解であり、所属する組織の見解を代表するものではありません。