- ナレッジセンター

- 匠コラム

第1回 企業NWでのユーザ認証の活用

- 匠コラム

- ネットワーク

- 認証

ビジネス推進本部 第1応用技術部

スイッチワイヤレスチーム

田中 政満

本コラムでは、全3回として802.1X/EAP認証の重要性の変化、および802.1X/EAPを無線/有線LANで利用していく上での活用方法を紹介していきます。

| 連載インデックス |

|---|

認証の重要性

近年、企業を始めとするエンタープライズネットワークにおいて、「認証」の重要性は日に日に増してきています。特にリモートアクセスや無線LANは通信路の特性上、接続を許可されたユーザのみが利用できるような仕組みをとる必要があり、利用が事実上ほぼ必須となっています。

さて、この「認証」とはいったいどういうものでしょうか。

認証と一口に表現すると非常に広義のため、ここではネットワークの世界で用いられる認証を考えることにします。

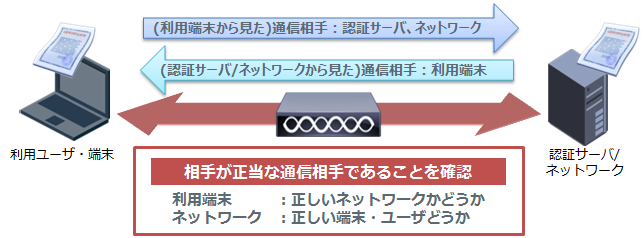

ネットワークの世界では、認証とは「接続する相手が正しいかどうか(正当性)を何らかの手段を用いて確認する方法」のことを指します。この「何らかの手段」が認証を考える上でよく話題に登る「認証方式」となります。

ここで「接続してくるユーザ」ではなく「接続する相手」と記載したのには理由があります。認証を用いたネットワークの構築経験がある方は気づくかもしれませんが、「認証」とは単にユーザ/端末が正しいかどうかを確認する方法ではないのです。ユーザもまた、接続するNWが正しいかどうかを確認することで、初めてお互いが相手を正しいと認識できるのです。ネットワーク側では「接続しようとしているユーザが正しいユーザであるかどうか」を、接続をするユーザは「接続しようとするネットワークが本当に正しいかどうか」を確認しているわけです。相互に確認することにより、ユーザもまた不正なネットワークに接続することを防止することができます。

エンタープライズネットワークでの認証には、RADIUSプロトコルが広く用いられています。IPsecによるリモートアクセス時や、ネットワークリソースを利用する場合などによく用いられます。キャンパスネットワークにおいても、無線LAN、有線LANでのネットワーク認証として、802.1X/EAPとともに広く用いられています。

「認証」は認証するだけではない

タイトルが言葉遊びのようになっていますが、ネットワークの世界で行われる認証には「接続する相手が正しいかどうか(正当性)を何らかの手段を用いて確認する」だけではなく、「接続を行っている相手(主にユーザ側)を何らかの方法で制御を行う」事が可能です。

現在のエンタープライズネットワークではこの「制御」が非常に重要な要素となっています。会社配布の端末でさえ、営業/技術職/部署などの単位でネットワークのポリシを分けたい、生産性を向上したい、ワークスタイルの変革をするために社員にスマートデバイスを貸与させて使いたい、BYOD(私物デバイスの仕事利用)を許可して会社の資産管理コストを抑制させたい・・・ 等々、ポリシとして分けなければいけないデバイスの種類はここ数年で飛躍的に増加しました。もちろん、これらの多種多様なデバイスは一人のユーザが使用するため、「ユーザが正しいかどうか」を確認するだけでは対応できません。そこで、ネットワーク側でユーザを認証する際は、「正しいユーザであるか」だけではなく「どんなデバイスを用いているのか」や、「どこからのアクセスであるのか」「どんな手段でアクセスしているのか」等を判別する方法が必要になってきます。

ユーザを見分けるために

では実際にユーザをどのようにして見分ければいいのでしょうか。エンタープライズネットワークでの認証には先ほど述べたとおり、802.1X/EAP、RADIUSが幅広く使われているため、基本的にはこの枠組みを利用することになります。

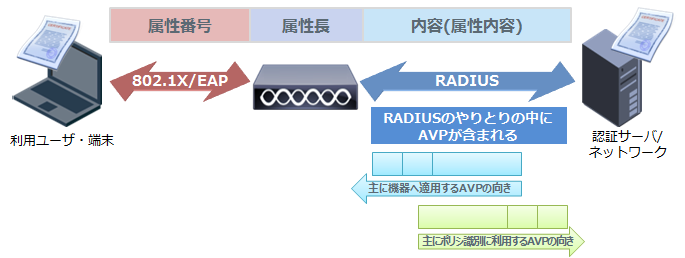

RADIUSプロトコルでは、AVP(Attribute Value Pair)と呼ばれている単位で属性情報が格納されており、これを用いて認証のやり取りの中で様々な情報をやりとりします。

1つのRADIUSパケットは、多数のAVPの集合体として成り立っており、RADIUSクライアント(AAA ClientやNASとも呼ばれる)からと、RADIUSサーバからの双方に通信にこのAVPが多数含まれています。このAVPを組合せて活用することにより、認証の制御を行います。

AVPは大きく分けてRADIUSプロトコル上で標準的に規定されているものと、特定のメーカーでのみ利用できる独自定義のものとに分けることができ、独自定義のAVPを利用する場合は、RADIUSサーバ、およびRADIUSクライアントの双方が対応している必要があります。

また、ユーザの認証には、802.1X/EAP、RADIUSを利用するのに加え、もう1つ重要な要素があります。それはユーザに紐づく属性情報をどのようにして利用するかという点であり、この要素もAVPと並び、認証をダイナミックに制御する上で非常に大きなカギとなります。具体的には、エンタープライズネットワークではユーザ情報をMicrosoft Active DirectoryやLDAP等のディレクトリサービスに格納していることが多いため、これらを利用するということです。ディレクトリサービスの属性情報もRADIUSのAVPと同じで、多くの情報が格納されており、属性情報をトリガとしたユーザの制御を目指す場合、特に必須の情報となってきます。

次回では、ユーザをダイナミックに制御するために必要なAVPの解説を行います。

※RADIUSプロトコルには、後継のDiameterというプロトコルも存在しますが、現在でもエンタープライズネットワークのネットワーク認証としてはRADIUSプロトコルが多く利用されているのが実情です。

認証の必要性は日に日にその重要性を増してきており、エンタープライズネットワーク、特にリモートアクセスや無線LANでは事実上必須となってきています。ネットワーク認証ではネットワーク側がユーザを認証するだけでなく、ユーザもまた接続するネットワーク側の確認を行うことで、より安全性を高めています。また認証は認証するだけではなく、AVPを活用することによりユーザをダイナミックに制御することができるようになります。

執筆者プロフィール

田中 政満

ネットワンシステムズ株式会社 ビジネス推進本部 第1応用技術部 スイッチワイヤレスチーム

所属

入社以来無線LANの製品担当SEとして製品や技術の調査、検証評価、及び、提案や導入を支援する業務に従事

現在はエンタープライズ向けスイッチと認証サーバも担当、エンタープライズSDNのエンジニアとして邁進中

- ネットワークスペシャリスト

- セキュリティスペシャリスト

- 第1回 シスコ テクノロジー論文コンテスト 最優秀賞

Webからのお問い合わせはこちらから

ナレッジセンターを検索する

カテゴリーで検索

タグで検索